Zscalerのブログ

Zscalerの最新ブログ情報を受信

購読する

Zenith Live '24 Tokyo セッション紹介 第3回 - ZscalerのAIのパワーを活用した、サイバーリスク管理と対策自動化

みなさん、こんにちは! Zscaler セールスエンジニアの佐藤です。

このブログは、2024年9月27日(金)に開催されるZenith Live ’24 Tokyoの各Breakout Sessionをシリーズでセッションスピーカーからご紹介します。

第3回は、私の担当セッションである「ZscalerのAIのパワーを活用した、サイバーリスク管理と対策自動化」についてご紹介します。

初めに、今日の世界では、サイバー攻撃者は常に脆弱性と攻撃対象領域を悪用しようと試みています。

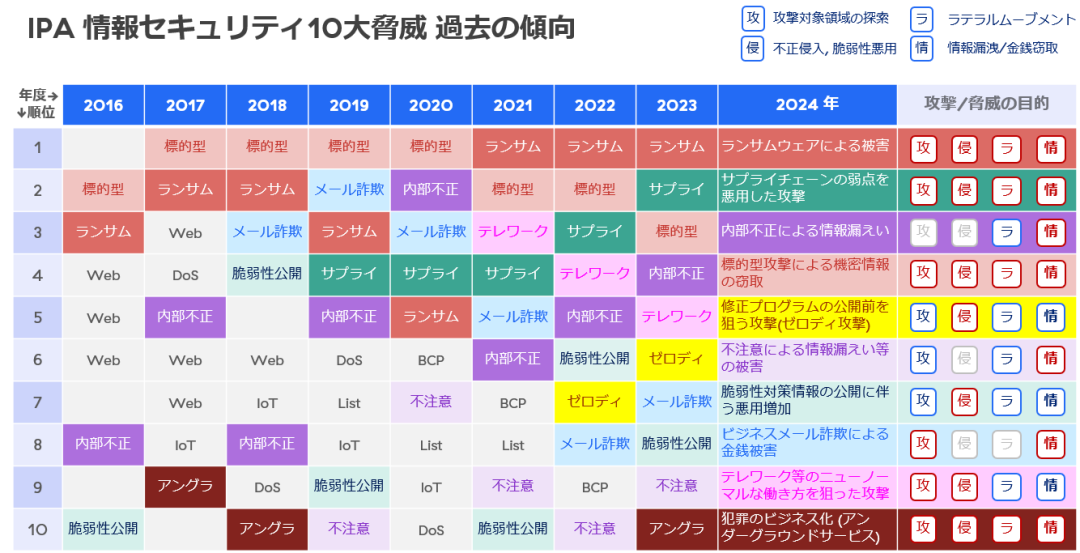

具体的な例としては、独立行政法人 情報処理推進機構(以下、IPA)が毎年公開している「情報セキュリティ10大脅威 2024【組織】」において、以下の図のように、1位「ランサムウェアによる被害」、2位「サプライチェーンの弱点を悪用した攻撃」、3位「内部不正による情報漏えい等の被害」、4位「標的型攻撃による機密情報の窃取」は、2016年以降、連続して10大脅威で取り上げられています。

注:IPAの公開情報をもとに、10大脅威の変遷を弊社にて取りまとめました。

また、米国証券取引委員会(以下、SEC)は 2023 年 7 月に「サイバーセキュリティのリスク管理、戦略、ガバナンス、インシデントの開示」を最終規則として公表しました。その中で上場企業に対して、

- サイバーセキュリティのリスク管理と戦略、ガバナンスに関する一定の情報を年次報告書のForm 10-Kにて開示すること

- 顧客情報への不正アクセス等のサイバーセキュリティ・インシデントが発生した場合には、本インシデントを重要事項と判断した時点から、原則として4営業日以内に臨時報告書のForm 8-Kにて開示すること

をSECは義務付けています。この規則を受けて、米国上場企業は2023年12月以降、SECの規則に従った開示を開始することとなりました。

現状、日本の上場企業に対して、SECの最終規則のような法規制はありません。ただ、悪意の攻撃者によるサイバー攻撃が急増する中、企業の事業/財務への甚大な影響を鑑み、今まで以上に内外のステークホルダーに対して開示を求める声が大きくなりつつあります。

一方で、企業のセキュリティ担当者にとっては、リスクの測定、定量化、および修復は、ますます重要になると同時に困難なものになっています。

お客様としては、構成管理データベース(CMDB)やSIEM、ネットワークセキュリティや脆弱性管理などを実施するソリューションを導入済みかと思いますが、

- 重複する結果

- 一貫性のないデータ

- 限定的かつ手動の関連付け(Excelシート活用)

- 不十分な優先順位付け

- ブラックボックス化する計算

- 限定的かつ陳腐化したレポート

- 複雑なコンプライアンスの属人対応

などが発生し、思ったような成果を実現できていないのではないでしょうか。

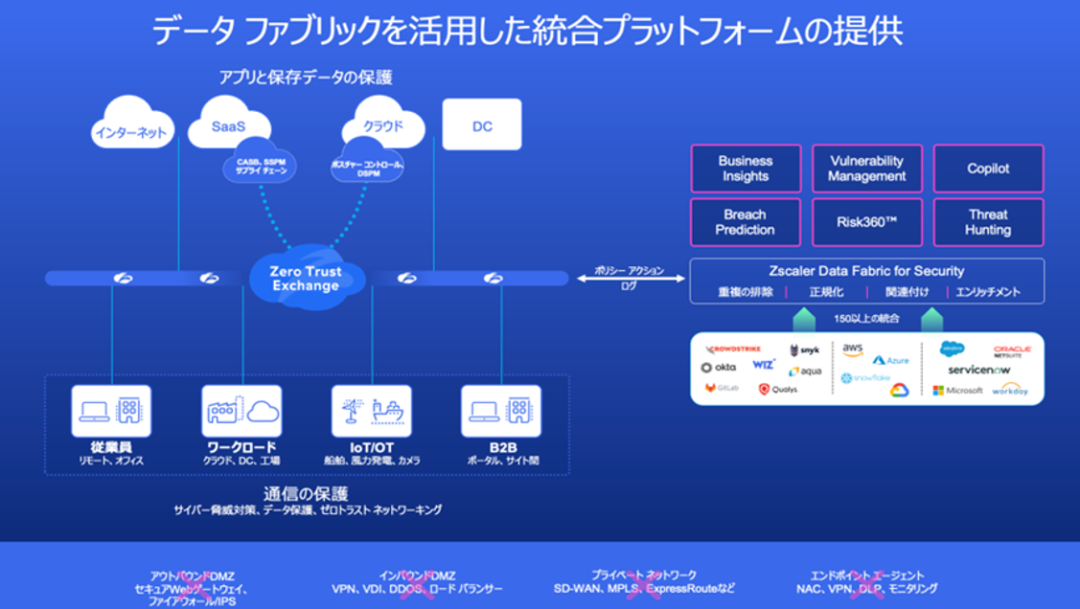

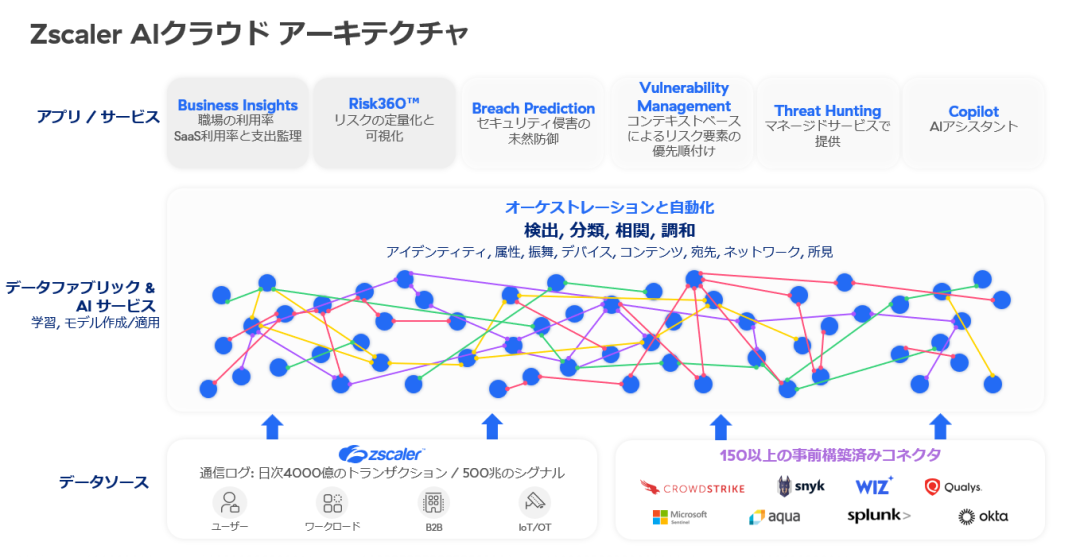

今回、Zscalerとしては、以下の図にあるように、データファブリックを活用した統合プラットフォームの提供と合わせて、AIを活用したサイバーリスク管理と脆弱性対策/対応の自動化ソリューションをご紹介いたします。

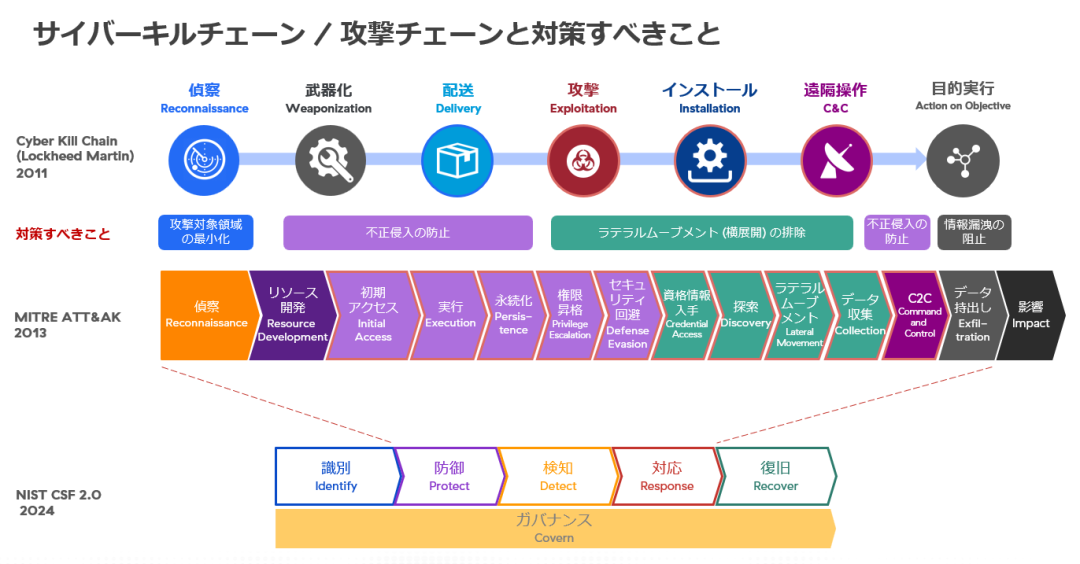

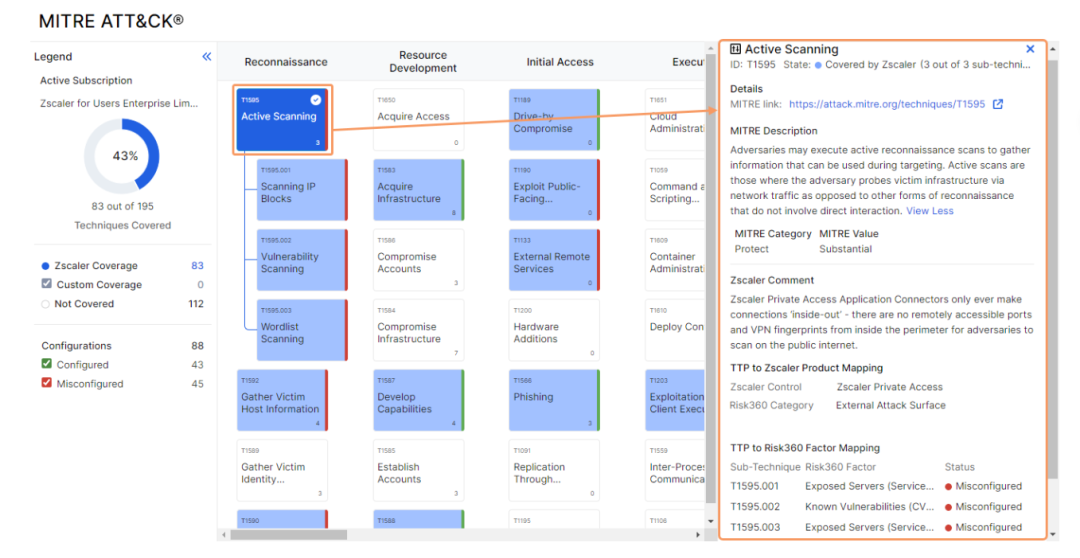

サイバーリスク管理に関しては、以下の図にあるように、悪意の攻撃者がサイバー攻撃で使用する様々な戦術/テクニック/手順を検出/特定/分類するために用いられるMITREフレームワークに基づき、どのように組織のセキュリティポスチャを評価して、サイバー攻撃のリスクを計算するのかをご紹介します。

MITREフレームワークとサイバーリスク管理ツールのマッピング

さらに、データファブリックを活用したAIプラットフォームが、どのようにしてビックデータと連携させて分析を行えるのかもご説明いたします。

お忙しいかと思われますが、是非、奮ってZenith Live '24 Tokyoにご参加いただければ幸いです。よろしくお願いいたします。

Zenith Live '24 Tokyo セッション紹介シリーズ

第1回:サイバーセキュリティの最前線:脅威から守る革新ソリューション

第2回:クラウドレジリエンスを考える!Zscalerのお届けする最適

第5回:自動化で未来を創る!APIの活用、認証の統一、ユーザー体験の向上