CTEMへの異なるアプローチ

拡張性に優れた継続的な脅威エクスポージャー管理(CTEM)プログラムを構築すれば、リスクを軽減できます。攻撃対象領域を包括的に評価することで、資産、データ、アイデンティティー、クラウド、SaaS全体のリスク管理が可能になります。

課題

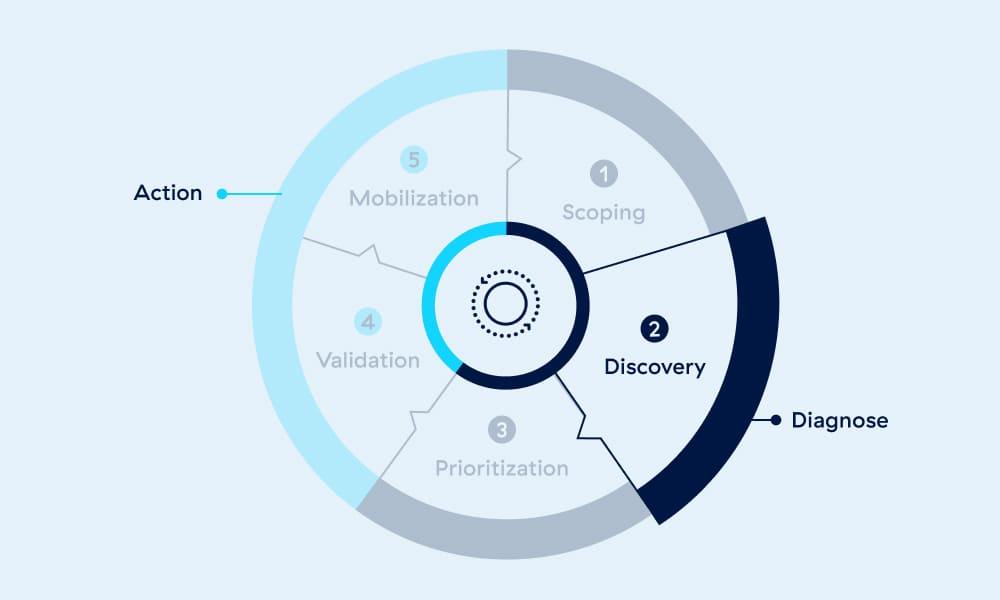

従来の脆弱性管理プログラムの多くは、対処できる脆弱性が限定的であったり、リスク分析に軽減策を考慮しなかったりするため、常に進化し続ける脅威に対応できません。こうした課題に対処するために、Gartnerは、構造化された反復的なプロセスを提供するCTEMを採用してエクスポージャーを減らし、セキュリティ態勢を強化することを推奨しています。

ソリューションの概要

コンテキストを活用してCTEMプログラムを強化

エクスポージャー管理は予防的なセキュリティの基礎であり、脆弱性が攻撃経路になる前に特定して解決します。Zscaler Exposure Managementソリューションは、資産リスク、脆弱性の優先順位付け、データ セキュリティ、SaaSポスチャー、アイデンティティー リスク、脅威ハンティング、リスク定量化を統合し、最大のセキュリティ ギャップとその対処方法を明確に把握できるようにします。

メリット

あらゆるリスクを管理する継続的な脅威エクスポージャー管理

資産の現状を一元的に表示

包括性と精度が高く、コンテキストが豊富な資産インベントリーを確保することで、CTEM戦略を促進します。

すべてのエクスポージャーを可視化

サイロ化したセキュリティ ツールのエクスポージャーと検出結果を関連付けて重複排除し、1つのビューにまとめます。

最大のリスクを特定して対処

組織に合わせたインサイトを使用して最大のエクスポージャーを特定し、それらのリスク要因と対処方法を提供します。

ソリューションの詳細

関連データをすべて活用し、CTEMの範囲を最適化

あらゆるソースのあらゆるデータを活用してリスクを特定し、CTEMがこれらのデータをすべて適切に処理するようにします。さらに、現在のセキュリティ態勢を迅速に評価してギャップを特定し、それらをCTEM戦略に統合します。

主な機能

すべての資産とエクスポージャーを検出

Data Fabric for Securityを活用して、サイロ化したセキュリティ ツールやITツールからのデータを統合します。独自のアーキテクチャーでデータの調整、重複排除、関連付け、強化を行うことで、環境のリスクを一元的に可視化します。

主な機能

最小限の労力で潜在的なリスクを大幅に削減

資産とエクスポージャーの全体像を把握できれば、リスクを軽減するために最も必要なアクションを優先させられます。Zscalerは組織のビジネス コンテキストと軽減策を統合して、独自のリスク プロファイルに合わせて結果を調整します。リスクに優先順位が付けられたアクション プランが自動的に作成されるため、複数のツールからのデータを手動でつなぎ合わせる必要はありません。

主な機能

攻撃者が脆弱性を悪用する方法を分析

侵害シミュレーションや侵入テストなどを通じて、セキュリティやリスク管理の関係者が組織の脆弱性をより深く理解するためには、検証が不可欠です。Zscaler Managed Threat Huntingでは、従来のツールでは見逃される可能性がある異常、高度な脅威、悪意のある活動の兆候を検出する専門のハンターが24時間体制で稼働します。

主な機能

ギャップを修正し、CTEMプログラムの進捗状況を追跡

リスクの優先順位付け、カスタム ワークフローの自動化、詳細なレポートの提供、継続的なリスクの測定により、すべての関係者が実用的な情報を入手できるため、エンゲージメントとサポートが促進されます。

主な機能

ユース ケース

柔軟でスケーラブルなCTEMプログラムを構築

ソースが不明瞭なものであっても、独自のものであっても、環境内のすべてのデータを統合して重複排除し、コンテキスト化することで、資産とエクスポージャーの正確かつ完全なビューを作成します。

1. Gartner, Implement a Continuous Threat Exposure Management (CTEM) Program, Jeremy D'Hoinne, Pete Shoard, Mitchell Schneider, 11 October 2023.

GARTNERおよびMagic Quadrantは、Gartner Inc.または関連会社の米国およびその他の国における登録商標およびサービス マークであり、同社の許可に基づいて使用しています。All rights reserved.