ラテラル ムーブメントの阻止と攻撃対象領域の排除

エージェントレスのゼロトラスト セグメンテーションは、ソフトウェアを追加することなく生産ラインと個々のエンドポイントを分離し、工場内でのラテラル ムーブメントのリスクを排除します。

ITをOT/IoTから簡単にセグメント化

社内ファイアウォールとNACを廃止

ダウンタイムなしで数時間で展開(エージェントやVLANの再アドレス指定は不要)

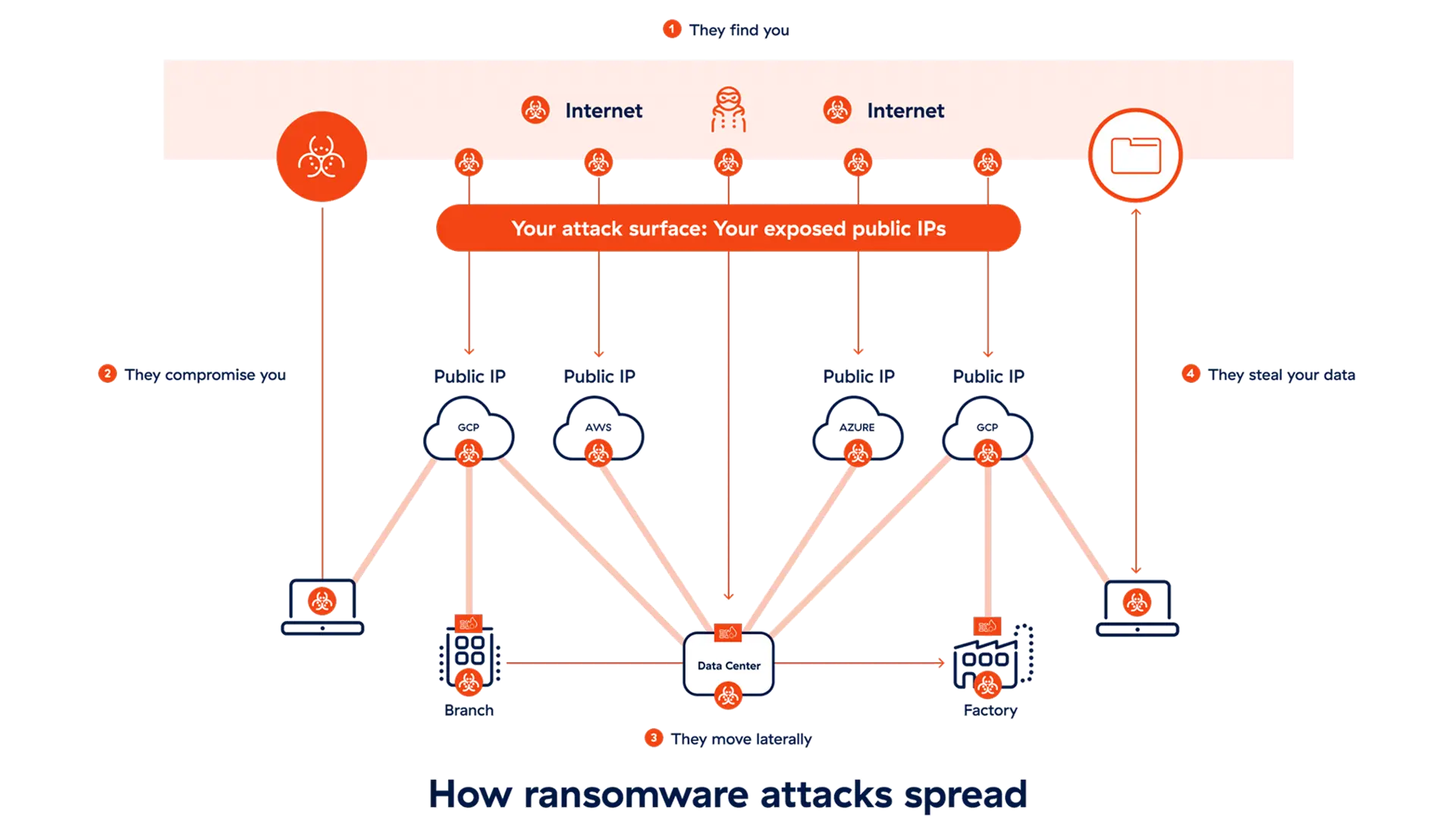

課題

従来のアーキテクチャーのリスク

際限なく続くVLANセグメンテーション、NAC、ACLの手動での管理

従来のインフラと最新のシステムの混在

数十年前のOTデバイスはパッチの適用やアップグレードができず、重大な脆弱性が残ります。

サードパーティー アクセスの増加

パートナーやベンダーとの協力、サポートのアウトソーシングには、安全でシームレスな通信が必要です。

フラットで複雑なネットワーク

従来のアーキテクチャーでは、脅威はひとたび内部に侵入すると簡単に拡散します。

ソリューションの概要

Zscaler OT/IoT Segmentationは、ファイアウォール、NAC、手動で構成されるVLANをリプレースするエージェントレス ソリューションです。エージェント、アップグレード、ダウンタイムなしで、デバイスを完全に分離し、従来のマシンやヘッドレス システムの安全性と運用を維持します。ポリシーの自動化により、本番環境の速度を低下させることなく、シンプルかつシームレスなセキュリティを実現できます。

ソリューションの詳細

アップタイムの改善と運用の簡素化

手動の構成によるエラーを排除します。OTを担当する現場のチームが日常的な問題を処理できるようにすることで、IT部門が抱えるトラブル チケットのプレッシャーを軽減します。

機能

すべてのデバイスを1つのセグメントに分離します(/32を使用)。

デバイス、ユーザー、アプリを自動的にグループ化し、ポリシーを施行します。

East-Westトラフィック、IT/OT、およびPurdueレイヤーの分離に動的ポリシーを施行します。

East-Westファイアウォール、NACアプライアンス、エージェントベースのソフトウェアを排除します。

Ransomware Kill Switch

ユーザー側で選択できるシンプルな方法で攻撃対象領域を削減し、インシデント対応を自動化します。事前に設定された重大度を選択するだけで、脆弱な既知のプロトコルやポートを段階的に制限できます。

機能

重大度に基づいて選択できる4つのポリシー レベルにより、リアルタイムのリスクに保護のレベルを合わせます。

重要なインフラへのアクセスを既知のMACアドレスのみに制限します。

既存のSIEMやSOARとシームレスに統合し、インシデント対応を自動化します。

RDP/SMBやSSHなどランサムウェアが最も好むプロトコルを瞬時にブロックします。

すべてのOTデバイスの検出

すべてのデバイス資産をリアルタイムで検出および分類し、東西の完全な可視性と制御を提供します。エンドポイント エージェントの導入や管理を行うことなく制御できるようにします。

機能

東西のLANトラフィック内のデバイスを自動的に検出し、分類します。

トラフィック パターンとデバイスの振る舞いをベースライン化し、許可されたアクセスと許可されていないアクセスを特定します。

ネットワークに関する正確な情報を、パフォーマンス管理と脅威マッピングに役立てることができます。

サードパーティー統合を活用し、クエリーの実行、タグ付け、アラートの監視を行います。

メリット

Zscaler OT/IoT Segmentationの特長

エンドポイント エージェントは不要

エージェントをインストールできない旧式のサーバー、ヘッドレス マシン、IoT/IoMTデバイスを完全にセグメント化します。

統合ソリューション

OT/IoT Segmentation、Zero Trust SD-WAN、Privileged Remote Access (PRA)を統合し、シームレスに展開します。

アップタイムの最大化

ハードウェアのアップグレード、VLANの再アドレス指定を必要とすることなく迅速に展開して、従来の機器を引き続き利用できます。