Zscalerのブログ

Zscalerの最新ブログ情報を受信

ThreatLabz最新レポート:モバイルは依然として主要な脅威ベクトル - スパイウェアは111%、IoT攻撃は45%増

侵害やランサムウェアなどのサイバー攻撃の増加、公開企業に重大な侵害の開示を義務付けるSECの規則により、CISOの役割は拡大し続けています。

モバイル、モノのインターネット(IoT)、運用技術(OT)の接続は、組織のサイバーセキュリティ環境の中で最も急速に変化している領域の一つです。現在、96.5%のユーザーがモバイル デバイスでインターネットにアクセスし、インターネット トラフィックの59%がモバイル デバイスで生成されています。一方、かつてエアギャップで保護されインターネットから隔離されていたOTシステムやサイバーフィジカル システムは、組織のネットワークへの統合が加速しており、こうしたネットワーク環境では脅威が急速に蔓延する可能性があります。

この領域で急拡大する脅威の現状を明らかにするために、Zscaler ThreatLabzでは、2023年6月から2024年5月までのモバイル攻撃およびIoT/OT攻撃の動向について詳細な分析を実施しました。

全体としては、金銭を目的としたモバイル攻撃の増加が確認され、スパイウェアは111%、バンキング マルウェアは29%の増加となりました。スパイウェアやバンキングマルウェアは、ほとんどが多要素認証(MFA)を回避できるものでした。一方、IoT攻撃は前年比45%の増加となり、OT環境に蔓延するセキュリティ リスクが明らかになりました。

このブログでは、レポートの主な調査結果をまとめています。モバイルおよびIoT/OTの脅威の動向、事例、組織を保護するためのベスト プラクティスの詳細は、2024年版 Zscaler ThreatLabzモバイル、IoT、OTの脅威レポートをダウンロードしてご確認ください。

モバイルとIoT/OTに関する6つの主な調査結果

モバイルおよびIoT/OTの脅威の主な動向

1.金銭を目的としたモバイル脅威が増加(スパイウェアは111%、バンキング マルウェアは29%増)

- Androidを標的とした攻撃は全体として減少しているものの、金銭を目的としたモバイルの脅威は増加しており、多くはMFAを回避することができます。

2. ZscalerクラウドでのIoT攻撃のブロック件数は45%増加(2023年版のレポートと比較)

- ZscalerでブロックしたIoTマルウェアのトランザクションは前年比で45%の増加となりました。ThreatLabzでは、IoTデバイスへのマルウェア配信の試み(ペイロード配信)の件数が12%増加したことも確認しています。

3. ThreatLabzがGoogle Playストアで発見した偽のアプリは200件以上

- この偽アプリには、PDF閲覧アプリやQRコードリーダーを使ってマルウェアを配布する既知のAndroidバンキング マルウェア「Anatsa」が含まれています。Anatsaは650を超える金融機関を標的にしています。

4.古いOSやサポートが終了したOSがOTシステムの脆弱性に

- かつてエアギャップによって保護され、インターネットから隔離されていたOTシステムやサイバーフィジカル システムは、組織のネットワークに急速に統合されており、脅威の急拡大につながっています。

- 大規模なOT環境を分析したところ、OTシステムの50%以上がサポートが終了したOSを使用しており、多くが既知の脆弱性を抱えていることがわかりました。また、東西のOTトラフィックには、リスクの高いプロトコルとサービスが数多く使用されています。

モバイルおよびIoT/OTの脅威の主要な標的

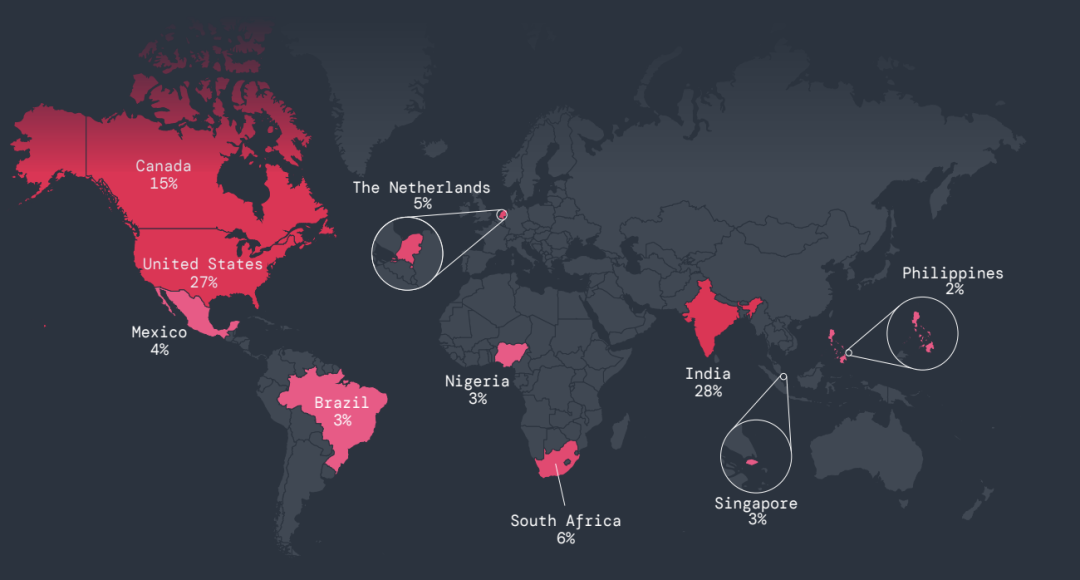

5.モバイル攻撃の最大の標的となった国はインド:インドは全体の28%の攻撃を受けており、米国、カナダ、南アフリカ、オランダがこれに続きました。一方、米国は依然としてIoT攻撃の最大の標的となっており、全体の81%を占めました。次いで主な標的となっていたのは、シンガポール、英国、ドイツ、カナダでした。

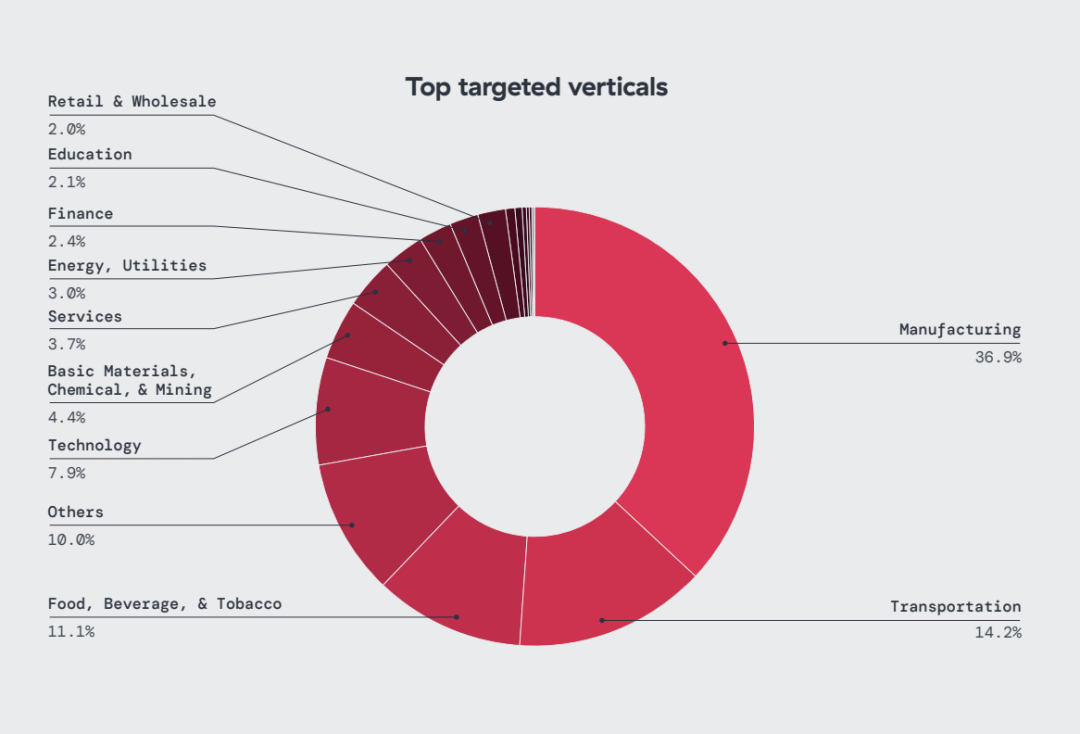

6.業界別で最も多くのIoT攻撃を受けたのは製造業:製造業を狙ったIoTマルウェアのブロック件数は全体の36%を占め、運輸(14%)、食品/飲料/たばこ(11%)がこれに続きました。一方、モバイル脅威においてはテクノロジーおよび教育が最大の標的となっていました。

ゼロトラストによるモバイルおよびIoT/OTの保護

モバイル資産やIoT/OT資産を標的とするサイバー攻撃が巧妙化するなか、サイバー リスクを軽減すると同時に、IoT/OTの接続によってビジネスを加速させるための方法が求められています。実は、今起こっているのはIoT攻撃の増加だけではありません。脅威アクターはOTデバイスや重要なインフラを積極的に標的にしており、CISAはこれについて警告を発しています。また、クラウドに置かれたものかデータ センターに置かれたものかを問わず、組織はあらゆるSaaSやプライベート アプリケーションへのモバイル接続を強力に保護する方法を必要としています。こうしたデバイスやシステムを保護するには、ゼロトラスト アプローチを採用し、サイバー脅威の軽減とセキュリティ態勢の改善を図る必要があります。

- IoT/OT資産の検出、分類、インベントリー化:管理対象デバイスおよび管理対象外の「シャドー」デバイスの検出、分類、インベントリー化などを通じて、IoT/OTの攻撃対象領域を完全に可視化する取り組みを進めます。これによって全体像を把握することで、セキュリティ担当者は取り組みに優先順位を付け、重要な脆弱性を特定し、こうした資産を保護するためのプロアクティブなアプローチを開発できます。

- ゼロトラスト接続の実装:堅牢なゼロトラスト アーキテクチャーを活用して、ユーザー デバイスのリアルタイムのセキュリティとポスチャー、リスク要因、デバイス テレメトリーに基づいた適応型アクセスの決定を実装します。これにより、基盤となるネットワークに接続せずに、エンドポイントとアプリケーション間の安全な直接接続を可能にします。

- ゼロトラスト デバイス セグメンテーションの適用:デバイスとアプリケーション間、ユーザーとアプリケーション間、アプリケーション間のセグメンテーションに最小特権アクセス制御を適用します。このきめ細かいセグメンテーションによって、ラテラル ムーブメントを排除し、情報漏洩リスクを最小化するとともに、1台のデバイスの侵害がネットワーク全体に拡散する可能性を低減し、全体的なセキュリティ態勢を強化します。この取り組みの一環として、古いサーバーやヘッドレス マシンを含め、エージェントレスのIoT/OTデバイスを安全な「1つのネットワーク」に分離し、完全にセグメント化します。

- 一貫したゼロトラスト セキュリティ ポリシーの維持:ユーザーが本社にいても、支店にいても、リモートでアプリケーションにアクセスしていても、すべての環境でゼロトラスト アクセス ポリシーが一貫して施行されるようにします。

モバイルやIoT/OTの脅威は急速に拡大しており、こうした脅威に関する最新の動向、攻撃を受けた場合の影響、組織を保護するためのベスト プラクティスを理解することが非常に重要になっています。2024年版 Zscaler ThreatLabzモバイル、IoT、OTの脅威レポートをぜひダウンロードして詳細をご確認ください。

このブログは役に立ちましたか?

免責事項:このブログは、Zscalerが情報提供のみを目的として作成したものであり、「現状のまま」提供されています。記載された内容の正確性、完全性、信頼性については一切保証されません。Zscalerは、ブログ内の情報の誤りや欠如、またはその情報に基づいて行われるいかなる行為に関して一切の責任を負いません。また、ブログ内でリンクされているサードパーティーのWebサイトおよびリソースは、利便性のみを目的として提供されており、その内容や運用についても一切の責任を負いません。すべての内容は予告なく変更される場合があります。このブログにアクセスすることで、これらの条件に同意し、情報の確認および使用は自己責任で行うことを理解したものとみなされます。