/ Qu’est-ce qu’une passerelle Web sécurisée ?

Qu’est-ce qu’une passerelle Web sécurisée ?

Qu’est-ce qu’un SWG dans le contexte de la cybersécurité ?

Selon Gartner, une passerelle Web sécurisée doit inclure le filtrage d’URL, la détection et le filtrage des codes malveillants, ainsi que des contrôles des applications cloud les plus populaires, telles que Microsoft 365. Plus récemment, Gartner a reconnu le CASB comme un composant essentiel d’une architecture de sécurité qui repose de plus en plus sur le cadre SASE (Secure Access Service Edge), sur lequel nous reviendrons plus tard.

Que font les SWG ?

Une passerelle Web sécurisée ou SWG (souvent prononcé « swig ») est conçue pour bloquer l’accès à des sites Web et des liens malveillants, et inversement. En filtrant le trafic Web et Internet au niveau des applications, le SWG applique des politiques d’utilisation granulaires et empêche les menaces d’accéder aux applications Web.

Comment fonctionne une passerelle Web sécurisée ?

Un SWG agit comme une barrière entre le réseau privé d’une entreprise et l’Internet ouvert, le protégeant des menaces basées sur le Web et garantissant que les utilisateurs respectent les politiques Web. Généralement, lorsqu’un utilisateur tente d’accéder à un site Web ou à un contenu Web, le SWG effectue les actions suivantes :

- Vérifie l’URL par rapport à une base de données d’URL et de politiques catégorisées, accordant l’accès si l’URL est jugée sûre et autorisée par la politique, et en bloquant l’accès dans le cas contraire.

- Gère l’accès aux applications Web, en fournissant des contrôles d’application granulaires pour restreindre certaines fonctions (par exemple, le téléchargement, le partage de fichiers) conformément à la politique.

- Analyse tous les fichiers ou scripts téléchargeables à la recherche de contenu malveillant, en vérifiant les fichiers par rapport aux signatures de malwares connus et en bloquant les téléchargements si un malware est détecté.

- Déchiffre et inspecte les données chiffrées par TLS/SSL à la recherche de menaces cachées puis, si aucune menace n’est trouvée, les chiffre à nouveau pour une transmission sécurisée.

- Analyse le contenu à la recherche de données sensibles (par exemple, des numéros de carte de paiement, des informations confidentielles), puis bloque le contenu ou alerte les équipes informatiques en cas de découverte conformément à la politique de l’entreprise.

- Enregistre l’activité des utilisateurs, les menaces et les violations de politique pour que les administrateurs puissent les utiliser à des fins de surveillance, de création de rapports, d’analyse expertes, etc.

Fonctionnalités du SWG

Pour prendre en charge les fonctions clés décrites ci-dessus, un SWG efficace doit inclure les fonctionnalités suivantes :

- Filtrage d’URL pour bloquer ou autoriser l’accès des utilisateurs à des sites Web conformément à la politique

- Contrôle des applications pour appliquer la politique concernant l’utilisation des applications Web et des services cloud

- Capacités d’inspection TLS/SSL pour découvrir les menaces cachées dans le trafic chiffré

- Protection contre les menaces avancées, y compris des mesures anti-malware, antivirus et anti-phishing

- Protection contre la perte de données (DLP) pour éviter la perte ou la fuite de données sensibles

- Contrôles de la bande passante pour empêcher certains sites ou applications de consommer trop de bande passante

- Protection des utilisateurs distants pour sécuriser les utilisateurs qui opèrent en dehors du périmètre du réseau

- Outils de gestion des politiques pour aider les administrateurs à définir et à appliquer des politiques de sécurité

Pourquoi les SWG sont-ils importants ?

L’époque où l’accès aux données et aux applications se faisait uniquement via le data center de l’entreprise est révolue. Les employés et leurs terminaux peuvent désormais être basés depuis n’importe où, et les applications auxquelles ils accèdent étant de plus en plus hébergées dans le cloud plutôt que dans votre data center, ils échappent aux contrôles de sécurité réseau traditionnels. C’est là que les SWG apportent des avantages significatifs.

Quels sont les avantages d’un SWG ?

Un SWG efficace vous permet de :

- Restreindre ou bloquer l’accès aux sites Web et aux applications Web risqués ou malveillants

- Vous protéger des ransomwares, d’autres malwares et du phishing en temps réel

- Assurer la conformité aux politiques réglementaires de l’entreprise, du secteur ou du gouvernement

- Prendre en charge des modèles de travail hybrides avec des connexions rapides, fluides et sécurisées aux ressources Web et aux applications SaaS

Aller au-delà des infrastructures traditionnelles

Vous devez disposer d’une passerelle Web sécurisée pour inspecter le trafic, identifier les menaces, appliquer des politiques pour votre entreprise et vos utilisateurs, et bien plus encore. Cela dit, si vous continuez à compter sur une infrastructure traditionnelle pour sécuriser le trafic Internet, vous devrez effectuer un backhauling vers votre data center à des fins d’analyse et d’inspection, ce qui ralentira le trafic et frustrera vos utilisateurs.

Les solutions traditionnelles ne peuvent pas fournir une sécurité adéquate dans le contexte cloud actuel. Les cybercriminels créent constamment de nouvelles menaces de sécurité sophistiquées, et en ramenant tout le trafic vers votre data center pour des raisons de sécurité, vous ouvrez les portes de votre réseau à un risque de déplacement latéral, ce qui met en péril vos données et s’oppose complètement aux principes clés du Zero Trust.

En fin de compte, vous avez besoin d’un SWG spécialement conçu pour le Zero Trust et le cloud.

Pourquoi les entreprises ont besoin d’un SWG

Le télétravail et l’adoption rapide du SaaS mis en lumière le besoin de solutions de sécurité cloud natives. Vous avez notamment besoin d’une protection contre les menaces avancées, d’un anti-malware, d’un sandboxing, de services CASB (Cloud Access Security Broker), DLP (protection contre la perte de données), DLP basé sur le cloud et d’isolation du navigateur, ainsi que d’une inspection de l’ensemble du trafic, y compris le trafic chiffré TLS/SSL.

Pour sécuriser efficacement les ressources cloud, les solutions de sécurité doivent être conçues selon le concept SASE (Secure Access Service Edge) de Gartner. Il s’agit d’une question d’échelle, et le matériel ne peut pas suivre le rythme des environnements cloud dynamiques modernes en constante évolution. Imaginez interconnecter des milliers de lecteurs de DVD et appeler cela « Netflix ». Voilà à quoi ressemble le déplacement des fonctions matérielles sur site (y compris les VPN et les pare-feu traditionnels) vers le cloud.

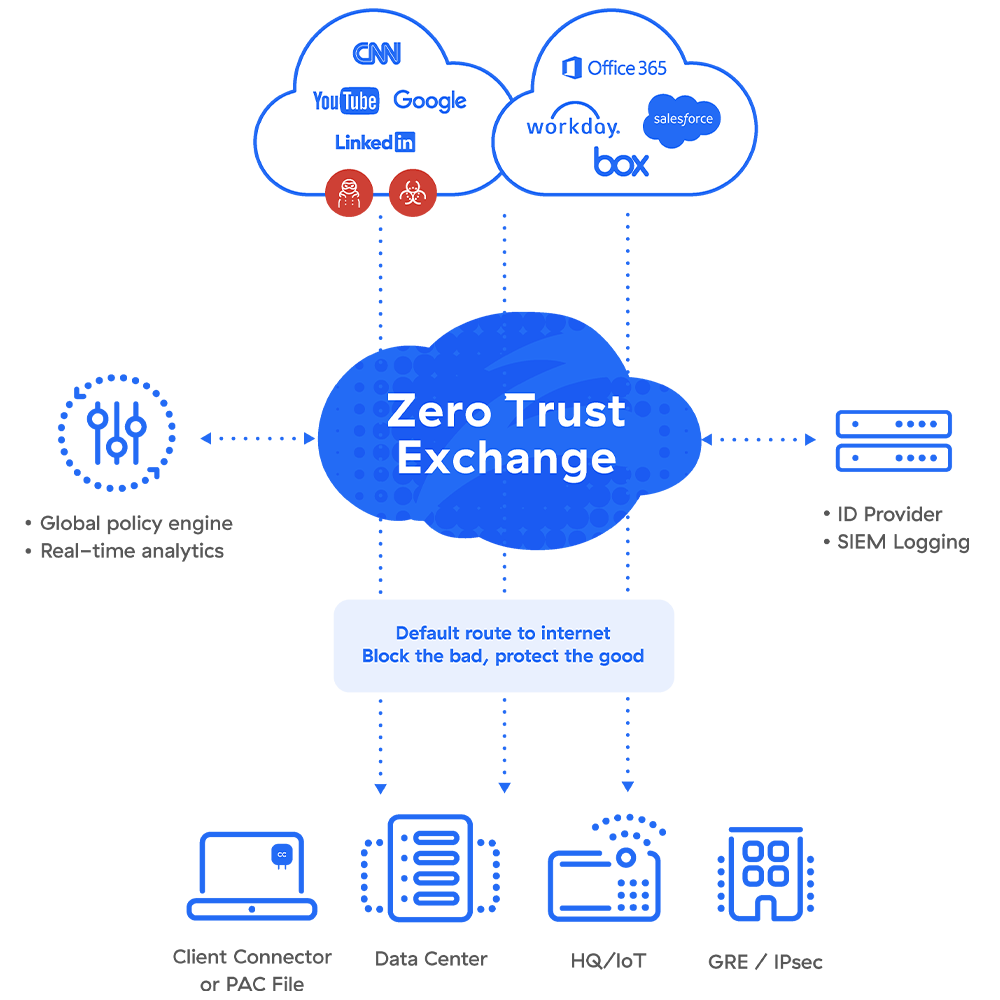

Seul un SWG basé sur le cloud offre la même protection, quel que soit l’endroit où les utilisateurs se connectent. Situé entre les utilisateurs, le Web et le SaaS, il peut mettre fin à chaque connexion inline, inspecter tout le trafic Internet et appliquer une politique de sécurité et d’accès centrée sur l’utilisateur pour éliminer votre surface d’attaque, empêcher toute compromission, mettre fin aux déplacements latéraux et endiguer la perte de données sensibles.

Utilité du SASE

L’architecture cloud du SASE regroupe une multitude de services réseau et de sécurité différents en une seule plateforme, notamment la sécurité DNS, le SWG, l’accès réseau Zero Trust (ZTNA) et le DLP. De plus, SASE se combine parfaitement avec un SD-WAN et fonctionne pour divers cas d’utilisation :

- Réduire les coûts et la complexité informatiques : une solution SASE efficace est facile à déployer et à gérer, permettant la transformation digitale sans la dette technique liée à l’architecture existante.

- Proposer une expérience utilisateur exceptionnelle : le SASE rapproche les politiques de sécurité de l’utilisateur afin d’éliminer le backhauling inutile, fournir une bande passante optimale et garantir une faible latence.

- Réduire les risques : avec le SASE, toutes les connexions sont inspectées et sécurisées en temps réel, peu importe d’où elles viennent, l’application à laquelle l’utilisateur accède ou la méthode de chiffrement utilisée.

Zscaler et SWG

Zscaler a été nommé un des leaders du Magic Quadrant de Gartner pour les passerelles Web sécurisées pendant 10 années consécutives. En 2021, Gartner a défini le Security Service Edge (SSE), un élément du SASE et une nouvelle catégorie qui inclut le SWG, et a par la suite reconnu Zscaler comme un leader du Magic Quadrant de Gartner 2022, 2023 et 2024 pour le Security Service Edge.