Zéro déplacement latéral. Zéro surface d’attaque.

La segmentation Zero Trust sans agent élimine le risque de déplacement latéral au sein de votre usine en isolant les chaînes de production et les terminaux individuels sans ajouter de logiciel.

Segmenter facilement l’informatique de l’OT/IoT

Supprimer les pare-feu internes et le NAC

Effectuer le déploiement en quelques heures sans temps d’arrêt, agent, ni réadressage VLAN

Problème

Architectures héritées, risques hérités

Les projets de segmentation VLAN manuelle, NAC et ACL n’en finissent jamais.

Infrastructure héritée combinée à des systèmes modernes

Les systèmes OT vieux de plusieurs décennies ne peuvent être ni corrigés ni mis à niveau, ce qui laisse des vulnérabilités critiques.

Accès accru des tiers

Les partenaires, les fournisseurs et les services d’assistance externalisés exigent des communications sécurisées et transparentes.

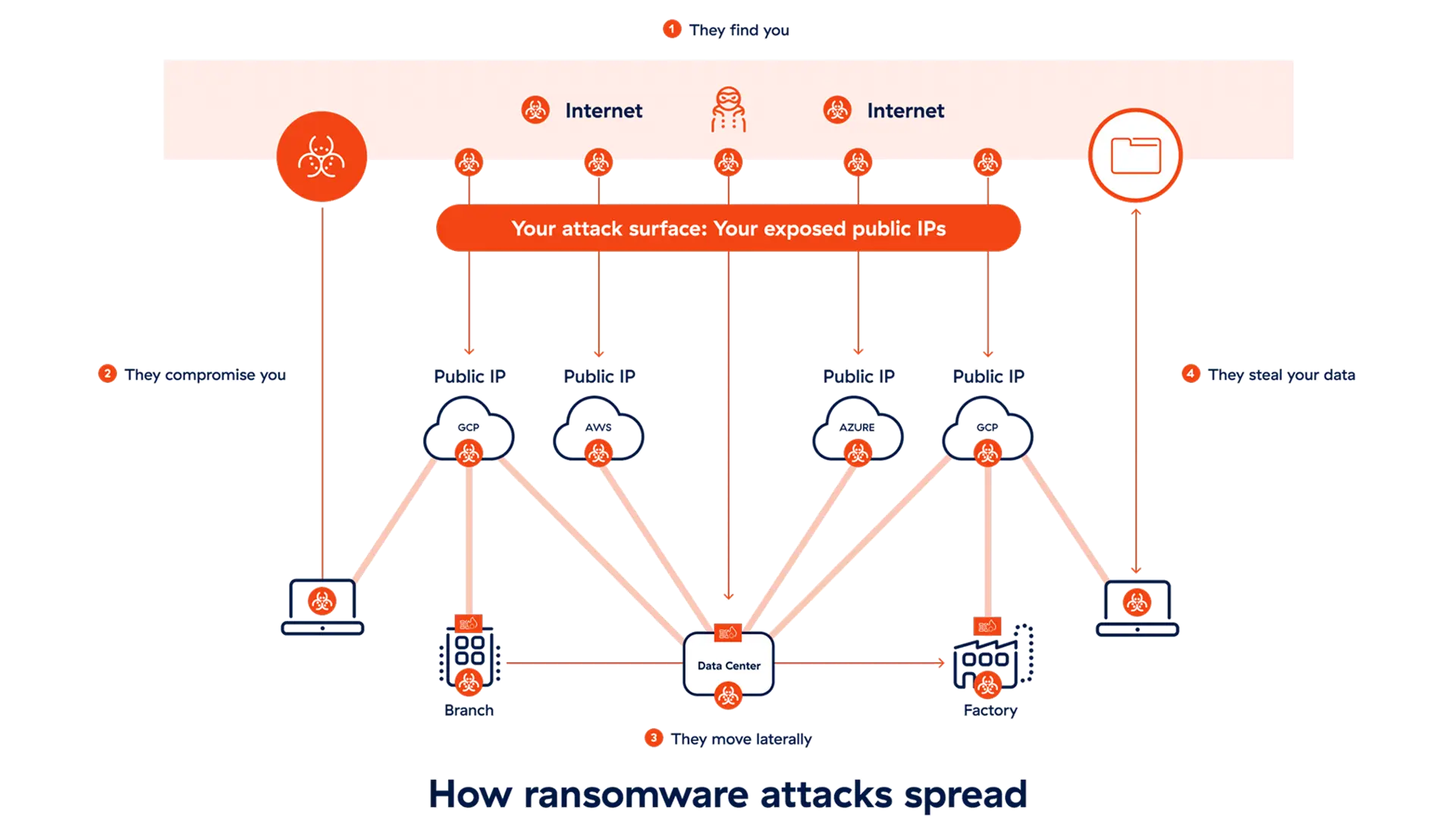

Réseaux plats et complexes

Les architectures traditionnelles facilitent la propagation des menaces une fois qu’elles ont pénétré le réseau.

Augmentation des cyberattaques

Les secteurs industriels, y compris celui de la fabrication, ont été victimes de 22 % des attaques de ransomware l’année dernière.

Vue d’ensemble de la solution

Zscaler OT/IoT Segmentation est une solution sans agent qui remplace les pare-feu, les NAC et les VLAN manuels. Isolez complètement vos dispositifs sans agent, mise à niveau, ni temps d’arrêt. Assurez la sécurité et le bon fonctionnement des machines héritées et des systèmes headless. Grâce à des politiques automatisées, vous bénéficiez d’une sécurité simple et transparente, sans ralentissement de la production.

Détails de la solution

Améliorer le temps de disponibilité et simplifier les opérations

Éliminez les erreurs liées à la configuration manuelle. Donnez aux équipes OT locales les moyens de gérer les problèmes courants afin de réduire la charge de demandes d’assistance qui pèse sur votre équipe informatique.

CAPACITÉ

Isolez chaque périphérique dans un segment d’un (en utilisant /32).

Regroupez les appareils, les utilisateurs et les applications pour une application automatique des politiques.

Appliquez une politique dynamique pour le trafic interne et IT/OT, et mettez en œuvre la séparation des couches selon le modèle Purdue.

Éliminez les pare-feu internes, les appliances NAC et les logiciels basés sur des agents.

Ransomware Kill Switch

Automatisez la réponse aux incidents grâce à une réduction simple et sélectionnable par l’utilisateur de la surface d’attaque. Choisissez simplement un niveau de gravité prédéfini pour verrouiller progressivement les protocoles et ports vulnérables connus.

Capacité

Alignez la protection sur les risques en temps réel grâce à quatre niveaux de politique sélectionnables en fonction de la gravité.

Limitez l’accès aux infrastructures critiques aux seules adresses MAC connues.

Procédez à une intégration homogène à votre SIEM et SOAR existants pour une réponse automatisée.

Bloquez instantanément les protocoles préférés des ransomwares, tels que RDP/SMB et SSH.

Commencer par identifier chaque système OT

Découvrez et classez tous les actifs de l’appareil en temps réel, avec une visibilité et un contrôle complet sur le trafic interne. Reprenez le contrôle sans devoir déployer ni gérer d’agent de terminal.

Capacité

Détectez et classez automatiquement les appareils dans le trafic LAN interne.

Établissez une base de référence pour vos modèles de trafic et les comportements de vos appareils, et identifiez les accès autorisés et non autorisés.

Obtenez des informations précises sur le réseau pour faciliter la gestion des performances et la cartographie des menaces.

Tirez parti des intégrations tierces pour l’interrogation, le balisage et la surveillance des alertes.

Avantages

Qu’est-ce qui distingue notre solution de segmentation OT/IoT ?

Aucun agent sur les terminaux

Segmentez entièrement les serveurs traditionnels, les machines headless et les dispositifs IoT/IoMT qui ne peuvent pas accepter d’agents.

Solution unifiée

Déployez de manière homogène une segmentation OT/IoT intégrée, un SD-WAN Zero Trust et un accès à distance privilégié (PRA).

Temps de disponibilité maximal

Effectuez un déploiement rapide sans mise à niveau matérielle, ni réadressage VLAN. Prolongez la durée de vie des équipements existants.

Solliciter une démo

Visualisez et sécurisez l’ensemble de votre segmentation OT/IoT critique avec Zero Trust Device Segmentation. Nos experts vous montreront de quelle manière.