/ Qu’est-ce que le Zero Trust ?

Qu’est-ce que le Zero Trust ?

Zero Trust est une stratégie de sécurité qui stipule qu’aucune entité (utilisateur, application, service ou appareil) ne doit être considérée comme fiable par défaut. Selon le principe de l’accès sur la base du moindre privilège, la confiance est établie avant toute connexion sur la base du contexte et de la posture de sécurité de l’entité, puis réévaluée en permanence pour chaque nouvelle connexion, même si l’entité a déjà été authentifiée auparavant.

Présentation de l’architecture Zero Trust

Zero Trust est une stratégie de cybersécurité dans le cadre de laquelle la politique de sécurité est appliquée en fonction du contexte établi par des contrôles des accès basés sur le moindre privilège et une authentification stricte de l’utilisateur, et non sur la base d’une confiance implicite. Une architecture Zero Trust bien ajustée permet de simplifier l’infrastructure réseau, d’améliorer l’expérience des utilisateurs et de renforcer la défense contre les cybermenaces.

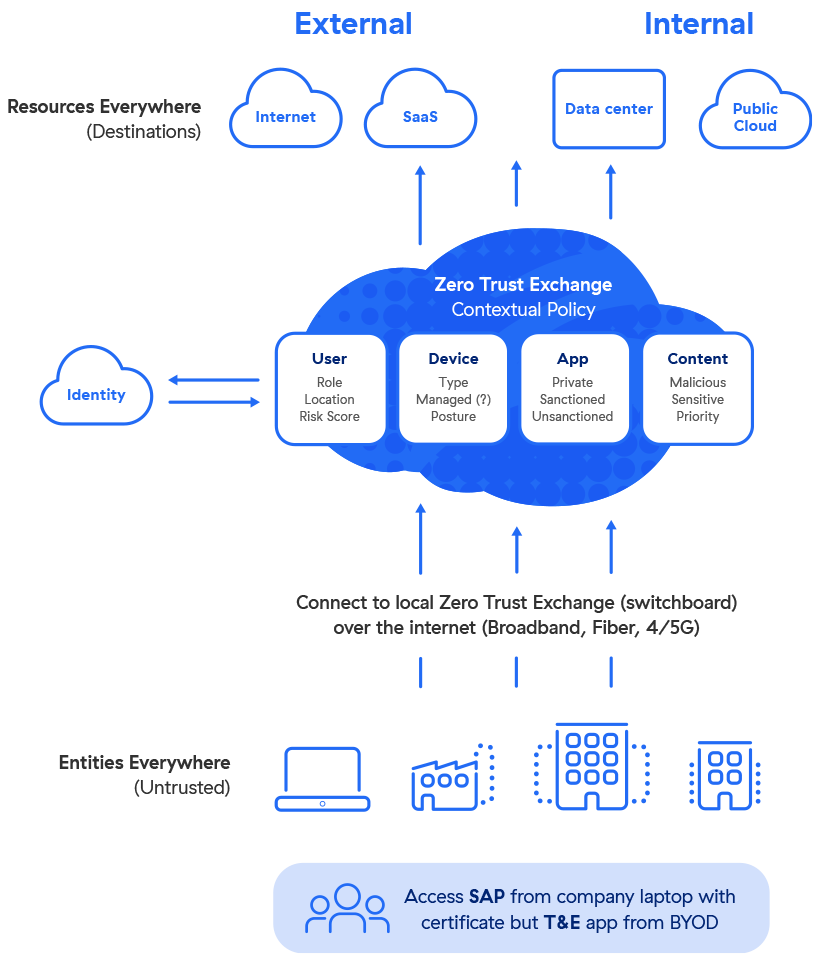

Une architecture Zero Trust obéit à la maxime « ne jamais faire confiance, toujours vérifier ». Ce principe directeur est en vigueur depuis que John Kindervag, qui travaillait à cette époque chez Forrester Research, a inventé ce terme. Une architecture Zero Trust applique des politiques d’accès basées sur le contexte, notamment le rôle et l’emplacement de l’utilisateur, son appareil et les données qu’il demande, afin de bloquer tout accès inapproprié et tout déplacement latéral au sein d’un environnement.

La mise en place d’une architecture Zero Trust exige une visibilité et un contrôle des utilisateurs de l’environnement et du trafic, y compris celui qui est chiffré, la surveillance et la vérification du trafic entre les différentes parties de l’environnement, ainsi que des méthodes d’authentification multifacteur (MFA) robustes, plus puissantes que les simples mots de passe, telles que la biométrie ou les codes à usage unique.

Dans une architecture Zero Trust, l’emplacement du réseau d’une ressource ne constitue plus le principal facteur de sécurité. Au lieu d’une segmentation rigide du réseau, vos données, flux de travail, services et autres sont protégés par une microsegmentation définie par logiciel, ce qui vous permet de les sécuriser en tout lieu, que ce soit dans votre data center ou dans des environnements hybrides et multicloud distribués.

Comment fonctionne la sécurité Zero Trust ?

En tant que concept de base, le Zero Trust suppose que chaque composant ou connexion est hostile par défaut, s’écartant des modèles antérieurs basés sur des périmètres de réseau sécurisés. Ce manque de confiance est défini d’un point technologique par les éléments suivants :

- Architecture sous-jacente : les modèles traditionnels utilisaient des adresses IP, des ports et des protocoles approuvés pour les contrôles d’accès et un VPN d’accès à distance pour la validation de la confiance.

- Approche inline : tout le trafic est considéré comme potentiellement hostile, même à l’intérieur du périmètre du réseau. Le trafic est bloqué jusqu’à ce qu’il soit validé par des attributs spécifiques tels qu’une empreinte ou une identité.

- Politiques contextuelles : cette approche de sécurité renforcée s’applique au workload, quel que soit l’endroit où il communique, qu’il s’agisse d’un cloud public, d’un environnement hybride, d’un conteneur ou d’une architecture réseau sur site.

- Authentification multifacteur : la validation est basée sur l’utilisateur, l’identité, l’appareil et l’emplacement.

- Sécurité indépendante de l’environnement : la protection s’applique quel que soit l’environnement de communication, favorisant les communications inter-réseaux sécurisées sans nécessiter de modifications architecturales ni de mises à jour de politiques.

- Connectivité orientée entreprise : un modèle Zero Trust s’appuie sur les politiques de l’entreprise pour connecter les utilisateurs, les appareils et les applications en toute sécurité sur n’importe quel réseau, facilitant ainsi une transformation numérique sécurisée.

Quels sont le principes fondamentaux du modèle Zero Trust ?

Zero Trust ne se résume pas à l’identité de l’utilisateur, la segmentation ou l’accès sécurisé. Il s’agit d’une stratégie sur laquelle est fondé un écosystème de cybersécurité. Elle repose sur trois principes fondamentaux :

- Interrompre toute connexion : les technologies, telles que les pare-feu, utilisent une approche « passthrough » qui inspecte les fichiers au fur et à mesure qu’ils sont transmis. Si un fichier malveillant est détecté, les alertes arrivent souvent trop tard. Une solution Zero Trust efficace met fin à chaque connexion pour permettre à une architecture proxy inline d’inspecter tout le trafic, y compris le trafic chiffré, en temps réel et avant qu’il n’atteigne sa destination, afin de prévenir les attaques de rasomwares, de malwares, et autres.

- Protéger les données à l’aide de politiques contextuelles granulaires : les politiques Zero Trust vérifient les demandes et les droits d’accès en fonction du contexte, notamment l’identité de l’utilisateur, l’appareil, l’emplacement, le type de contenu et l’application demandée. Les politiques sont adaptatives, de sorte que les privilèges d’accès des utilisateurs sont continuellement réévalués à mesure que le contexte change.

- Réduire les risques en éliminant la surface d’attaque : avec une approche Zero Trust, les utilisateurs se connectent directement aux applications et aux ressources dont ils ont besoin, jamais aux réseaux (voir ZTNA). Les connexions directes d’utilisateur à application et d’application à application éliminent le risque de déplacement latéral et empêchent les appareils compromis d’infecter d’autres ressources. De plus, les utilisateurs et les applications sont invisibles sur Internet ; ils ne peuvent donc pas être découverts ni attaqués.

Cas d’utilisation de Zero Trust

1. Réduire les risques économiques et organisationnels

L’architecture Zero Trust réduit les risques en empêchant toutes les applications et tous les services de communiquer jusqu’à ce qu’ils soient authentifiés conformément aux principes de confiance prédéfinis. Une stratégie Zero Trust vous aide à comprendre comment communiquent les actifs de votre environnement et, à mesure que les bases de référence sont établies, vous permet d’éliminer les logiciels et services surprovisionnés afin d’atténuer davantage les risques.

2. Bénéficier d’un contrôle d’accès aux environnements cloud et de conteneurs

Les politiques de sécurité Zero Trust sont appliquées sur la base de l’identité du workload, sans tenir compte des adresses IP, des ports et des protocoles. La protection est liée directement aux workloads eux-mêmes et reste constante même lorsque l’environnement change, ce qui facilite considérablement la gestion de l’accès, la visibilité et la résolution des problèmes de sécurité générale des workloads associés aux fournisseurs de services cloud et aux conteneurs.

3. Réduire le risque de violation des données

L’architecture Zero Trust inspecte chaque demande, authentifie chaque utilisateur et appareil, évalue toutes les autorisations avant d’accorder l’accès, puis réévalue continuellement la confiance à mesure que le contexte évolue. De plus, les modèles Zero Trust créent des connexions sécurisées individuelles, sans aucune possibilité de déplacement latéral. Ainsi, même si un hacker parvient à accéder à votre environnement, il ne peut accéder aux données, ni les voler, s’il ne parvient pas à établir la confiance.

4. Soutenir les initiatives de conformité

Le modèle Zero Trust rend invisibles toutes les connexions des utilisateurs et des workloads depuis l’Internet ouvert, ce qui simplifie la mise en conformité aux normes PCI DSS, NIST 800-207 et autres, tout en facilitant les audits. La microsegmentation Zero Trust vous permet de créer des périmètres autour de certains types de données sensibles en utilisant des contrôles granulaires pour séparer les données réglementées et non réglementées. Lors des audits ou en cas de violation des données, la microsegmentation procure une meilleure visibilité et un meilleur contrôle que les architectures de réseau plat.

Comment démarrer avec Zero Trust

Lors de la conception d’une architecture Zero Trust, vos équipes chargées de la sécurité et de l’informatique doivent avant tout s’attacher à répondre à deux questions :

- Qu’essayez-vous de protéger ?

- De qui essayez-vous de le protéger ?

Cette stratégie guidera la manière dont vous concevrez votre architecture. Après quoi, l’approche la plus efficace consiste à superposer les technologies et les processus à votre stratégie, et non l’inverse.

Dans son cadre Zero Trust Network Access (ZTNA), Gartner recommande de s’appuyer sur Zero Trust fourni en tant que service. Vous pouvez également adopter une approche progressive, en commençant soit par vos ressources les plus critiques soit par un test sur des ressources non critiques, avant de mettre Zero Trust en œuvre à plus grande échelle. Quel que soit votre point de départ, une solution Zero Trust optimale vous apportera des avantages immédiats en termes de réduction des risques et de contrôle de la sécurité.

Comment déployer une sécurité Zero Trust ?

La mise en œuvre du Zero trust consiste à mettre en place une transformation sécurisée.De nombreuses entreprises savent désormais pourquoi elles doivent adopter une architecture Zero trust, mais beaucoup ne savent toujours pas par où commencer, et chaque fournisseur de sécurité semble avoir sa propre définition de la sécurité Zero trust.Un véritable modèle Zero trust ne se concrétise pas en un instant.Il s’agit d’un cheminement qui commence par la responsabilisation et la sécurisation de votre personnel.

Pour en savoir plus, consultez notre article dédié : Comment mettre en œuvre le Zero trust ?

Pourquoi choisir Zscaler en tant que solution Zero Trust ?

Zscaler est le seul fournisseur de cybersécurité à proposer une plateforme Zero Trust née dans le cloud et conçue pour les entreprises cloud. Qui plus est, Zscaler est régulièrement désigné comme leader dans les rapports et classements des analystes les plus prestigieux du secteur, et le soutien de nos partenaires et clients innovants en est la preuve.

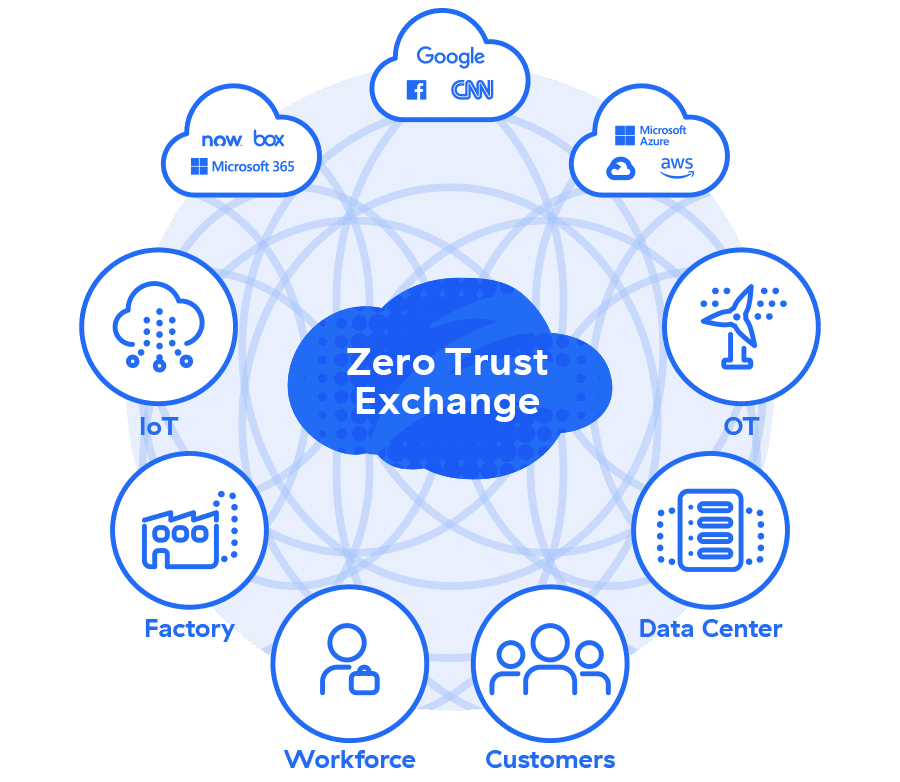

Tout ceci est possible grâce à notre plateforme phare : Zscaler Zero Trust Exchange.

Zscaler Zero Trust Exchange

Zscaler Zero Trust Exchange™ est une plateforme cloud native bâtie sur une politique Zero Trust. Basée sur le principe du moindre privilège, elle établit la confiance en fonction du contexte, comme l’emplacement d’un utilisateur, la posture de sécurité de son appareil, le contenu échangé et l’application demandée. Une fois la confiance établie, vos employés bénéficient de connexions rapides et fiables, où qu’ils soient, sans jamais être placés directement sur votre réseau.

Zero Trust Exchange est implanté dans plus 150 data centers à travers le monde, garantissant à vos utilisateurs un service de proximité, au même endroit que les fournisseurs de cloud et les applications auxquelles ils accèdent. Cette solution garantit le chemin sécurisé le plus court entre vos utilisateurs et leurs destinations, pour une expérience utilisateur exceptionnelle.

En savoir plus sur les principes fondamentaux du Zero Trust