Renforcez les capacités de votre entreprise grâce à une architecture Zero Trust

Sécuriser

Minimisez les risques commerciaux grâce à une protection contre les cybermenaces et contre la perte de données.

Simplifier

Réduisez les coûts et la complexité en éliminant les solutions ponctuelles et en faisant baisser les frais.

Transformer

Augmentez l’agilité de votre entreprise grâce à un réseau Zero Trust cloud natif pour les utilisateurs, les workloads et les sites distants.

L’architecture compte

Le monde des affaires a changé

Les modèles traditionnels de réseau et de sécurité ont été conçus pour une époque antérieure aux technologies révolutionnaires actuelles. Les outils ci-dessous pilotent la transformation numérique et renforcent l’agilité et la compétitivité des entreprises, mais ils exigent toutefois une approche innovante de la mise en réseau et de la sécurité.

Mobilité

Cloud

IoT/OT

AI/AA

La transformation numérique requiert une architecture Zero Trust.

Les architectures traditionnelles de réseaux et de pare-feu entravent la transformation

Un réseau de confiance connecte les utilisateurs, les sites et les applications, et est défendu par un périmètre de sécurité. Vouloir s’adapter aux services cloud et à d’autres tendances en étendant le périmètre du réseau à ces derniers est risqué, coûteux et nuit à l’expérience utilisateur.

L’architecture Zero Trust facilite la transformation

Une stratégie Zero Trust implique l’abandon des approches centrées sur le réseau. Un cloud conçu à cet effet sert de standard intelligent qui s’appuie sur les politiques de l’entreprise pour déterminer qui peut accéder à quoi, où que ce soit et sur n’importe quel réseau. Cette approche est plus sécurisée, plus économe et améliore l’expérience utilisateur.

Problème

Les architectures de pare-feu et de VPN augmentent les risques

Les entreprises du monde entier ont dépensé des milliards en pare-feu et VPN, mais le nombre de violations ne cessent d’augmenter. Le problème est simple : les tentatives de protection d’un réseau en étoile à l’aide d’outils de sécurité basés sur le périmètre ne parviennent pas à empêcher les violations sur les quatre étapes de la chaîne d’attaque.

Les hackers vous trouvent.

Toutes les adresses IP sont vulnérables, même celles des pare-feu, qui sont censés vous protéger.

Ils vous compromettent.

Les hackers exploitent les vulnérabilités pour établir une tête de pont dans votre réseau.

Ils se déplacent latéralement.

Une machine infectée compromet l’ensemble de votre réseau.

Ils dérobent vos données.

Les données sensibles des applications, des serveurs et de réseaux entiers sont perdues.

Vue d’ensemble de la plateforme

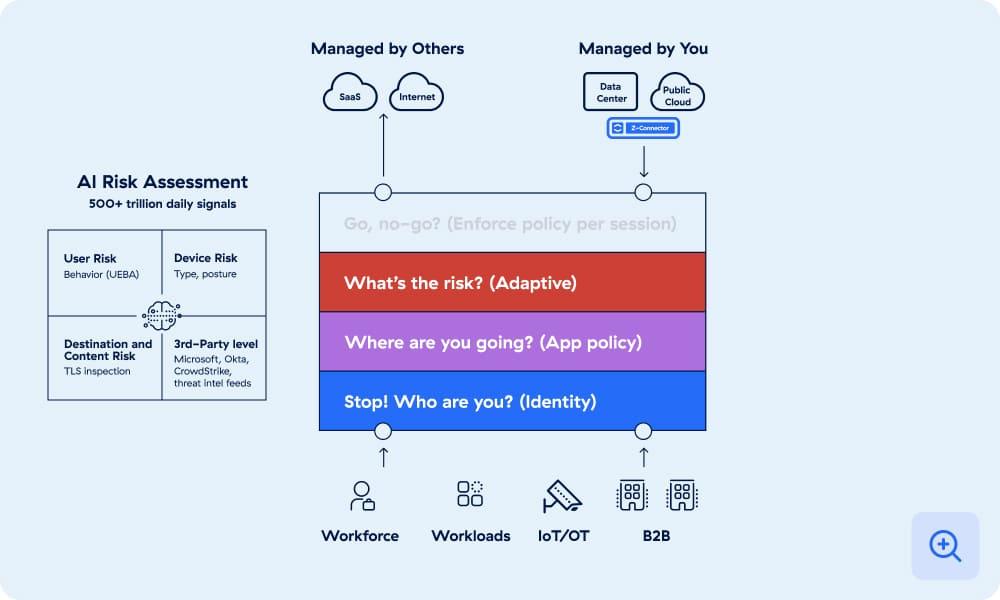

Zscaler Zero Trust Exchange™ est une plateforme complète et intégrée qui assure une sécurité Zero Trust et une transformation du réseau pour tous les utilisateurs, workloads, dispositifs IoT/OT et partenaires B2B.

Fondée sur le principe Zero Trust de l’accès sur base du moindre privilège, notre architecture de proxy unique permet une inspection TLS/SSL complète à grande échelle. Des connexions individuelles sont établies entre les utilisateurs et les applications en fonction de l’identité, du contexte et des politiques de l’entreprise.

Avantages

Réduisez les risques sur les quatre étapes de la chaîne d’attaque

Minimiser la surface d’attaque

Dissimulez les applications derrière Zero Trust Exchange, ce qui les rend invisibles sur Internet.

Empêcher l’intrusion

Inspectez l’ensemble du trafic, y compris le trafic chiffré, et bloquez les menaces en temps réel.

Éliminer le déplacement latéral

Connectez les entités autorisées (telles que les utilisateurs) directement aux applications, et non au réseau.

Arrêter la perte de données

Identifiez et protégez automatiquement les données sensibles en mouvement, au repos et en cours d’utilisation.

Notre approche Zero Trust

Vérifier l’identité

Vérifiez quiconque ou quoi que ce soit qui tente d’obtenir un accès. La plateforme confirme l’identité de l’utilisateur, de l’appareil ou du workload par le biais d’intégrations avec des fournisseurs d’identité tiers.

Déterminer la destination

Identifiez la destination de la connexion (une page web, une application SaaS, une application privée ou autre) et assurez-vous que la destination est connue et comprise.

Évaluer le risque

Faites appel à l’IA pour déterminer les risques en fonction du contexte, en tenant compte de facteurs tels que le comportement de l’utilisateur, la position de l’appareil, la destination et le contenu, les renseignements fournis par des tiers et plus de 500 000 milliards de signaux quotidiens.

Appliquer la politique

Déterminez s’il convient d’accorder l’accès, de le bloquer, de procéder à une isolation, de déclencher une stratégie de tromperie ou d’entreprendre une autre action. La plateforme applique la politique en temps réel, par session et pour chaque requête.

Série de webinaires en trois parties, « Zero Trust, de la théorie à la pratique »

Maîtrisez le modèle Zero Trust et devenez un ambassadeur du Zero Trust au sein de votre entreprise.

Cas d’utilisation

Sécuriser chaque étape de votre parcours de transformation

Donnez à vos employés un accès rapide, sécurisé et fiable à Internet, aux SaaS et aux applications privées.

Sécurisez les communications de votre workload et protégez les données au repos au sein de vos clouds/applications SaaS.

Bénéficiez de la découverte des dispositifs IoT, d’une connectivité Zero Trust pour l’IoT/OT et d’un accès à distance privilégié à l’OT.

Étendez l’accès le moins privilégié aux applications SaaS et privées pour vos partenaires commerciaux.

The Zscaler Platform

The cybersecurity platform for the AI Age - built on Zero Trust to protect users, workloads, branches and devices through the world’s largest inline security cloud.

Data Security

Secure data everywhere, with comprehensive visibility and controls across all channels.

AI Security

Embrace AI with confidence using Zscaler AI Protect, a unified solution to secure AI at scale.

Agentic SecOps

Draw on insights from the world’s largest inline security cloud and third-party sources to assess risk and detect and contain breaches.

Zero Trust + IA

Leadership et avantage en matière d’IA

Zero Trust Exchange exploite l’IA/AA pour optimiser la protection des données et contre les cybermenaces, ainsi que l’automatisation et les gains de productivité.

Reconnaissance

Universellement reconnu comme le leader de la stratégie Zero Trust

500+ Mrd

Plus de 160 DCs

>70 NPS

9+ Mrd

500T+

400+

~45%

Leader

NASDAQ-100

Solliciter une démo

Nos experts vont vous montrer comment Zero Trust Exchange peut renforcer votre stratégie de sécurité et transformer votre façon de travailler.