L’utilisation de plus en plus répandue et intensive de la technologie dans presque tous les aspects de notre vie exige de toute urgence des solutions de sécurité qui assurent la protection de nos réseaux et de nos données. Si certaines sociétés suivent le rythme, beaucoup s’efforcent de mettre leurs infrastructures à niveau et peuvent passer à côté de failles importantes en matière de cybersécurité. La dernière vague d’attaques par ransomware contre de grandes entreprises aux moyens financiers importants et des organismes publics semble indiquer que personne n’est à l’abri.

Et ce n’est pas le moment de faire une erreur. Rien qu’en 2020, les violations de données imputables à des attaques par ransomware ont coûté en moyenne 4,4 millions de dollars. Ce chiffre n’inclut pas l’impact des ransomwares, des programmes malveillants destructeurs ou du détournement d’identifiants et d’identités. Les sociétés qui s’efforcent de parer aux attaques de pirates informatiques avertis et tactiques sont à l’origine de l’explosion des investissements dans le conseil et les solutions en matière de cybersécurité. Le marché devrait atteindre 418 milliards de dollars d’ici 2028. L’augmentation des dépenses en cybersécurité est une réponse à l’augmentation des cyberattaques. L’année dernière, 43 % des entreprises ont été visées. Et les données ne sont pas les seules à être menacées.

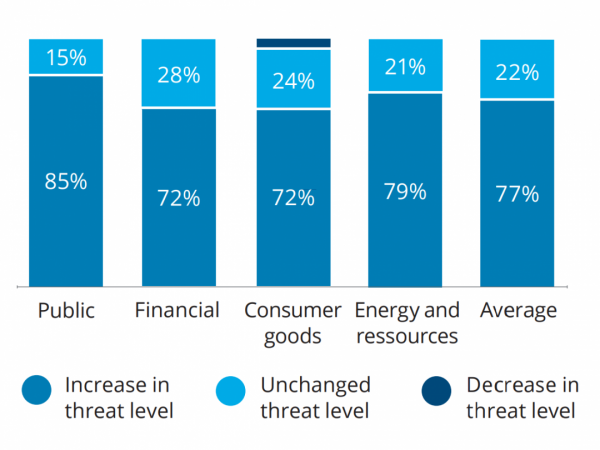

Comment a évolué la menace en ligne à l’encontre de votre entreprise ?

Enquête Cyber de Deloitte 2020 : Tableau des leaders de la cybersécurité

Quels sont les risques réels en matière de cybersécurité ?

La menace de corruption des données et d’atteinte à la vie privée augmente chaque jour. Le recours accru au télétravail et au travail hybride n’a fait qu’accélérer les préjudices causés par les failles de sécurité précédemment exploitées sur les systèmes dans le cloud et les réseaux ouverts. Les sociétés qui mettent en œuvre des réseaux 5G ou qui exploitent l’approche de l’Internet des objets (IoT) auront beaucoup à perdre si elles sont victimes d’une cyberattaque.

Mais les entreprises ne doivent en aucun cas cesser de progresser en raison de craintes liées à la sécurité. Et elles ne le font pas : près de 80 % des sociétés déploient de nouvelles innovations technologiques sans se donner les moyens de les sécuriser, et une faille dans le système engendre une perte de confiance des clients et des parties prenantes. Le résultat est presque toujours le même : les opérations commerciales sont perturbées, des données sont perdues ou volées, et les résultats financiers en pâtissent.

Qui est vraiment responsable des violations de la cybersécurité ?

L’époque où l’on confiait les problèmes techniques aux équipes informatiques est révolue. La technologie est au cœur de la plupart des entreprises modernes, et cette dépendance ne cesse de s’accentuer au fil du temps.

Bien que nous ayons besoin d’équipes informatiques compétentes pour mettre en œuvre, surveiller et maintenir ces systèmes, la responsabilité de leur achat et de leur efficacité incombe en grande partie à la direction. Ceci n’exclut pas les sociétés cotées en bourse dont la surveillance est assurée par un conseil d’administration.

Dans les faits, comme ce fut le cas avec Target et Equifax, les dirigeants ont dû assumer la responsabilité des violations de données et de leurs répercussions. Le règlement juridique de Target exigeait la mise en œuvre d’un programme de sécurité, une évaluation indépendante de la sécurité ET la responsabilisation de la direction.

Bien que la règle de l’appréciation commerciale offre des protections complètes, les tribunaux ont envisagé de retenir la responsabilité personnelle en cas de mesures de sécurité inadéquates et de manquement du chef des membres du conseil d’administration ou des directeurs à prendre des mesures raisonnables et à assumer la responsabilité de la prévention de ce qui est souvent considéré comme des situations évitables.

Et les sanctions peuvent être lourdes et dommageables. Outre la perte de données et des conséquences économiques préjudiciables pour la société, les litiges et la gestion du changement peuvent se révéler longs et coûteux. Les organismes de réglementation de la cybersécurité, tels que l’Office of the Comptroller of the Currency, imposent également de très lourdes amendes en cas d’infraction.

Comment aborder la gouvernance de la cybersécurité

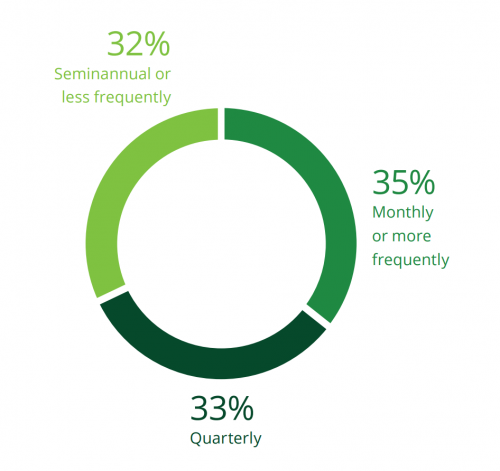

La gestion des risques se répercutant des directeurs aux équipes chargées de la mise en œuvre, il est essentiel de rester informé et d’être proactif. Mais comment un conseil d’administration, qui n’est très probablement pas composé d’experts en cybersécurité, peut-il aborder l’atténuation des risques de cybercriminalité dans une optique de leadership ? Une enquête menée auprès des entreprises a révélé qu’à peine plus d’un tiers des répondants ont déclaré examiner les problèmes de sécurité au moins une fois par mois.

À quelle fréquence la cybersécurité figure-t-elle à l’ordre du jour des dirigeants ?

Enquête Cyber de Deloitte 2020 : Tableau des leaders de la cybersécurité

La démonstration proactive de la diligence raisonnable est un excellent point de départ. Faire appel à des experts et (comble d’ironie) à des solutions technologiques pour combler les failles en matière de connaissances en est un autre. PwC recommande aux conseils d’administration d’examiner les avantages offerts par le NIST CSF pour encourager une communication et des processus efficaces entre toutes les parties prenantes.

Nous allons examiner ici quelques méthodes par lesquelles les administrateurs peuvent chercher et obtenir une meilleure gouvernance de la cybersécurité pour leurs entreprises. L’essentiel consiste à aborder ce sujet comme d’autres domaines où les administrateurs ne sont pas nécessairement des leaders d’opinion. L’éducation, l’information et la diffusion peuvent compenser les initiatives antérieures inadéquates, non interventionnistes, voire inefficaces.

Prenez connaissance de la situation dans son ensemble

Vous ne pouvez pas savoir ce que vous ne savez pas. Un conseil d’administration devrait commencer par examiner les rapports des responsables informatiques et des parties prenantes de l’entreprise. Faites appel à des experts et demandez une évaluation complète des failles connues ainsi que des changements en cours au sein de votre pile technologique.

Vous devrez peut-être élaborer ou mettre en œuvre des rapports supplémentaires pour fonder votre compréhension sur des données et des faits concrets. Vous pourrez ensuite utiliser ces informations pour mieux appréhender les défis, les réalisations et les actions préconisées pour améliorer les politiques de cybersécurité.

Assignez un responsable de la supervision de la sécurité

Un membre du conseil d’administration (un membre seul ou un comité) doit être chargé de prendre connaissance des tenants et aboutissants des besoins et de l’état de la sécurité de la société. Ces personnes peuvent assurer des mises à jour permanentes et soumettre des questions plus importantes à l’évaluation et au vote de l’ensemble du conseil.

Les membres du comité ne doivent pas nécessairement être des experts, mais ils peuvent devenir des spécialistes avec le temps. Ils peuvent s’appuyer sur des spécialistes internes, des consultants tiers, des fournisseurs et des solutions technologiques pour planifier l’avenir et mieux appréhender le contexte.

Tirez parti de mesures objectives

L’évaluation des risques est un processus continu, de nouvelles vulnérabilités apparaissant chaque jour. Faire appel à des tiers pour identifier les failles dans la conformité de la sécurité par des méthodes telles que les tests de pénétration peut s’avérer très révélateur. Les consultants en sécurité et les applications logicielles de soutien peuvent donner un excellent aperçu des risques potentiels auxquels votre réseau est exposé.

Envisagez une mentalité zero trust (confiance zéro)

Comme son nom l’indique, le modèle zero trust suppose que tout ce qui tente d’entrer, de sortir ou de se déplacer au sein d’un réseau n’est pas fiable et doit être vérifié ou autorisé par un système de contrôle. Cela peut donner aux sociétés un avantage considérable étant donné le patchwork de solutions sur site et en cloud, d’applications propriétaires et tierces, de réseaux fermés et d’accès partagés.

Si l’on ajoute à cela le télétravail et le nombre incalculable d’appareils, l’idée de ne faire confiance à rien peut soudainement sembler la voie la plus sûre. Cette approche permet aux sociétés de combler les failles de leur infrastructure et de réduire les risques à long terme, et les conseils d’administration ont beaucoup à apprendre en étudiant cette option.

Instaurez une culture de la transparence

Bien que vous ne souhaitiez certainement pas partager les détails des failles de vos protocoles de cybersécurité, la transparence peut néanmoins présenter des avantages. En cas de violation, divulguez tout ce qui doit l’être aux parties prenantes et aux clients. Vous leur inspirerez ainsi confiance et leur montrerez que le conseil d’administration fait tout ce qui est en son pouvoir pour résoudre les problèmes, protéger les données et assumer la responsabilité de toute défaillance.

La voie à suivre est en constante mutation

Le conseil d’administration doit avant tout comprendre que la cybersécurité est une discipline dynamique qui exige une surveillance et une innovation permanentes. Il est indispensable de faire le nécessaire pour réduire les risques, tout en sachant que les risques seront toujours présents.

Les sociétés doivent également évaluer leurs polices d’assurance actuelles et déterminer si celles-ci couvrent de manière adéquate la valeur des actifs en cas de violation, et si une cyber-assurance dédiée peut contribuer à atténuer davantage les risques. Mais indépendamment de la taille de votre police d’assurance, les dirigeants doivent rester impliqués et formés en matière de cybersécurité appliquée à l’entreprise et élaborer des politiques et des procédures en cas de violation, dans un souci de responsabilité.

Clause de non-responsabilité : Cet article a été créé par Zscaler à des fins d’information uniquement et ne peut être considéré comme un avis juridique. Nous vous encourageons à consulter votre propre conseiller juridique pour comprendre comment le contenu de ce document peut s’appliquer spécifiquement à votre entreprise, y compris vos obligations uniques en vertu de la loi et des règlements applicables. ZSCALER N’OFFRE AUCUNE GARANTIE, FORMELLE, IMPLICITE OU STATUTAIRE, QUANT AUX INFORMATIONS CONTENUES DANS CE DOCUMENT QUI EST FOURNI "TEL QUEL". Les informations et les opinions exprimées dans ce document, y compris les URL et autres références de sites Internet, peuvent être modifiées sans préavis.

Auteur : Les Ottolenghi, ancien EVP & CIO