/ Was ist Universal ZTNA?

Was ist Universal ZTNA?

Unter Universal Zero Trust Network Access (UZTNA) versteht man die Nutzung von ZTNA für On-Premise- und Remote-User ohne Berücksichtigung des Standorts des Users. Mit Universal ZTNA wird Usern sicherer Zugriff nach dem Prinzip der minimalen Rechtevergabe gewährt, unabhängig davon, ob sie im Büro, zu Hause oder von unterwegs aus arbeiten. UZTNA kann als Wegbereiter der digitalen Transformation dienen und bietet Unternehmen das bestmögliche Framework für Zero-Trust-Initiativen.

Understanding Universal ZTNA: A Modern Approach to Secure Access

Key Takeaways

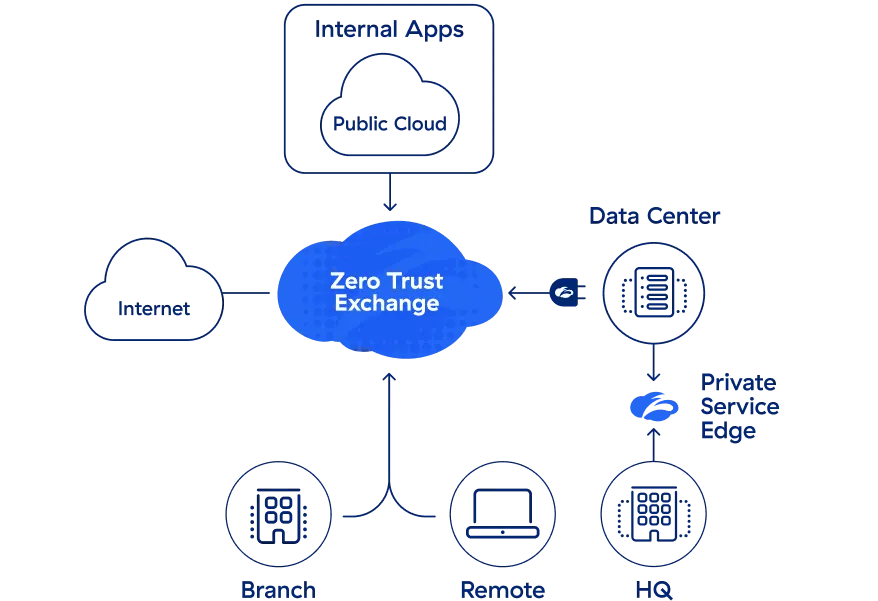

Universal ZTNA (UZTNA) is a cloud native, software-defined security framework that applies zero trust principles to grant granular, context-based access to private applications, SaaS, and networks from any location, eliminating the need for VPNs and significantly reducing the attack surface. It ensures consistent security, seamless user experiences, and effortless scalability for hybrid workforces by connecting users directly to applications, not the network.

Die wichtigsten Gründe für den Einsatz von Universal ZTNA

Heute entdecken Unternehmen zunehmend die Vorteile, die ein Universal-ZTNA-Modell bieten kann. Hier sind einige der wichtigsten Gründe, warum Unternehmen auf ZTNA umsteigen:

- Keine Legacy-Appliances: UZTNA ermöglicht es Unternehmen, sich von veralteten Appliances für den Remotezugriff, wie z. B. VPNs, zu verabschieden und eine 100 % softwarebasierte Zugriffskontrolllösung zu nutzen.

- Nahtlose User Experience: Mit UZTNA wird der User-Traffic nicht durch das Rechenzentrum zurückgeleitet. Stattdessen erhalten User schnellen, direkten Zugriff auf die gewünschte Anwendung.

- Konsistente Sicherheit: UZTNA stellt sicher, dass für alle Mitarbeiter die gleichen Zero-Trust- Sicherheitsrichtlinien gelten, unabhängig davon, ob sie im Büro oder unterwegs arbeiten.

- Mühelose Skalierung: Ein Cloud-UZTNA-Service erleichtert die Skalierung der Kapazität. Eine Organisation benötigt lediglich zusätzliche Lizenzen.

- Schnelle Bereitstellung: Im Gegensatz zu anderen Lösungen, deren Bereitstellung mitunter Wochen bis Monate dauert, kann UZTNA von überall aus innerhalb weniger Tage bereitgestellt werden.

ZTNA vs. Universal ZTNA

Im heute üblichen IT- und Sicherheitsjargon behaupten viele Anbieter, „Zero Trust Network Access“ bereitzustellen, was jedoch in der Regel auf eine starre On-Premise-Implementierung der Netzwerksicherheit mit herkömmlicher Netzwerkmikrosegmentierung hinausläuft. Während diese Technologie in der Lage sein mag, User im Büro auf Grundlage einiger lose integrierter Zero-Trust-Netzwerkzugriffskontrollen zu schützen, ist eine echte Universal-ZTNA-Lösung eher mit einer Sicherheitsarchitektur vergleichbar, die allen Usern Zero-Trust-Sicherheit bietet, unabhängig davon, wo sie gerade arbeiten.

Das liegt daran, dass eine Universal-ZTNA-Lösung in der Cloud entwickelt wird und in der Regel auf einer Secure Access Service Edge (SASE) oder einer Security Service Edge (SSE) aufbaut. Mit Universal ZTNA wird den Usern der Zugriff nach dem Prinzip der minimalen Rechtevergabe gewährt, unabhängig davon, wo sie arbeiten — ob im Büro, zu Hause, in einem Café oder an einem anderen Ort mit einer Internetverbindung.

Sichere Verbindungen zu Netzwerken, SaaS und Anwendungen von jedem beliebigen Standort aus sind mit einem lokalen, nicht-universellen Framework einfach nicht zu erreichen. Wenn eine Lösung behauptet, Zero-Trust-Sicherheit durch On-Premise-Appliances wie Firewalls zu bieten, dann handelt es sich nicht wirklich um eine Zero-Trust-Lösung und schon gar nicht um eine Universal-ZTNA-Lösung. Das liegt daran, dass viele dieser Legacy-Technologien den Zugriff ausschließlich auf der Grundlage der Authentifizierung und nicht auf der Grundlage des Kontexts, des Gerätestatus und/oder des Standorts gewähren.

Darüber hinaus verwenden viele dieser Technologien eine Passthrough-Architektur, die den Traffic in das Netzwerk hineinlässt, bevor er überprüft wird, was den Zero-Trust-Prinzipien grundsätzlich widerspricht. Cloudnativer Universal ZTNA gewährt sicheren Netzwerk-, SaaS- und Anwendungszugriff, unabhängig davon, von wo aus User arbeiten, ohne implizites Vertrauen zu gewähren.

Universal ZTNA vs. VPN

VPNs zählen zu den gängigsten der Legacy-Lösungen, die bis heute gerne zur Vereinfachung der Zugriffsverwaltung eingesetzt werden. Sie ermöglichen Remote-Usern sicheren Zugriff auf das Unternehmensnetzwerk mitsamt den dort gehosteten IT-Ressourcen über einen zu diesem Zweck eingerichteten Tunnel, wobei die Authentifizierung in der Regel über Single Sign-On (SSO) erfolgt.

VPNs bewährten sich jahrelang als effektive Möglichkeit, Mitarbeitern, die ab und zu für kurze Zeit an externen Standorten arbeiteten, Remote-Zugriff auf unternehmensinterne Ressourcen zu gewähren. Mit der zunehmenden Zahl von Mitarbeitern, die über einen längeren Zeitraum hinweg remote und standortunabhängig tätig waren, führten mangelnde Skalierbarkeit sowie hohe Kosten und Wartungsanforderungen dazu, dass VPNs nicht mehr effektiv waren. Darüber hinaus wurde es durch die rasche Einführung der öffentlichen Cloud schwieriger, Sicherheitsrichtlinien auf diese Remote-Mitarbeiter anzuwenden, und auch die User Experience litt darunter.

Damit ist das Hauptproblem noch nicht einmal benannt: Durch VPNs wird nämlich die Angriffsfläche der betreffenden Organisationen erheblich vergrößert. Alle beliebigen User bzw. Entitäten, die über die korrekten Zugangsdaten verfügen, können sich in einem VPN anmelden und haben dann laterale Bewegungsfreiheit innerhalb des gesamten Netzwerks. Mit anderen Worten: Sie können auf sämtliche Ressourcen, Endgeräte und Daten zugreifen, die das VPN eigentlich schützen soll.

Universal ZTNA hingegen setzt zur Gewährleistung des sicheren User-Zugriffs das Prinzip der minimalen Rechtevergabe durch. Die Vertrauenswürdigkeit von Usern und Entitäten wird nicht mehr durch Überprüfung der Zugangsdaten verifiziert, sondern anhand erweiterter Kontextinformationen. Beim Zero-Trust-Modell werden Zugriffsanfragen nur unter der Voraussetzung genehmigt, dass User, Identität, Gerät und Standort stimmig sind.

Als weiterer Vorteil kommt hinzu, dass Universal ZTNA keinen Netzwerkzugang erlaubt. Stattdessen wird Usern durch sichere Direktverbindungen granularer Zugriff auf die jeweils benötigten Ressourcen gewährt. Dadurch haben Bedrohungsakteure keine Chance, sich lateral innerhalb des Netzwerks zu bewegen, selbst wenn es ihnen gelingt, sich Zugriff auf einzelne Ressourcen zu verschaffen. Durch den Direktzugriff in einem UZTNA-Framework lässt sich zudem eine erhebliche Verbesserung der Anwendererfahrung erzielen.

Universal ZTNA: Implementierung von Zero-Trust-Prinzipien

Bei Universal ZTNA geht es um mehr als um User-Identität, Segmentierung und sicheren Zugriff. Es handelt sich um eine Strategie, auf der ein Cybersicherheitsökosystem aufgebaut werden kann. Im Mittelpunkt stehen dabei drei Grundsätze:

- Jede Verbindung wird beendet: Firewalls und ähnliche Technologien basieren auf einem „Passthrough“-Ansatz, bei dem Dateien zwar überprüft, aber gleichzeitig dem Empfänger zugestellt werden. Wenn eine schädliche Datei entdeckt wird, erfolgt die entsprechende Warnung häufig zu spät, um den Schaden zu verhindern. Eine effektive UZTNA-Lösung trennt alle Verbindungen. Somit kann der gesamte Traffic – einschließlich des verschlüsselten Traffics – in Echtzeit durch eine Inline-Proxy-Architektur überprüft werden, bevor er sein eigentliches Ziel erreicht. Dadurch wird eine effektive Abwehr vor Ransomware, Malware und anderen Bedrohungen gewährleistet.

- Granulare kontextbasierte Richtlinien für die Data Protection: Zero-Trust-Richtlinien überprüfen Zugriffsanforderungen und -berechtigungen anhand von Kontextdaten (Useridentität, Gerät, Standort, Inhaltstyp, angeforderte Anwendung). Durch adaptive Richtlinien wird gewährleistet, dass die Zugriffsberechtigungen bei allen Kontextänderungen laufend neu bewertet werden.

- Die Eliminierung der Angriffsfläche reduziert Risiken: UZTNA verbindet User direkt mit den jeweils benötigten Anwendungen und Ressourcen, ohne ihnen Zugang zum Unternehmensnetzwerk zu gewähren. Durch Direktverbindungen auf Einzelbasis (User-zu-Anwendung bzw. Anwendung-zu-Anwendung) wird das Risiko der lateralen Verbreitung von Bedrohungen minimiert und verhindert, dass kompromittierte Geräte andere Ressourcen infizieren. Außerdem macht Zero Trust User und Anwendungen für das Internet unsichtbar, sodass Hacker sie weder entdecken noch angreifen können.

Universal ZTNA mit Zscaler

Wir freuen uns, Zscaler Private Access™ anbieten zu können, die weltweit am häufigsten eingesetzte ZTNA-Plattform, die auf der einzigartigen Zero-Trust-Architektur (ZTA) von Zscaler basiert. ZPA wendet die Prinzipien der minimalen Rechtevergabe an, um Usern sichere, direkte Verbindungen zu privaten Anwendungen bereitzustellen und gleichzeitig unbefugten Zugriff und laterale Bewegungen zu verhindern. Als cloudnativer Service kann ZPA innerhalb weniger Stunden implementiert werden, um herkömmliche VPNs und Remote-Access-Tools durch eine ganzheitliche Zero-Trust-Plattform zu ersetzen.

Zscaler Private Access bietet zahlreiche Vorteile:

- Unübertroffene Sicherheit ohne Legacy-VPNs und Firewalls: User werden nicht mit dem Netzwerk, sondern direkt mit der benötigten Anwendung verbunden. Dadurch wird die Angriffsfläche verkleinert und die laterale Ausbreitung von Bedrohungen verhindert.

- Keine Kompromittierung privater Anwendungen mehr: Der erste Anwendungsschutz mit Inline-Traffic-Überprüfung und Bedrohungsabwehr, integrierter Deception Technology und Bedrohungsisolierung minimiert das Risiko einer Kompromittierung von Usern.

- Produktivere hybride Belegschaften: Der blitzschnelle, sichere Zugriff auf private Anwendungen erstreckt sich nahtlos auf Remote-User, die Zentrale, Zweigstellen und externe Partner.

- Einheitlicher Universal ZTNA für User, Workloads und Geräte: Mitarbeiter und Partner können mit der umfassendsten ZTNA-Plattform sicher auf private Anwendungen, Services und OT-/IoT-Geräte zugreifen.

Empfohlene Ressourcen

Häufig gestellte Fragen

Universal ZTNA verhilft Unternehmen nicht nur zu mehr Flexibilität, sondern trägt allgemein zu einer Verbesserung ihres Sicherheitsstatus bei. Die folgenden Faktoren sind in diesem Zusammenhang ausschlaggebend:

- Unsichtbare Infrastruktur: Dank UZTNA können User auf Anwendungen zugreifen, ohne mit dem Unternehmensnetzwerk verbunden sein zu müssen.

- Mehr Kontrolle und Transparenz: Mit UZTNA kann die IT-Abteilung ihre Lösung über ein zentrales Administrationsportal mit granularen Kontrollen einfach verwalten.

- Einfache Anwendungssegmentierung: Da ZTNA nicht an das Netzwerk gebunden ist, können Unternehmen den Zugriff auf einzelne Anwendungen segmentieren, anstatt eine komplexe Netzwerksegmentierung durchführen zu müssen.

Universal ZTNA geht von der Annahme aus, dass jede Ressource bzw. Entität im Netzwerk eine potenzielle Bedrohung darstellt. Dementsprechend werden Zugriffsanforderungen auf Anwendungen erst genehmigt, nachdem Identität, Gerätestatus und Kontext verifiziert und entsprechende Richtlinienkontrollen durchgesetzt wurden. Da bei diesem Modell der gesamte Traffic protokolliert und überprüft wird, erfordert es ein Maß an Transparenz, das herkömmliche Sicherheitskontrollen nicht leisten können.

Universal ZTNA minimiert die Angriffsfläche Ihrer Organisation, verhindert die laterale Ausbreitung von Bedrohungen und verringert das Risiko von Sicherheitsverletzungen. Für die Implementierung eignet sich am besten eine Proxy-basierte Architektur, die User direkt mit Anwendungen und nicht mit dem Netzwerk verbindet. Auf diese Weise können vor der Entscheidung, eine Verbindung herzustellen bzw. zu blockieren, zusätzliche Kontrollen angewendet werden.

Universal ZTNA kann in vielen Bereichen der Cloud-Sicherheit angewendet werden. In der Regel verwenden Organisationen Universal ZTNA zunächst aus folgenden Gründen:

- Als VPN-Alternative

- Sicherer Multicloud-Zugriff

- Niedrigeres Risiko durch externe User

- Schnellere Integration bei Fusionen und Übernahmen

A Universal Zero Trust Network Access (ZTNA) solution provides secure, adaptive access to applications and resources without relying on traditional perimeter-based security models. Its primary goal is to enforce granular, context-aware access based on Zero Trust principles. Key features include:

- Zero Trust Principles

- Adaptive Access Controls

- Application-Level Access

- Cloud-Native Architecture

- Secure Remote Access

- Integration with Threat Detection

Universal Zero Trust Network Access (ZTNA) is well-suited for hybrid and remote workforces because it provides secure, seamless access to applications and resources from any location. Its adaptability stems from its ability to blend flexibility with strong security, tailored to modern, dynamic work environments. Universal ZTNA adapts to hybrid and remote workforces by providing secure, efficient, and scalable access while aligning with the flexibility modern work environments require.