/ ¿Qué es un perímetro definido por software?

¿Qué es un perímetro definido por software?

¿Cómo se originó el SDP?

Conceptualizados por primera vez por la Agencia de Sistemas de Información de Defensa (DISA) en 2007, los SDP se basan en un modelo de "información imprescindible", según el cual la confianza se supervisa constantemente y se adapta en función de una serie de criterios. Los SDP hacen que la infraestructura de las aplicaciones sea invisible para Internet, por lo que reduce la superficie de ataque de las amenazas basadas en la red (DDoS, ransomware, malware, análisis de servidores, etc.).

La Alianza de Seguridad en la Nube (CSA) se interesó por el concepto y comenzó a desarrollar el marco del SDP en sus primeras etapas. En 2011, cuando el SDP era todavía un concepto nuevo, Google se convirtió en uno de los primeros en adoptarlo con el desarrollo de su propia solución SDP conocida como Google BeyondCorp. Hoy en día, las organizaciones que adoptan SDP están modernizando la seguridad de sus terminales, la nube y las aplicaciones, especialmente en medio del cambio al trabajo desde cualquier lugar.

¿Cuál es el propósito del SDP?

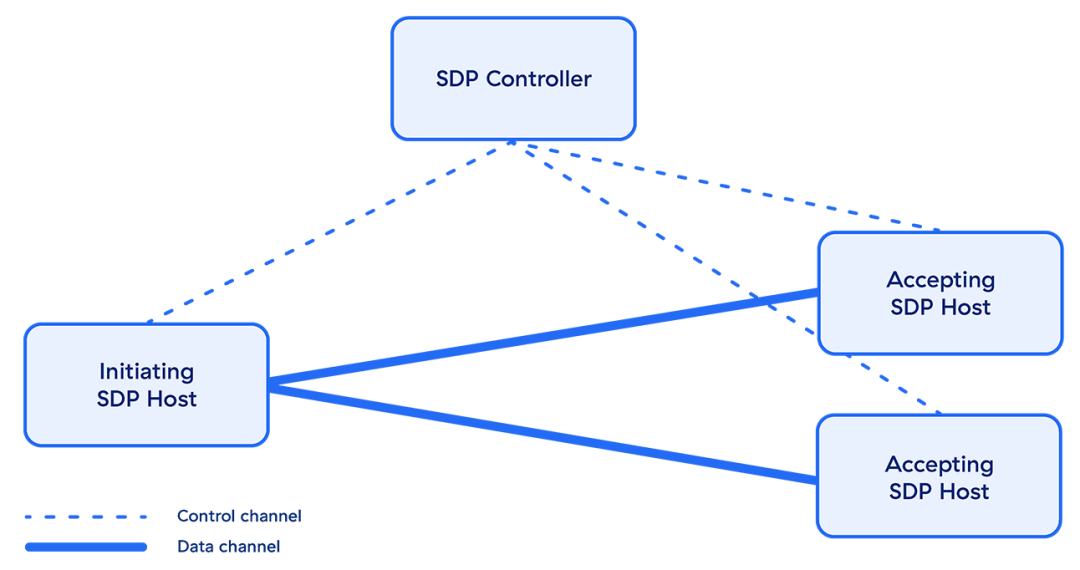

En el mundo híbrido actual, un perímetro de red tradicional definido por hardware y diseñado para una oficina corporativa ya no es viable. Un SDP no solo reduce el riesgo para los puntos finales que se conectan desde cualquier sitio, sino que también, con la ayuda de un controlador SDP, distribuye los recursos de red de manera más uniforme. Debido a que estos recursos se definen de manera individual, el control de acceso es centralizado y simplificado, lo que garantiza un acceso seguro en toda su organización.

Internet se ha convertido en la red empresarial y las soluciones locales no pueden establecer conexiones de red seguras, especialmente con la llegada de los equipos propios, dejando la puerta abierta para hackers y usuarios no autorizados. Un modelo SDP implementado adecuadamente concede a los usuarios acceso basado en el principio de privilegios mínimos, similar a la microsegmentación. Esto dificulta que los atacantes que han obtenido acceso a la red se muevan lateralmente.

¿Cómo funciona el SDP?

SDP adopta un enfoque diferente en comparación con la seguridad tradicional basada en la red. En lugar de centrarse en la seguridad de la red, el SDP se centra en la seguridad del usuario, la aplicación y la conectividad intermedia. Cuatro principios básicos diferencian a las tecnologías SDP:

- La confianza nunca es implícita: la seguridad de red tradicional ofrece una confianza excesiva a sus usuarios. Con un SDP, la confianza debe ganarse. En particular, los SDP solo otorgan acceso a la aplicación a los usuarios que están autenticados y específicamente autorizados para utilizarla. Además, a los usuarios autorizados solo se les concede acceso a la aplicación, no a la red.

- No hay conexiones entrantes: a diferencia de una red privada virtual (VPN), que vigila las conexiones entrantes, los SDP no reciben conexiones entrantes. Al responder con conexiones de solo salida, los SDP mantienen la red y la infraestructura de aplicaciones invisibles u ocultas para Internet y, por lo tanto, son imposibles de atacar.

- Segmentación de la aplicación, no de la red: anteriormente, las organizaciones tenían que realizar una compleja segmentación de la red para evitar que un usuario (o una amenaza) se mueva lateralmente dentro de la red. Este modelo funcionaba bastante bien, pero no era granular y requería un mantenimiento constante. SDP proporciona una segmentación nativa de aplicaciones que puede controlar el acceso de manera individual, lo que resulta en una segmentación mucho más granular que es mucho más fácil de administrar para su equipo de TI.

- Aprovechar Internet de manera segura: con los usuarios en todas partes y las aplicaciones fuera del centro de datos, su organización necesita alejarse de un modelo centrado en la red. Debe trasladar la seguridad al lugar donde se encuentran sus usuarios, y esto significa aprovechar Internet como su nueva red corporativa. El SDP se centra en proteger las conexiones entre usuarios y aplicaciones a través de Internet, en lugar de proteger el acceso de los usuarios a su red.

En cuanto a la arquitectura, el SDP difiere fundamentalmente de las soluciones centradas en la red. Los SDP eliminan la sobrecarga empresarial de implementar y administrar dispositivos. La adopción de una arquitectura con SDP también simplifica su pila de entrada al reducir la dependencia de las VPN, la protección DDoS, el equilibrio de carga global y los dispositivos de firewall.

Casos de uso de SDP

Si bien el SDP tiene muchos casos de uso, muchas organizaciones eligen comenzar en una de las siguientes cuatro áreas:

Encontrar una alternativa a la VPN

Las organizaciones buscan reducir o eliminar el uso de las VPN porque obstaculizan la experiencia del usuario, introducen riesgos de seguridad y son difíciles de administrar. Los SDP abordan directamente estos importantes problemas de VPN mejorando la capacidad de acceso remoto. De hecho, Cybersecurity Insiders dice que el 41 % de las organizaciones buscan reevaluar su infraestructura de acceso seguro y considerar el SDP. La mayoría de ellas requieren una implementación de TI híbrida y una cuarta parte está implementando SaaS.

Protección del acceso multinube

Muchas organizaciones aprovechan un modelo multinube, por ejemplo, combinando Workday y Microsoft 365, así como servicios de infraestructura de AWS y Azure. También pueden usar una plataforma en la nube para el desarrollo, el almacenamiento en la nube, etc. La necesidad de proteger estos entornos, lleva a las organizaciones hacia el SDP por su capacidad de proteger conexiones en función de las políticas, independientemente de dónde se conecten los usuarios o dónde se alojen las aplicaciones.

Reducción del riesgo de terceros

La mayoría de los usuarios de terceros reciben un acceso con excesivos privilegios que crea una brecha de seguridad para la empresa. Los SDP reducen significativamente el riesgo asociado a terceros al garantizar que los usuarios externos nunca accedan a la red y que solo los usuarios autorizados accedan a las aplicaciones que tienen autorización para utilizar.

Integración acelerada de fusiones y adquisiciones

Durante las fusiones y adquisiciones tradicionales, la integración de TI puede durar años mientras las organizaciones unifican redes y resuelven las direcciones IP superpuestas que requieren de procesos increíblemente complejos. Un SDP simplifica el proceso, reduciendo drásticamente el tiempo necesario para garantizar una fusión y adquisición exitosa, y brindando valor inmediato a la empresa.

SDP y Zero Trust Network Access (ZTNA)

El modelo ZTNA se ha convertido en un marco de seguridad muy conocido, aunque pocas personas se dan cuenta de que se basa en los mismos principios que la tecnología del perímetro definido por software (SDP). De hecho, ZTNA utiliza principios y funciones de SDP. En ninguno de los dos métodos existe una red interna, y los usuarios solo pueden acceder a los recursos si el contexto en que se basa la solicitud (usuario, dispositivo, identidad, etc.) es correcto.

Para ayudar a las organizaciones a lograr un nivel de seguridad tan alto, los proveedores prometen un marco ZTNA que puede proteger los recursos de su organización. Pero muchos de estos marcos son simplemente una plataforma de seguridad en la nube que se adapta a la fuerza a los dispositivos heredados, o peor aún, están diseñados por proveedores de redes que adhieren un módulo de seguridad para tratar de ingresar en el área de la seguridad.

Estas plataformas no ofrecen la escalabilidad, la flexibilidad y, sobre todo, la seguridad que puede ofrecer una plataforma construida en la nube y para la nube.

Zscaler, SDP y ZTNA

Zscaler Zero Trust Exchange™ incluye Zscaler Private Access™ (ZPA), la única plataforma SDP/ZTNAde próxima generación del sector. ZPA redefine la conectividad y seguridad de las aplicaciones privadas para la fuerza de trabajo híbrida de hoy, al aplicar los principios de privilegio mínimo que brindan a los usuarios una conectividad segura y directa a las aplicaciones privadas que se ejecutan en las instalaciones o en la nube pública, al tiempo que elimina el acceso no autorizado y el movimiento lateral.

Zscaler Private Access le da a su organización el poder de:

- Aumentar la productividad de la fuerza de trabajo híbrida con un acceso rápido y sin problemas a las aplicaciones privadas, ya sea que sus usuarios estén en casa, en la oficina o en cualquier sitio.

- Mitigar el riesgo de una violación de datos al hacer que las aplicaciones sean invisibles para los atacantes y, al mismo tiempo, imponer un acceso con privilegios mínimos, reduciendo efectivamente su superficie de ataque y eliminando el movimiento lateral.

- Detener a los atacantes más avanzados con la primera protección de aplicaciones privadas en su clase que minimiza el riesgo de usuarios en peligro y atacantes activos.

- Extender la seguridad Zero Trust a todas las aplicaciones, cargas de trabajo e IoT con la plataforma ZTNA más completa del mundo, que brinda acceso con privilegios mínimos a aplicaciones privadas, cargas de trabajo y dispositivos OT/IIoT.

- Reducir la complejidad operativa con la plataforma nativa de la nube que elimina las VPN heredadas que son difíciles de escalar, administrar y configurar en un mundo donde la nube tiene prioridad.