Panoramica

• Un CASB è un componente essenziale della sicurezza sul cloud moderna, in quanto offre visibilità, controllo e protezione per i dati e le applicazioni sul cloud.

• Il CASB consente alle organizzazioni di prevenire la fuga dei dati, garantire la conformità, mitigare le minacce e individuare lo shadow IT.

• Senza un CASB, le aziende affrontano rischi maggiori derivanti dall'utilizzo del cloud, dagli errori di configurazione e dalle attività dannose.

• La soluzione CASB ideale è multimodale, ovvero combina l'applicazione inline e basata su API per una protezione completa dei dati e contro le minacce.

• Zscaler CASB integra funzionalità di sicurezza avanzate in un'architettura zero trust per una protezione sul cloud unificata e scalabile.

Perché oggi un CASB è fondamentale?

Con la sempre maggiore adozione del cloud, i CASB sono diventati elementi imprescindibili per garantire la sicurezza aziendale, grazie alle loro varie funzioni di sicurezza informatica, controllo dell'accesso e protezione dati. Questi strumenti offrono il controllo dei dati aziendali in movimento e di quelli inattivi sulle piattaforme e le app cloud. Ecco perché i CASB sono essenziali:

- La diffusione delle piattaforme e delle applicazioni cloud (ad esempio, Microsoft 365 e Salesforce) ha reso gli strumenti tradizionali di sicurezza di rete, come i firewall dei data center, molto meno efficaci.

- I team IT non hanno più il controllo che avevano un tempo. Praticamente chiunque può acquistare e utilizzare una nuova app cloud, e l'IT non è in grado di gestire manualmente i controlli granulari degli accessi degli utenti su tale scala.

- Sono in grado di applicare le policy per consentire il controllo dello shadow IT, la prevenzione della perdita di dati (Data Loss Prevention, DLP), la gestione della profilo di sicurezza dei dati (Data Security Posture Management, DSPM) e la protezione dalle minacce avanzate.

Il ruolo dei CASB nelle imprese

Offrendo visibilità sulle attività, l'applicazione delle policy, il rilevamento delle minacce e la protezione dati, i CASB consentono alle aziende di adottare in sicurezza il cloud, mantenendo al contempo il controllo e la conformità. Approfondiamo alcuni dei vantaggi concreti che offre.

I vantaggi del CASB

Una soluzione CASB efficace offre vantaggi chiave come parte di una strategia olistica di sicurezza sul cloud:

Visibilità su shadow IT e rischi

Con la diffusione del lavoro remoto e il sempre maggiore utilizzo dei dispositivi personali (BYOD), le organizzazioni hanno bisogno della massima visibilità sugli utenti, i dispositivi e le applicazioni SaaS che accedono ai loro ambienti cloud. In questo contesto, il rischio associato agli accessi non autorizzati aumenta cresce esponenzialmente.Un CASB rileva l'utilizzo delle app cloud nell'organizzazione, genera report sulla spesa per il cloud e valuta i rischi, per aiutare a creare e mantenere policy di accesso sempre adeguate.

Gestione dell'utilizzo del cloud

L'utilizzo del cloud può essere soggetto a una serie di obblighi di conformità, soprattutto in settori altamente regolamentati, come i servizi finanziari, la sanità e la pubblica amministrazione. Un CASB è in grado di identificare i principali fattori di rischio specifici di un settore e impostare rigorose policy per la protezione dati, per garantire l'ottemperanza alle normative e preservare la conformità in tutta l'organizzazione.

Sicurezza dei dati e DLP

Il volume dei dati a livello mondiale raddoppia ogni due anni, e il relativo rischio che questi dati generano aumenta di pari passo. Combinando un CASB con la DPL cloud è possibile individuare e mitigare i potenziali rischi. Sfruttando la massima visibilità sui contenuti sensibili che viaggiano verso, da o tra gli ambienti cloud, si hanno maggiori possibilità di identificare gli incidenti, applicare le policy e preservare la sicurezza dei dati.

Prevenzione delle minacce

Nell'ecosistema IT di oggi, le risorse cloud sono solitamente le più vulnerabili. Con l'analisi del comportamento e l'intelligence sulle minacce, è possibile identificare e correggere rapidamente le attività sospette, preservare la sicurezza di applicazioni e dati sul cloud e rafforzare il profilo di sicurezza sul cloud complessivo dell'organizzazione.

Come implementare un CASB

A livello generale, per implementare un CASB è necessario valutare le esigenze dell'organizzazione, abbinarle al prodotto giusto, configurarlo nel modo che meglio si adatta ai sistemi esistenti, ed eseguire monitoraggio e audit continui. Questo processo può essere suddiviso in cinque passaggi:

- Valutazione dell'ambiente e pianificazione: è necessario comprendere i servizi e le app cloud in uso, i rischi, le policy di sicurezza e i requisiti di conformità.

- Scelta della soluzione CASB più adatta alle esigenze dell'organizzazione: trovare il fornitore giusto è importante quanto individuare il prodotto giusto, e per questo è fondamentale scegliere un partner di cui potersi fidare.

- Integrazione del CASB con i servizi cloud e le directory degli utenti: l'SSO consente un accesso utente sicuro e un'autenticazione veloce.

- Configurazione di accesso, condivisione dei dati, DLP e policy di sicurezza:a seconda del settore, potrebbe essere necessario prestare particolare attenzione alle policy relative alla crittografia.

- Abilitazione del monitoraggio in tempo reale e del rilevamento delle minacce: le policy vanno riviste e aggiornate periodicamente al mutare delle esigenze dell'organizzazione.

Come funzionano i CASB?

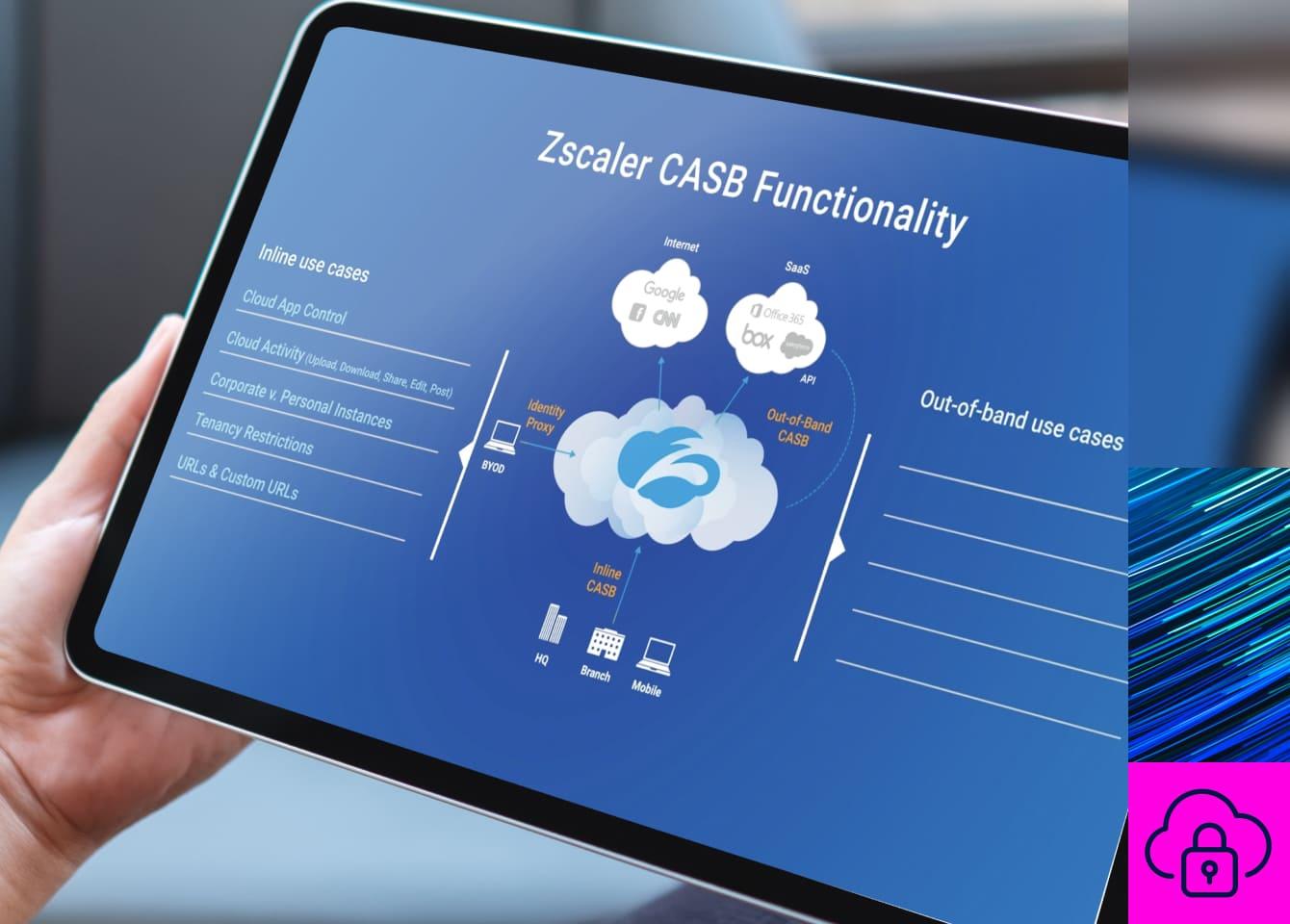

Le soluzioni CASB possono assumere la forma di hardware o software on-premise, ma la modalità di distribuzione più efficace è come servizio cloud, perché così possono garantire maggiore scalabilità, ridurre i costi e semplificare la gestione. Qualunque sia il modello di distribuzione, i CASB possono essere configurati per utilizzare il proxy (proxy forward o reverse proxy), le API o entrambi: un CASB multimodale.

Proxy

Siccome questi strumenti devono operare al livello di percorso dei dati, la soluzione ideale deve essere fondata su un'architettura proxy cloud. I forward proxy, o proxy di inoltro, sono quelli più comunemente utilizzati con il CASB, per garantire la privacy e la sicurezza degli utenti dal lato client.

Un forward proxy intercetta le richieste per i servizi cloud durante il percorso verso la relativa destinazione. Quindi, in base alla policy aziendale, il CASB esegue la mappatura delle credenziali e l'autenticazione SSO (Single Sign-On), la verifica del profilo del dispositivo, il logging, la segnalazione, il rilevamento dei malware, la crittografia e la creazione di token.

API

Siccome un proxy inline intercetta i dati in movimento, è necessaria una sicurezza fuori banda per i dati inattivi sul cloud, che i fornitori CASB offrono tramite integrazioni con le API dei provider di servizi cloud.

Cos'è un CASB multimodale?

In modalità proxy, i CASB forniscono l'applicazione inline delle policy per bloccare in tempo reale la divulgazione non autorizzata di dati e malware. Possono inoltre integrarsi con le API per eseguire la scansione dei contenuti delle app SaaS e individuare e rispondere a modelli di dati sensibili e a minacce come i ransomware. Più di recente, le integrazioni tramite API sono state utilizzate per la DSPM, attraverso cui i CASB correggono gli errori di configurazione nelle applicazioni.

I CASB che offrono sia la modalità proxy che quella basata sulle API sono chiamati CASB multimodali. Oltre a proteggere le applicazioni SaaS, possono proteggere le infrastrutture IaaS, come Microsoft Azure e AWS S3. Inoltre, invece di distribuire il CASB come un altro prodotto indipendente, è possibile distribuirlo come parte di una piattaforma SSE, per garantire una sicurezza uniforme, prestazioni migliori e consolidare la gestione.

Cosa pensa Gartner del CASB?

Gartner ha definito per la prima volta il "CASB" nel 2012, quando questa tecnologia veniva usata dalle organizzazioni principalmente per controllare lo shadow IT.

Siccome le sue funzionalità hanno iniziato a sovrapporsi sempre di più a quelle dei secure web gateway (SWG), nel 2019 Gartner ha definito il SASE (Secure Access Service Edge), un framework di servizi forniti dal cloud che fornisce "tutte le funzionalità della WAN con funzioni complete di sicurezza della rete (come SWG, CASB, FWaaS e ZTNA), per supportare le esigenze dinamiche di accesso sicuro delle imprese digitali".

Nel 2021, Gartner ha identificato la porzione SASE incentrata sulla sicurezza come Security Service Edge (SSE), riflettendo il crescente impegno in tutto il mondo nel semplificare le soluzioni di sicurezza complesse e disgregate.

CASB e SASE

Il CASB e il SASE si completano a vicenda: il primo protegge le interazioni e i flussi di dati sul cloud, mentre il secondo integra in modo più ampio la sicurezza sul cloud, il networking e il controllo degli accessi. Il SASE include il CASB per definizione e consente alle organizzazioni di applicare policy e proteggere i dati nell'ambito della propria architettura di rete.

Zscaler è tra i leader del Gartner Magic Quadrant per il Security Service Edge (SSE).

I principali casi d'uso del CASB

1. Rilevamento e controllo dello shadow IT

Se gli utenti archiviano e condividono file e dati aziendali sulle app cloud non autorizzate, la sicurezza dei dati ne risente. Per contrastare questo fenomeno, è necessario comprendere e proteggere l'utilizzo del cloud all'interno dell'organizzazione.

Zscaler CASB è in grado di rilevare automaticamente lo shadow IT individuando le app rischiose che vengono visitate dagli utenti. Le policy automatizzate e facilmente configurabili avviano quindi una serie di azioni (ad es. consentono o bloccano, prevengono l'upload, limitano l'utilizzo) per singole app e categorie di app.

2. Protezione dei tenant SaaS non aziendali

Gli utenti possono utilizzare contemporaneamente istanze autorizzate e non autorizzate di app come Google Drive. Rispondere con l'autorizzazione o il blocco completo di un'app può incoraggiare la condivisione inappropriata o ostacolare la produttività.

Zscaler CASB è in grado di distinguere tra tenant SaaS autorizzati e istanze non autorizzate, in modo da applicare le policy nel modo appropriato a seconda del caso. I controlli preconfigurati della tenancy SaaS offrono la correzione automatica e in tempo reale.

3. Monitoraggio della condivisione rischiosa dei file

Le applicazioni cloud favoriscono una condivisione e una collaborazione senza precedenti. Di conseguenza, i team addetti alla sicurezza devono sapere chi condivide cosa nelle app autorizzate, per evitare che soggetti pericolosi entrino in possesso dei dati.

Il controllo della collaborazione è una funzionalità chiave di un CASB efficiente. Zscaler CASB scansiona rapidamente e ripetutamente i file all'interno dei tenant SaaS per identificare i dati sensibili, verificare gli utenti con cui sono stati condivisi i file e rispondere in automatico alle condivisioni rischiose, se necessario.

4. Correzione degli errori di configurazione SaaS

Durante la distribuzione e la gestione di un'applicazione cloud, è fondamentale avere una configurazione accurata per garantire che l'app funzioni correttamente e in modo sicuro. Se ci sono errori di configurazione, l'igiene della sicurezza viene compromessa e i dati sensibili diventano facilmente vulnerabili all'esposizione.

Zscaler DSPM si integra con i tenant SaaS tramite API, per ricercare gli errori di configurazione che potrebbero compromettere la conformità alle normative.

5. Prevenzione della divulgazione dei dati

Oltre agli errori di configurazione delle risorse cloud, che potrebbero comportare violazioni e divulgazioni dei dati, è necessario individuare e controllare i pattern dei dati sensibili sul cloud. Molti di questi dati sono regolamentati da quadri normativi, come HIPAA, PCI DSS, GDPR e altri.

La piattaforma di sicurezza nativa nel cloud di Zscaler offre una protezione dati unificata con funzionalità di DLP e CASB sul cloud. Questa soluzione garantisce che le app cloud siano configurate correttamente, per bloccare la perdita dei dati e prevenire la mancanza di conformità; inoltre, impiega tecniche avanzate di classificazione dei dati per identificare e proteggere i dati sensibili ovunque.

6. Prevenzione di attacchi che vanno a buon fine

Se un file infetto riesce a eludere la sicurezza dell'organizzazione e a entrare in una delle app cloud autorizzate, può diffondersi rapidamente alle app connesse e raggiungere altri dispositivi degli utenti. Di conseguenza, le aziende devono potersi difendere dalle minacce in tempo reale, sia per i dati in upload che per i dati inattivi.

Zscaler CASB contrasta l'avanzamento dei malware, con funzionalità di protezione dalle minacce avanzate, tra cui:

- Proxy in tempo reale, per impedire l'upload di file dannosi nel cloud

- Scansione fuori banda, per identificare i file inattivi e correggere le minacce

- Sandboxing sul cloud per identificare anche i malware 0-day

- Isolamento del browser sul cloud agentess per proteggere l'accesso dagli endpoint non gestiti

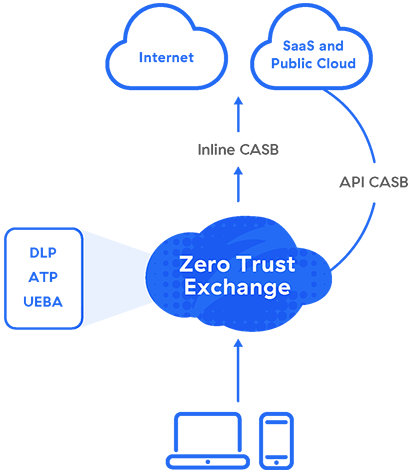

Zscaler CASB

Zscaler offre il CASB multimodale come servizio, insieme a SWG, ZTNA e molto altro, all'interno della piattaforma completa Zero Trust Exchange™, per aiutare le organizzazioni a fare a meno dei prodotti singoli e isolati, ridurre la complessità dell'IT e ispezionare il traffico in un unico passaggio. Agli amministratori basta semplicemente configurare un'unica policy automatizzata per garantire una sicurezza uniforme su tutti i canali di dati cloud.

Sicurezza inline per i dati cloud in movimento

Il proxy di inoltro ad alte prestazioni e l'ispezione SSL offrono una protezione critica in tempo reale:

- L'individuazione dello shadow IT e il controllo delle app cloud consentono di identificare e proteggere le app non autorizzate, senza che siano necessari i log dei dispositivi di rete

- Le misure di DLP non consentono l'upload di dati sensibili sulle app autorizzate e non autorizzate

- La protezione dalle minacce avanzate blocca in tempo reale i malware noti e quelli sconosciuti, sfruttando sandbox cloud basate sul machine learning

- L'isolamento del browser trasmette le sessioni sotto forma di pixel ai dispositivi personali (BYOD) per prevenire la perdita dei dati senza ricorrere a un proxy inverso

La sicurezza fuori banda per i dati inattivi

La scansione basata sulle API di applicazioni SaaS, piattaforme cloud e relativi contenuti, migliora automaticamente la sicurezza:

- I dizionari di DLP predefiniti e personalizzabili identificano i dati sensibili nelle app SaaS e nei cloud pubblici

- La funzionalità di gestione della collaborazione analizza le app per individuare la condivisione rischiosa di file e bloccarla in base alle policy

- Le sandbox cloud consentono di scansionare i dati inattivi per identificare e rispondere a malware e ransomware 0-day

- La DSPM rileva e classifica automaticamente i dati a rischio negli ambienti SaaS, PaaS, cloud pubblico, on-premise e LLM

Potenzia la sicurezza delle piattaforme SaaS con Zscaler CASB.

Risorse suggerite

Domande frequenti

Le soluzioni CASB sono essenziali per le organizzazioni di tutte le dimensioni che si affidano al cloud per archiviare dati sensibili, collaborare tramite app SaaS o gestire risorse cloud. I settori che traggono i maggiori vantaggi dai CASB sono quello sanitario, finanziario e la pubblica amministrazione, per via delle rigide normative sui dati, ma sono anche fondamentali per le aziende che adottano il lavoro da remoto, policy per i dispositivi personali o che affrontano minacce derivanti dall'adozione dello shadow IT.

Un CASB (Cloud Access Security Broker) è uno strumento di sicurezza che applica policy tra utenti e servizi cloud. Aiuta le organizzazioni a garantire la protezione dei dati sul cloud, a prevenire la fuga dei dati e a mitigare le minacce alla sicurezza. I CASB offrono funzionalità essenziali, come la prevenzione della perdita di dati (DLP), il rilevamento dello shadow IT, l'applicazione della conformità e l'integrazione ottimale con le piattaforme SaaS e IaaS.

Per scegliere il CASB giusto, è bene valutare le esigenze di sicurezza sul cloud dell'organizzazione, i rischi esistenti e i requisiti di conformità. Vanno ricercate funzionalità quali la distribuzione multimodale (integrazioni tramite proxy e API), il monitoraggio dei dati in tempo reale, la DLP avanzata, la prevenzione delle minacce e il controllo dello shadow IT. È importante collaborare con un fornitore affidabile, che offra scalabilità, facilità di implementazione e integrazioni con piattaforme SSE (Security Service Edge) più ampie.

Sebbene i CASB forniscano funzioni essenziali per la sicurezza sul cloud, il loro impiego ottimale è nell'ambito di una strategia di sicurezza completa. Lavorano in concertazione con soluzioni quali Secure Web Gateway (SWG), ZTNA (Zero Trust Network Access) e DSPM, per garantire una protezione unificata. L'implementazione di un CASB in framework più ampi, quali SASE o SSE, garantisce una copertura più estesa della sicurezza della rete e sul cloud.

I CASB sono preziosi per ottenere la massima visibilità sullo shadow IT, perché sono in grado di individuare in automatico le applicazioni non autorizzate che i dipendenti utilizzano senza l'approvazione dell'IT. In questo modo, aiutano le organizzazioni a controllare la condivisione rischiosa dei file, ad applicare le adeguate policy di accesso, a ridurre le vulnerabilità della sicurezza e ad attenuare i rischi complessivi legati all'utilizzo del cloud.

Le soluzioni CASB multimodali offrono sia una protezione inline (tramite proxy), sia una scansione fuori banda (tramite le integrazioni attraverso le API). Questo duplice approccio consente l'applicazione delle policy in tempo reale, per prevenire perdite di dati e malware, garantendo al contempo la massima visibilità sui dati inattivi, per supportare il rilevamento degli errori di configurazione e la gestione della conformità. I CASB multimodali consentono alle aziende di proteggere in modo ottimale sia gli ambienti SaaS che quelli cloud pubblici.

I CASB garantiscono la conformità identificando i dati sensibili soggetti al GDPR o ad altri quadri normativi, applicando rigide policy alla relativa archiviazione, trasmissione e utilizzo. Funzionalità avanzate come la DLP cloud eseguono scansioni per individuare i modelli di dati regolamentati, impedire l'accesso non autorizzato e correggere le attività rischiose nei file, per garantire la conformità alle disposizioni normative.

I CASB estendono la DLP mediante la scansione proattiva dei dati sensibili trasferiti all'interno di applicazioni cloud autorizzate e non autorizzate. Le funzionalità proxy in tempo reale applicano policy sugli upload, i download e la condivisione dei dati, mentre le integrazioni tramite API proteggono i dati archiviati inattivi. Insieme, queste funzionalità impediscono la fuga dei dati e l'accesso non autorizzato ai dati sensibili, rafforzando l'efficacia della DLP sul cloud.