Blog Zscaler

Recevez les dernières mises à jour du blog de Zscaler dans votre boîte de réception

S'abonner

Construire une force de travail hybride résiliente : Préparer l'avenir des technologies de l'information pour le travail à distance

Les risques liés à la cybersécurité et à la conformité sont bien réels et reflètent les réalités d’un environnement informatique complexe et dynamique

L’étude L’avenir du milieu du travail, menée par Aberdeen en 2024, a conclu que les professionnels des TI actuels sont confrontés à la tâche difficile de fournir à un plus grand nombre d’utilisateurs à distance / hybrides un niveau de soutien plus rapide et personnalisé, dans un environnement informatique plus complexe et dynamique, avec des risques accrus en matière de cybersécurité et de conformité.

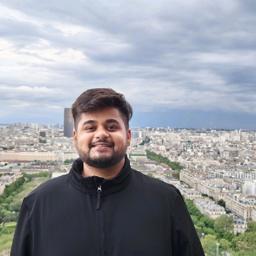

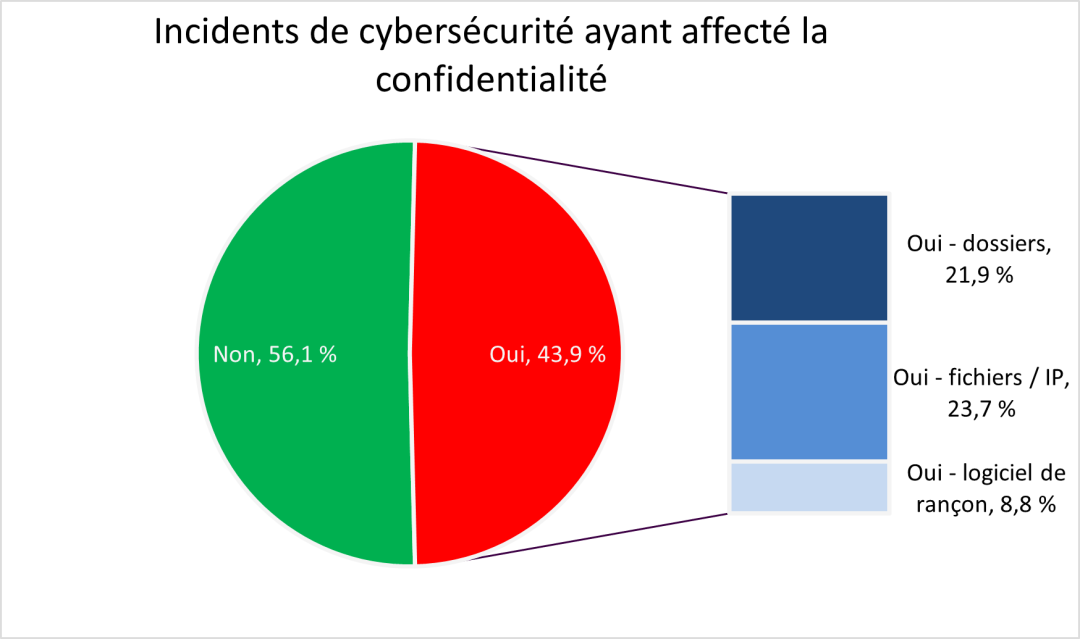

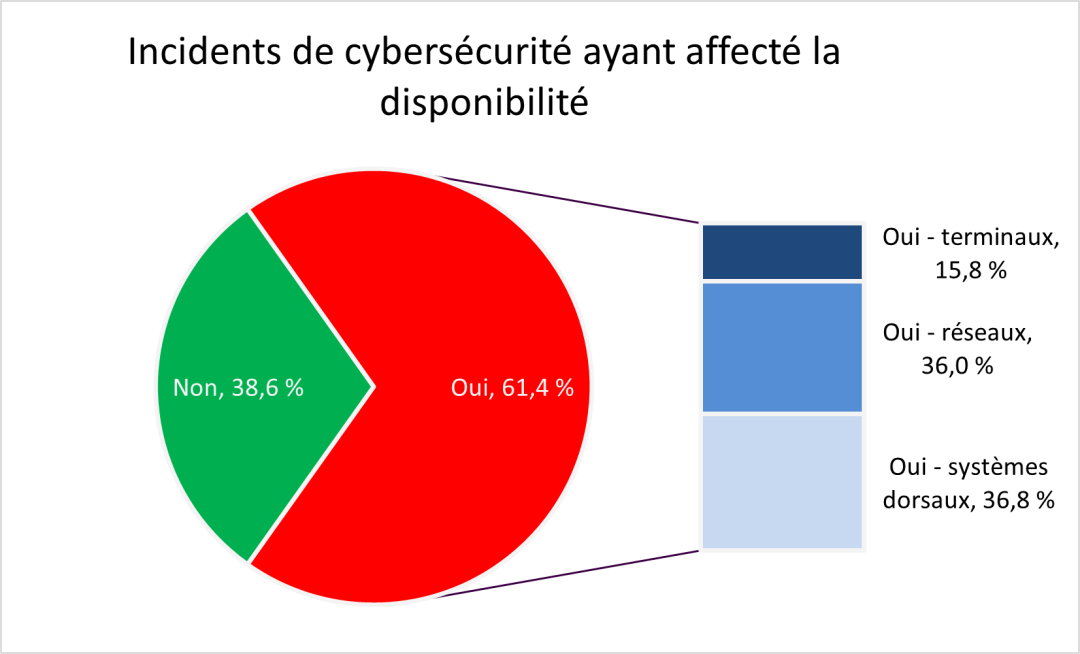

Figure 1 : Les incidents de cybersécurité qui affectent la confidentialité, la disponibilité et la conformité sont courants

Source : Aberdeen, mai 2024

Dans des recherches récentes d’Aberdeen, les répondants ont déclaré que les incidents de cybersécurité qui affectent la confidentialité, la disponibilité et la conformité ne sont que trop répandus (voir Figure 1). Au cours des 12 mois précédents :

- Environ 4 sur 9 (43,9 %) d’entre eux ont subi un incident qui a affecté la confidentialité des données / la vie privée — cela inclut les incidents concernant les données structurées (dossiers), les données non structurées (fichiers) et les logiciels de rançon. Dans la région EMEA, des exemples notables comprennent les incidents récents subis par France Travail et BBC Pension Scheme.

- Environ 3 sur 5 (61,4 %) ont subi un incident qui a affecté la disponibilité — parmi ceux-ci figurent les incidents entraînant un temps d’arrêt ou un ralentissement non prévu au niveau des terminaux, des réseaux et des systèmes dorsaux. La région EMEA n’a pas été épargnée par les pannes informatiques mondiales occasionnées par la mise à jour défectueuse du logiciel Crowdstrike/Windows en juillet 2024, comme l’a montré l’exemple de KLM Royal Dutch Airlines.

- Près de 2 sur 5 (38,6 %) ont subi un incident qui a affecté la conformité réglementaire — défini par Aberdeen comme une observation ou un constat identifié comme une déficience de vérification, ou tout autre cas de non-conformité qui a été suffisamment sérieux pour exiger une correction rapide ou un plan de correction dédié. En d’autres termes, il ne s’agissait pas d’une question que l’organisation pouvait simplement reporter ou ignorer. Si elles ne sont pas résolues, ces situations peuvent entraîner des mesures d’exécution publiques coûteuses imposées par les régulateurs, à l’instar du cas récent de la Deutsche Bank AG.

Comme nous le savons, le risque a deux dimensions : la fréquence de ces incidents et leur impact commercial lorsqu’ils se produisent. Les recherches montrent que la fréquence est élevée, et les exemples contribuent à illustrer les coûts potentiels.

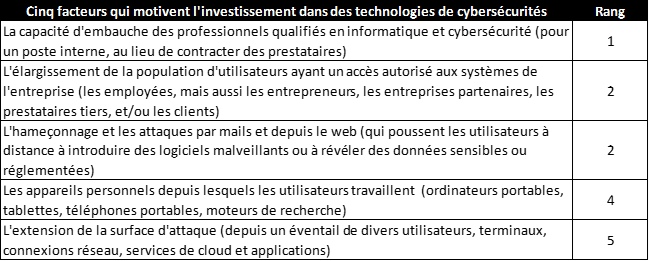

En général, les organisations attribuent ces types d’incidents aux réalités de l’environnement informatique complexe et dynamique nécessaire pour le milieu de travail moderne. Cela inclut l’expansion des populations d’utilisateurs ayant un accès autorisé à des systèmes d’entreprise, l'utilisation des dispositifs personnels des utilisateurs pour le travail, des surfaces d’attaque considérablement accrues et le ciblage des comportements des utilisateurs (p. ex. attaques de hameçonnage, par courriel et via Internet). Combinez tout cela au défi d’embaucher et de retenir des professionnels des TI et de la cybersécurité qualifiés, et nous avons les cinq principaux moteurs des investissements des entreprises dans les technologies de cybersécurité (voir Tableau 1).

Tableau 1 : 5 principaux facteurs des investissements dans les technologies de cybersécurité

Source : Aberdeen, mai 2024

Dans la pratique, les approches traditionnelles de la cybersécurité sont de moins en moins capables de gérer ces risques pour les réduire à un niveau acceptable, à l’appui d’un milieu de travail moderne. Les recherches d’Aberdeen fournissent également des éclairages sur la façon dont les déploiements actuels et prévus de catégories de solutions de cybersécurité choisies changent pour répondre à l’évolution des besoins.

Pour autant, les acteurs derrière les menaces adapteront toujours leurs stratégies au fil du temps, et les exploits les plus populaires continueront à aller et venir. Cela souligne l'importance de mettre en place des technologies et des capacités de cybersécurité fondamentales pour diriger, identifier, protéger, détecter, réagir et récupérer — au lieu de se contenter de pourchasser les dernières vulnérabilités ou l’exploit du moment.

L'approche de Zscaler : Sécuriser et autonomiser la main-d'œuvre hybride

D’après Zscaler, un milieu de travail moderne doit fournir un accès sécurisé à des utilisateurs qui sont constamment en mouvement, qui travaillent depuis plusieurs lieux, sur différents dispositifs; et ce, tout en relevant des défis relatifs à la sécurité et à la conformité, tels que :

- Protéger une surface d’attaque en expansion et dynamique

- Faire de la continuité des activités une priorité absolue

- Maintenir des expériences utilisateur fluides dans tous les scénarios de défaillances

Pour mieux comprendre comment Zscaler aide les entreprises à passer d'une infrastructure réseau héritée à des services modernes, sécurisés et résilients basés sur le cloud, regardez cette conversation de type podcast entre Derek Brink, vice-président et chargé de recherche chez Aberdeen Group, et Kevin Schwarz, directeur technique de Zscaler, qui discutent des principales tendances technologiques qui façonnent l'avenir de l'informatique. Regardez maintenant pour découvrir comment l'approche zéro confiance de Zscaler soutient un lieu de travail résilient et à l'épreuve du temps.

Cet article a-t-il été utile ?

Recevez les dernières mises à jour du blog de Zscaler dans votre boîte de réception

En envoyant le formulaire, vous acceptez notre politique de confidentialité.