Zero movimento lateral. Zero superfície de ataque.

A segmentação zero trust sem agentes elimina o risco de movimentação lateral dentro de sua fábrica ao isolar linhas de produção e terminais individuais sem adicionar software.

Segmente facilmente a TI da OT e IoT

Elimine firewalls leste-oeste e NAC

Implante em horas, sem tempo de inatividade, agentes ou reendereçamento de VLAN

O problema

Arquiteturas legadas, riscos legados

Projetos envolvendo segmentação manual de VLAN, NAC e ACL parecem nunca ter fim.

Infraestrutura legada combinada com sistemas modernos

Dispositivos de OT com décadas de existência não podem mais ser corrigidos ou atualizados, deixando vulnerabilidades críticas.

Mais acesso de terceiros

Parceiros, fornecedores e suporte terceirizado exigem comunicações seguras e contínuas.

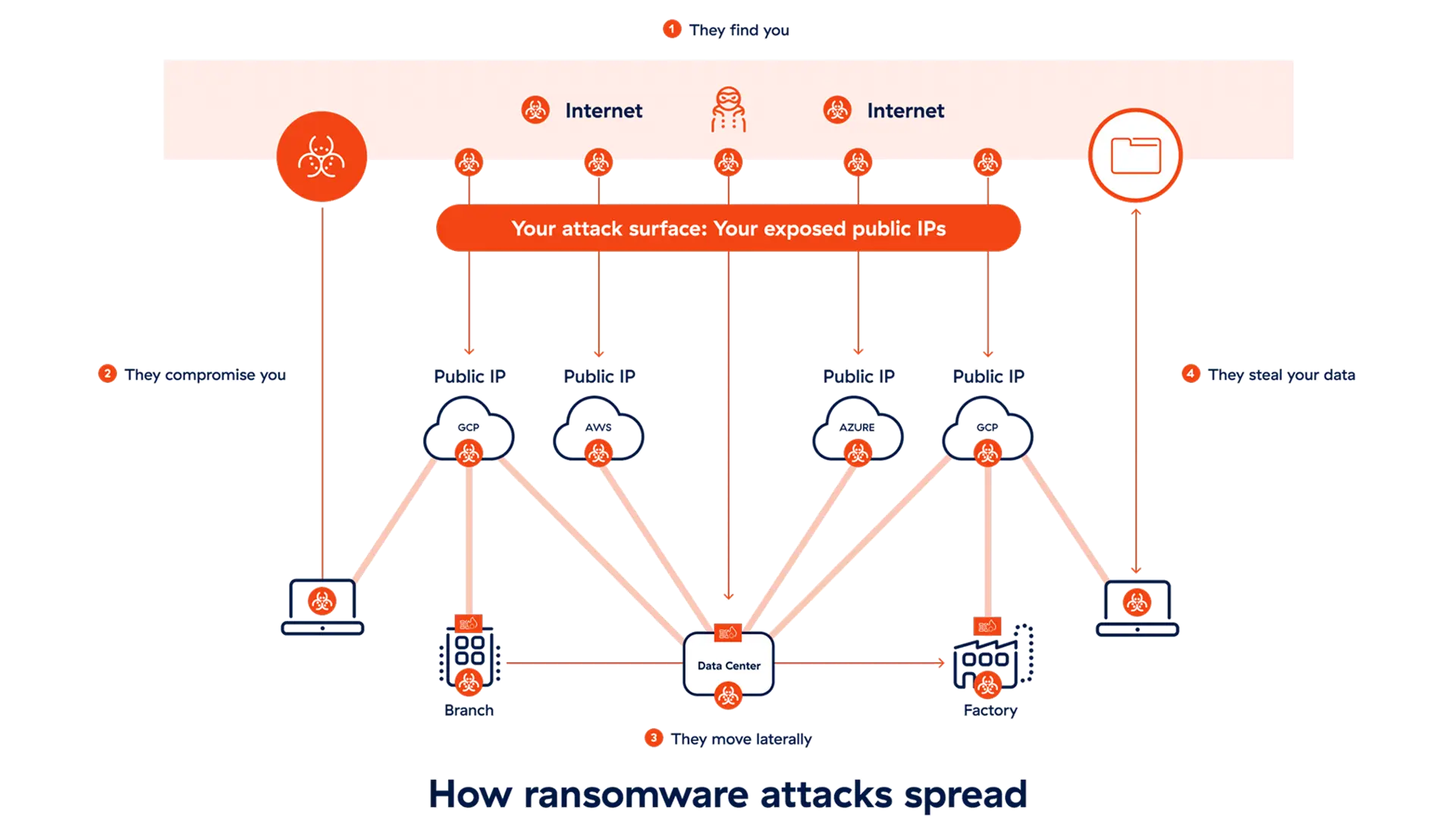

Redes planas e complexas

As arquiteturas tradicionais facilitam a disseminação de ameaças uma vez instaladas.

Aumento de ataques cibernéticos

Os setores industriais, incluindo a manufatura, foram alvo de 22% dos ataques de ransomware no ano passado.

Visão geral da solução

A segmentação de OT/IoT da Zscaler é uma solução sem agentes que substitui firewalls, NAC e VLANs manuais. Isole completamente seus dispositivos sem agentes, atualizações ou tempo de inatividade. Mantenha máquinas legadas e sistemas sem interface seguros e operacionais. Com políticas automatizadas, você obtém segurança simples e que funciona perfeitamente, sem desacelerar a produção.

Detalhes da solução

Melhore o tempo de atividade e simplifique as operações

Elimine erros de configuração manual. Permita que equipes locais de OT solucionem problemas de rotina, aliviando a pressão dos incidentes de suporte técnico na sua equipe de TI.

RECURSOS

Isole cada dispositivo em um segmento de um (usando /32).

Agrupe dispositivos, usuários e aplicativos para aplicação automática de políticas.

Implemente políticas dinâmicas para o tráfego leste-oeste e separação das camadas de IT/OT e Purdue.

Elimine firewalls leste-oeste, dispositivos NAC e software baseado em agentes.

Ransomware Kill Switch

Automatize a resposta a incidentes com redução da superfície de ataque simples e selecionável pelo usuário. Basta escolher um nível de gravidade predefinido para bloquear progressivamente portas e protocolos vulneráveis conhecidos.

Recursos

Alinhe a proteção ao risco em tempo real com quatro níveis de política selecionáveis com base na gravidade.

Restrinja o acesso à infraestrutura crítica somente a endereços MAC conhecidos.

Integre perfeitamente ao seu SIEM e SOAR existentes para obter respostas automatizadas.

Bloqueie instantaneamente os protocolos mais favorecidos pelo ransomware, como RDP/SMB e SSH.

Comece descobrindo todos os dispositivos de OT

Descubra e classifique todos os ativos de dispositivos em tempo real, com total visibilidade e controle de leste a oeste. Retome o controle sem agentes de terminais para implantar ou gerenciar.

Recursos

Descubra e classifique automaticamente dispositivos no tráfego LAN leste-oeste.

Estabeleça padrões de tráfego e comportamentos de dispositivos, além de identificar acessos autorizados e não autorizados.

Obtenha insights de rede precisos para auxiliar no gerenciamento de desempenho e no mapeamento de ameaças.

Aproveite integrações de terceiros para consulta, marcação e monitoramento de alertas.

Benefícios

O que diferencia nossa solução de segmentação de OT/IoT?

Nenhum agente de terminal

Segmente totalmente servidores legados, máquinas sem interface e dispositivos de IoT/IoMT que não podem aceitar agentes.

Uma solução unificada

Implante perfeitamente segmentação integrada de OT/IoT, SD-WAN Zero Trust e acesso remoto privilegiado (PRA).

Tempo de atividade máximo

Implante rapidamente e sem atualizações de hardware ou reendereçamento de VLAN. Prolongue a vida útil de equipamentos antigos.

Solicite uma demonstração

Visualize e proteja todo o seu ecossistema crítico de segmentação de OT/IoT com a segmentação de dispositivos zero trust. Deixe nossos especialistas mostrarem como.