Blog da Zscaler

Receba as últimas atualizações do blog da Zscaler na sua caixa de entrada

Inscreva-se

Novo relatório da ThreatLabz: dispositivos móveis continuam sendo o principal vetor de ameaças, com crescimento de 111% em spyware, enquanto ataques de IoT aumentam 45%

O papel do CISO continua a se expandir, impulsionado pelo número crescente de violações e ataques cibernéticos, como ransomware, bem como pelas exigências da SEC para que organizações públicas divulguem violações materiais.

Entre as fronteiras que mais evoluem na segurança cibernética empresarial estão: dispositivos móveis, internet das coisas (IoT) e sistemas de tecnologia operacional (OT). Hoje, 96,5% das pessoas acessam a internet com um dispositivo móvel, enquanto 59% do tráfego da internet é gerado por dispositivos móveis. Enquanto isso, os sistemas de OT e ciberfísicos, antes isolados da internet, rapidamente se integraram às redes corporativas, onde as ameaças podem proliferar.

Para lançar luz sobre esse cenário de ameaças crescente, a equipe de pesquisa da Zscaler ThreatLabz conduziu uma análise detalhada de tendências de ataques em dispositivos móveis e IoT/OT de junho de 2023 a maio de 2024.

No geral, a ThreatLabz monitorou um aumento em ataques móveis motivados financeiramente, com um crescimento de 111% em spyware e 29% em malware bancário, a maioria dos quais consegue ignorar a autenticação multifator (MFA). Enquanto isso, os ataques de IoT cresceram 45% ano a ano, e a ThreatLabz identificou riscos de segurança generalizados em ambientes de OT.

Esta postagem do blog resumirá as principais descobertas do relatório. Para obter uma compreensão abrangente sobre tendências de dispositivos móveis e IoT/OT, estudos de caso e práticas recomendadas para proteger sua organização, baixe o Relatório de ameaças de dispositivos móveis, IoT e OT daZscaler ThreatLabz de 2024.

Seis principais descobertas sobre dispositivos móveis e IoT/OT

Principais tendências de dispositivos móveis e IoT/OT

1. Aumento de ameaças de dispositivos móveis com motivação financeira, incluindo um aumento de 111% em spyware e 29% em malware bancário.

- Apesar da redução geral dos ataques no Android, as ameaças de dispositivos móveis com motivação financeira estão crescendo, com a maioria conseguindo contornar o MFA.

2. Os ataques de IoT aumentaram em 45% com base nas tentativas bloqueadas na nuvem da Zscaler em comparação com nosso relatório de 2023.

- A Zscaler bloqueou 45% mais transações de malware de IoT do que no ano anterior. A ThreatLabz também observou um aumento de 12% no número de tentativas de distribuição de malware (distribuições de carga útil) para dispositivos IoT.

3. A ThreatLabz descobriu mais de 200 aplicativos falsos na Google Play Store.

- Isso inclui o Anatsa, um malware bancário conhecido para Android que usa leitores de PDF e QR code para distribuir malware, que teve como alvo mais de 650 instituições financeiras .

4. Sistemas operacionais (SO) legados e em fim de vida útil deixam os sistemas de OT vulneráveis.

- Antes isolados da internet, os sistemas de OT e ciberfísicos rapidamente se integraram às redes corporativas, permitindo a proliferação de ameaças.

- A ThreatLabz descobriu que 50% ou mais dos sistemas de OT usam sistemas operacionais em fim de vida útil, muitos com vulnerabilidades conhecidas, em uma análise de implantações de OT em larga escala. Enquanto isso, protocolos e serviços arriscados no tráfego leste-oeste de OT se proliferam.

Principais alvos de dispositivos móveis e IoT/OT

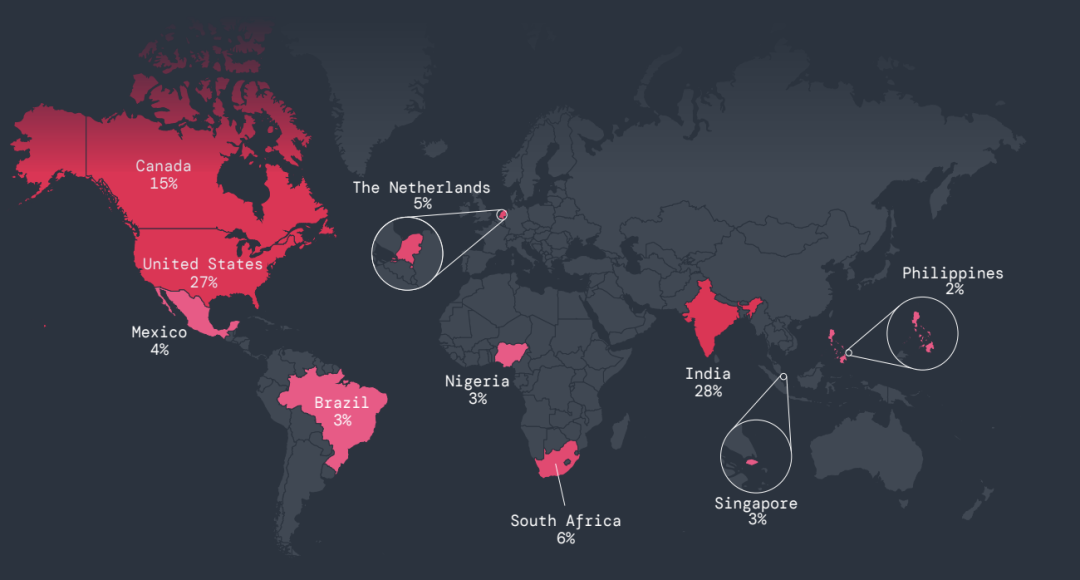

5. A Índia foi o principal alvo de ataques em dispositivos móveis, sofrendo 28% de todos os ataques, seguida pelos EUA, Canadá, África do Sul e Países Baixos. Enquanto isso, os Estados Unidos continuam sendo o principal alvo de ataques de IoT, sofrendo 81% dos ataques em geral, seguidos por Singapura, Reino Unido, Alemanha e Canadá.

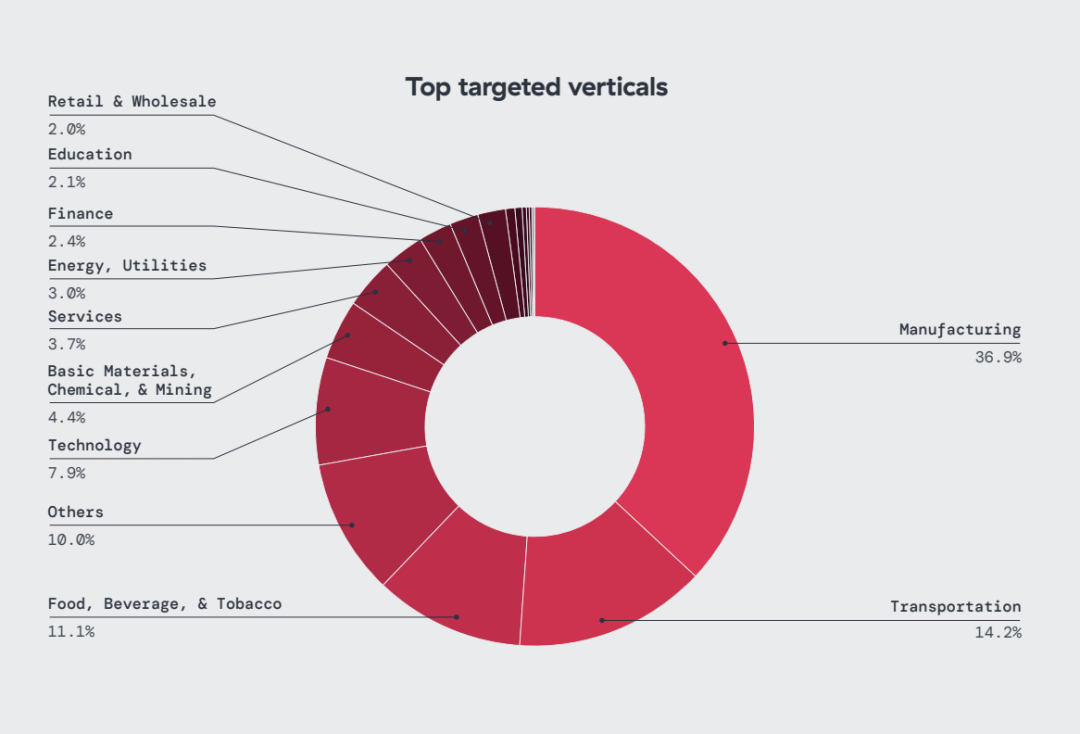

6. O setor de manufatura sofreu o maior volume de ataques de IoT, respondendo por 36% de todos os bloqueios de malware de IoT observados, seguido pelos setores de transporte (14%) e comida, bebida e tabaco (11%). Enquanto isso, os setores de tecnologia e educação foram os mais visados por ameaças de dispositivos móveis.

Proteção para dispositivos móveis, IoT e OT com zero trust

À medida que os ataques cibernéticos que têm como alvo ativos de dispositivos móveis e IoT/OT se tornam mais sofisticados, as empresas precisam de uma maneira de reduzir o risco cibernético e, ao mesmo tempo, adotar a conectividade de IoT e OT para impulsionar os negócios. De fato, não apenas os ataques de IoT estão crescendo, mas os criminosos estão ativamente visando dispositivos de OT e infraestrutura crítica, sobre os quais a CISA alertou. Enquanto isso, as empresas precisam de uma maneira de proteger de forma robusta a conectividade móvel com qualquer aplicativo SaaS ou privado, seja na nuvem ou no data center. Para proteger esses dispositivos e sistemas, as empresas devem adotar uma abordagem zero trust que mitigue as ameaças cibernéticas e melhore sua postura de segurança:

- Descubra, classifique e registre os ativos de IoT e OT: trabalhe para obter visibilidade total da sua superfície de ataque de IoT e OT; isso inclui descobrir, classificar e inventariar dispositivos gerenciados e não gerenciados ou “invisíveis”. Com esse tipo de visão holística, os defensores podem priorizar seus esforços, identificar as principais vulnerabilidades e desenvolver uma abordagem proativa para proteger esses ativos.

- Utilize a conectividade zero trust: aproveite uma arquitetura zero trust robusta que oferece decisões de acesso adaptáveis com base na segurança e na postura em tempo real dos dispositivos do usuário, fatores de risco e telemetria do dispositivo, garantindo conectividade direta e segura entre terminais e aplicativos, e nunca com a rede subjacente.

- Aplique a segmentação zero trust de dispositivos: aplique controles de acesso de privilégio mínimo para segmentação de dispositivo para aplicativo, usuário para aplicativo e aplicativo para aplicativo. Esse nível granular de segmentação elimina a movimentação lateral, minimiza a exposição de dados e fortalece sua postura geral de segurança, reduzindo a possibilidade de um único dispositivo comprometido colocar em risco toda a rede. Isso deve incluir isolar e segmentar totalmente dispositivos de IoT/OT sem agente em uma “rede individual” segura, incluindo servidores legados e máquinas sem interface.

- Mantenha políticas de segurança zero trust consistentes: garanta que as políticas de acesso zero trust sejam aplicadas de forma consistente em todos os ambientes, independentemente de os usuários estarem na sede, em filiais ou acessando aplicativos remotamente.

Obtenha sua cópia do Relatório de ameaças de dispositivos móveis, IoT e OT da Zscaler ThreatLabz de 2024 hoje. À medida que as ameaças de dispositivos móveis e de IoT/OT proliferam, é fundamental entender as últimas tendências, as implicações desses tipos de ataques e as estratégias recomendadas que você pode adotar para proteger sua empresa contra uma gama completa de ameaças.

Esta postagem foi útil??

Receba as últimas atualizações do blog da Zscaler na sua caixa de entrada

Ao enviar o formulário, você concorda com nossa política de privacidade.