Blog Zscaler

Recevez les dernières mises à jour du blog de Zscaler dans votre boîte de réception

S'abonner

Nouveau rapport ThreatLabz : les dispositifs mobiles demeurent un vecteur de menace majeur avec une augmentation de 111 % des spywares tandis que les attaques ciblant l’IoT augmentent de 45 %

Le rôle du RSSI ne cesse de s’élargir, sous l’effet de la hausse du nombre de violations et de cyberattaques telles que les ransomwares, ainsi que des exigences de la SEC qui imposent aux entreprises publiques de divulguer les violations importantes.

La cybersécurité des entreprises évolue rapidement dans les domaines des dispositifs mobiles, de l’Internet des objets (IoT) et des systèmes de technologie opérationnelle (OT). 96,5 % des utilisateurs accèdent désormais à Internet avec un dispositif mobile, tandis que 59 % du trafic Internet est généré par des dispositifs mobiles. Parallèlement, les systèmes OT et cyber-physiques, autrefois protégés et isolés d’Internet, ont rapidement été intégrés dans les réseaux d’entreprise, où les menaces peuvent proliférer.

Pour faire la lumière sur ce paysage de menaces en plein essor, l’équipe de recherche Zscaler ThreatLabz a procédé à une analyse détaillée des tendances des attaques ciblant les dispositifs mobiles et IoT/OT de juin 2023 à mai 2024.

Dans l’ensemble, ThreatLabz a observé une augmentation des attaques à motivation financière ciblant les dispositifs mobiles, avec une croissance de 111 % des spywares et de 29 % des malwares bancaires, dont la plupart peuvent contourner l’authentification multifacteur (MFA). Parallèlement, les attaques ciblant l’IoT ont augmenté de 45 % en un an, et ThreatLabz a identifié des risques de sécurité persistants dans les environnements OT.

Cet article de blog résume les principales conclusions du rapport. Pour mieux comprendre les tendances mobiles et IoT/OT, et accéder à des études de cas et des bonnes pratiques pour sécuriser votre entreprise, téléchargez le rapport Zscaler ThreatLabz 2024 sur les menaces ciblant les dispositifs mobiles, IoT et OT.

6 conclusions clés concernant les dispositifs mobiles et IoT/OT

Principales tendances concernant les dispositifs mobiles et IoT/OT

1. Une augmentation des menaces à motivation financière ciblant les dispositifs mobiles a été observée, avec notamment une augmentation de 111 % des spywares et de 29 % des malwares bancaires.

- Malgré une diminution globale des attaques liées au système Android, les menaces à motivation financière ciblant les dispositifs mobiles augmentent, la majorité d’entre elles étant capables de contourner l’authentification multifacteur (MFA).

2. Les attaques ciblant l’IoT ont augmenté de 45 % sur base des tentatives bloquées dans le cloud Zscaler en comparaison à notre rapport 2023.

- Zscaler a bloqué 45 % de transactions de malwares ciblant l’IoT en plus que l’année précédente. ThreatLabz a également observé une augmentation de 12 % du nombre de tentatives de diffusion de malwares (diffusion de payloads) sur les dispositifs IoT.

3. ThreatLabz a découvert plus de 200 fausses applications sur le Google Play Store.

- Parmi celles-ci Anatsa, un malware bancaire Android connu qui utilise des PDF et des lecteurs de codes QR pour diffuser des malwares, a ciblé plus de 650 institutions financières.

4. Les systèmes d’exploitation (OS) traditionnels et en fin de vie accroissent la vulnérabilité des systèmes OT.

- Autrefois protégés et isolés d’Internet, les systèmes OT et cyber-physiques ont rapidement été intégrés dans les réseaux d’entreprise, facilitant la prolifération des menaces.

- Dans le cadre d’une analyse des déploiements OT à grande échelle, ThreatLabz a constaté que 50 % ou plus des systèmes OT utilisent des systèmes d’exploitation en fin de vie, dont beaucoup présentent des vulnérabilités connues. Parallèlement, les protocoles et services à risque abondent dans le trafic OT latéral (est-ouest).

Principales cibles mobiles et IoT/OT

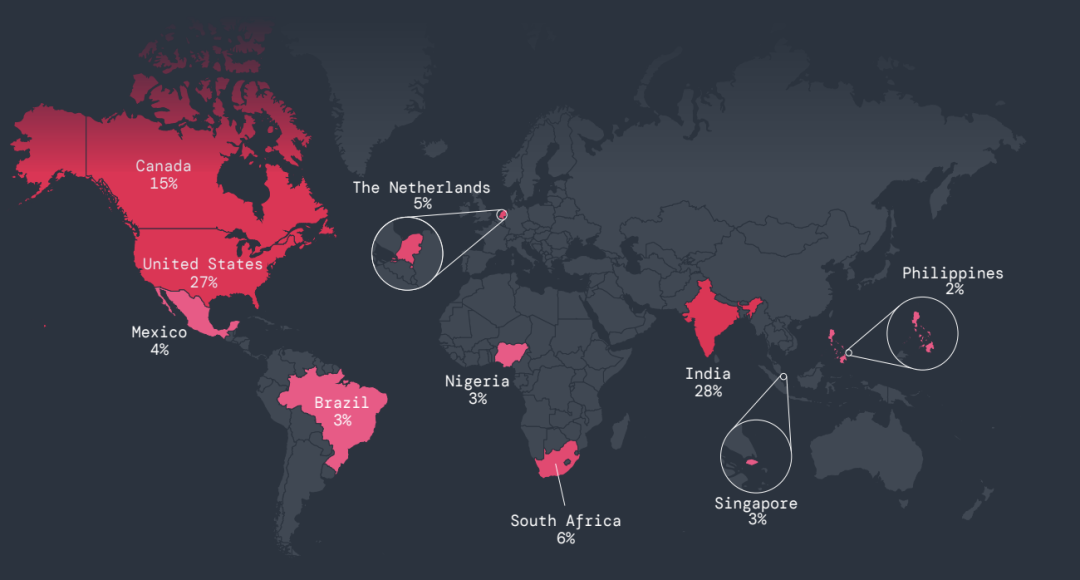

5. L’Inde est la principale cible des attaques contre les dispositifs mobiles, avec 28 % de toutes les attaques, suivie des États-Unis, du Canada, de l’Afrique du Sud et des Pays-Bas. Les États-Unis restent la principale cible des attaques contre l’IoT, avec 81 % de l’ensemble des attaques, suivis de Singapour, du Royaume-Uni, de l’Allemagne et du Canada.

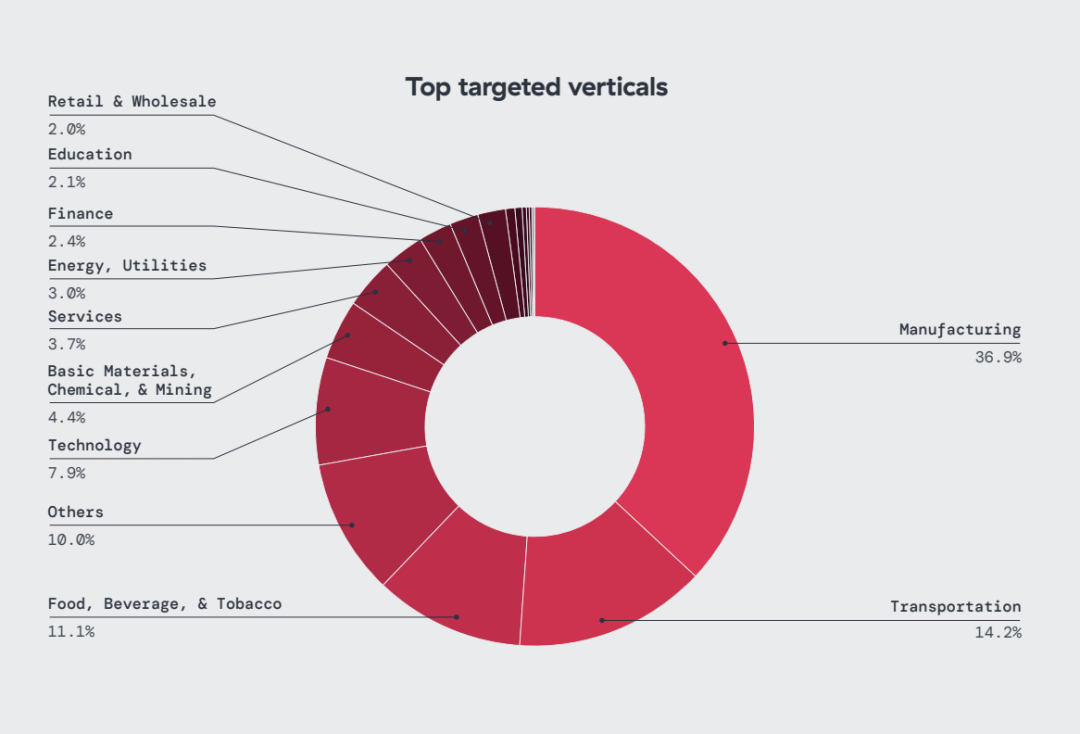

6. Le secteur manufacturier a connu le plus grand volume d’attaques ciblant l’IoT, avec 36 % de tous les blocages de malwares ciblant l’IoT, suivi du secteur des transports (14 %) et celui de l’alimentation, boisson et tabac (11 %). Parallèlement, les secteurs de la technologie et de l’enseignement ont été les plus ciblés par les menaces contre les dispositifs mobiles.

Sécuriser les dispositifs mobiles, IoT et OT avec Zero Trust

Compte tenu de la sophistication croissante des cyberattaques ciblant les actifs mobiles et IoT/OT, les entreprises doivent trouver un moyen de réduire le risque cybernétique tout en exploitant la connectivité IoT et OT pour stimuler leurs activités. En effet, non seulement les attaques IoT se multiplient, mais les acteurs malveillants ciblent activement les appareils OT et les infrastructures critiques, contre lesquels la CISA a émis une mise en garde. En même temps, les entreprises ont besoin d’un moyen de sécuriser de manière fiable la connectivité mobile à toute application SaaS ou privée, que ce soit dans le cloud ou dans le data center. Pour protéger ces dispositifs et systèmes, les entreprises doivent adopter une approche Zero Trust qui atténue les cybermenaces et améliore leur posture de sécurité :

- Découvrir, classer et inventorier les actifs IoT et OT : efforcez-vous de disposer d’une visibilité totale sur votre surface d’attaque IoT et OT. Cela inclut la découverte, la classification et l’inventaire des dispositifs gérés et non gérés ou « fantômes ». Ce type de vision globale permet aux défenseurs de hiérarchiser leurs efforts, d’identifier les principales vulnérabilités et de développer une approche proactive de la sécurisation de ces actifs.

- Déployer une connectivité Zero Trust : appuyez-vous sur une architecture Zero Trust robuste qui permet des décisions d’accès adaptatives basées sur la sécurité et la posture en temps réel des dispositifs de l’utilisateur, les facteurs de risque et la télémétrie des dispositifs, garantissant une connectivité directe sécurisée entre les terminaux et les applications, jamais avec le réseau sous-jacent.

- Appliquer une segmentation Zero Trust des dispositifs : instaurez des contrôles d’accès sur la base du moindre privilège pour la segmentation de dispositif à application, d’utilisateur à application et d’application à application. Ce niveau de segmentation granulaire élimine les déplacements latéraux, minimise l’exposition des données et renforce votre posture de sécurité globale en réduisant le risque qu’un seul appareil compromis mette en péril l’ensemble du réseau. Cela doit inclure l’isolation et la segmentation complète sans agent des dispositifs IoT/OT dans un « réseau unique » sécurisé, y compris les serveurs traditionnels et les machines headless.

- Maintenir des politiques de sécurité Zero Trust cohérentes : veillez à ce que les politiques d’accès Zero Trust soient appliquées de manière cohérente dans tous les environnements, que les utilisateurs se trouvent au siège social, dans les sites distants de la marque ou qu’ils accèdent aux applications à distance.

Obtenez dès aujourd’hui votre exemplaire du rapport Zscaler ThreatLabz 2024 sur les menaces ciblant les dispositifs mobiles, IoT et OT. Face à la prolifération actuelle des menaces qui ciblent les dispositifs mobiles et IoT/OT, il est essentiel de comprendre les dernières tendances, les implications de ce type d’attaques et les stratégies et bonnes pratiques à adopter pour sécuriser votre entreprise contre un éventail complet de menaces.

Cet article a-t-il été utile ?

Recevez les dernières mises à jour du blog de Zscaler dans votre boîte de réception

En envoyant le formulaire, vous acceptez notre politique de confidentialité.