Récemment, le gouvernement russe a ordonné le blocage immédiat de l’application de messagerie Telegram et a demandé son retrait de l’App Store d’Apple et du Google Play Store. En examinant les activités liées à ce sujet, les chercheurs de Zscaler ThreatLabZ ont remarqué qu’une fausse application Telegram circulait sur le Google Play Store. Zscaler a informé Google de la fausse application et celle-ci a été rapidement supprimée de la boutique.

Telegram étant partiellement disponible en Open Source, nous avons d’abord pensé que cette fausse application Telegram était une application normale implémentant les API de Telegram. Cependant, après une analyse plus approfondie, nous avons constaté que la fausse application avait été reconditionnée, auquel cas il est possible qu’un développeur ait simplement décompilé l’application Telegram originale et ajouté des bibliothèques publicitaires.Nous avons également remarqué que le nom et l’icône de la fausse application changent après l’installation. Notre analyse est détaillée ci-dessous.

Détails de l’application

Nom : Telegraph Chat (qui devient Teleg’e’ram après l’installation)

Nom du package : com.telegeram.anydev

Hachage : 1f188831ec559566f8746e5e57bb1fcbb0f30ead

Nombre de VT : 2/62 (au moment de l’analyse)

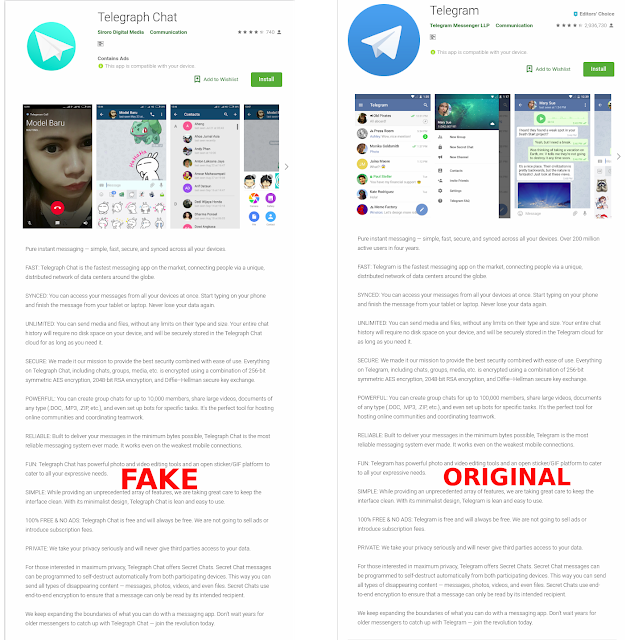

La capture d’écran ci-dessous montre la fausse application Telegram (à gauche) et l’application Telegram originale (à droite).La fausse application se présentait comme Telegraph Chat et la description de l’application sur le Play Store était exactement la même que celle de l’application Telegram originale. Les seules différences étaient que le terme Telegram a été remplacé par Telegraph Chat et que l’icône de l’application était légèrement modifiée après l’installation.

|

| Illustration 1 : Fausse application et application originale (Google Play Store) |

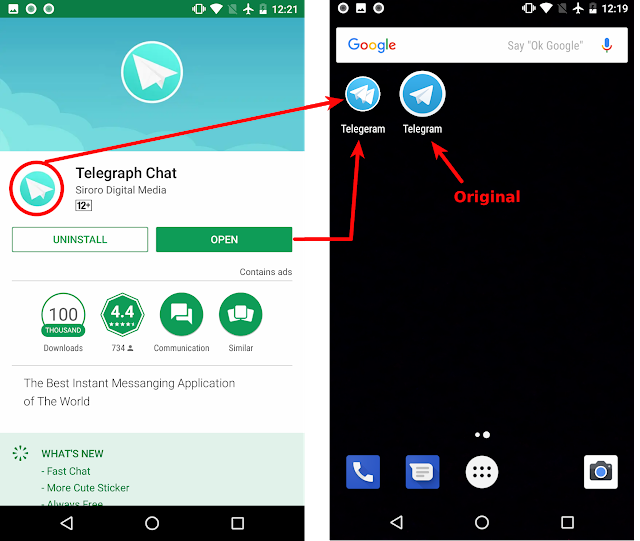

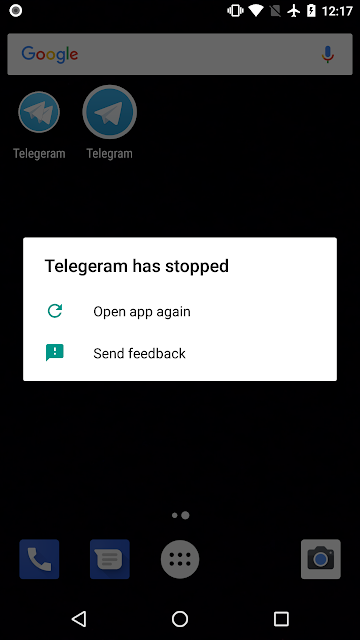

La capture d’écran ci-dessous à gauche montre l’application telle qu’elle apparaît dans Google Play, affichée sous le nom de Telegraph Chat. La capture d’écran de droite montre comment l’application change après l’installation, affichant une icône et un nom différents, Telegeram (notez le « e » supplémentaire).

|

| Illustration 2 : Changement de nom et d’icône de la fausse application |

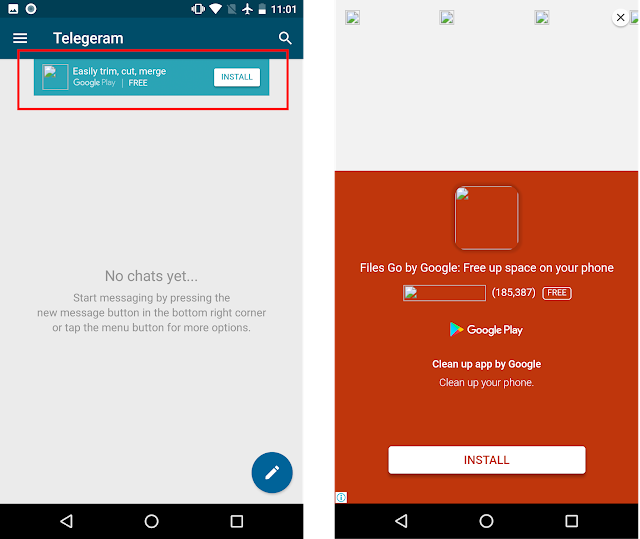

Dès que les utilisateurs tentent d’ouvrir l’application, ils sont bombardés de différents types de publicités. Vous trouverez ci-dessous une capture d’écran des bannières publicitaires à l’intérieur de l’application (à gauche) et d’une publicité interstitielle (à droite).

|

| Illustration 3 : Publicités affichées par la fausse application |

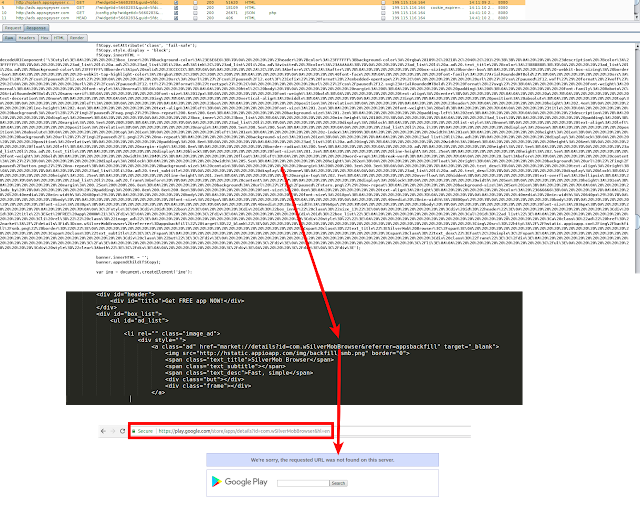

Dans un cas, nous avons également remarqué un extrait de code obscurci envoyé par le serveur qui contenait un lien Play Store vers un navigateur nommé Silver Mob US Browser. Nous n’avons pas pu analyser cette application car elle avait été supprimée du Google Play Store avant le début de notre enquête. La capture d’écran ci-dessous montre la réponse et d’autres fonctionnalités.

|

| Illustration 4 : Lien de téléchargement menant à l’application « supprimée » du Play Store |

Les logiciels publicitaires, comme cet exemple, représentent une menace, car ils sont capables de fournir des liens pouvant inciter les utilisateurs à télécharger des applications Android hautement malveillantes.

Lors de notre analyse, nous avons remarqué que la fausse application exécutait les fonctions de messagerie de l’application Telegram originale, mais que d’autres fonctions faisaient défaut. Nous avons essayé d’appeler d’autres numéros, ce qui est une fonctionnalité de l’application Telegram originale, mais la fausse application a cessé de fonctionner, comme le montre le message ci-dessous :

|

| Illustration 5 : Échec de la fausse application |

Conclusion

Telegram est une application populaire qui compte 200 millions d’utilisateurs, selon ses propres rapports. Mais avec la confusion provoquée par les actions du gouvernement russe, des acteurs malveillants ont saisi l’occasion de proposer une application susceptible d’inciter les utilisateurs qui recherchent Telegram à télécharger une application malveillante. Cette technique est souvent utilisée lorsqu’une application est populaire (voir Pokemon GO) ou, dans le cas présent, lorsqu’elle fait la une de l’actualité.

Les fausses versions d’applications populaires constituent un problème récurrent, et une fois qu’une telle application a été téléchargée sur un appareil mobile, le développeur peut facilement ouvrir une passerelle pour davantage de téléchargements et l’installation de malwares.

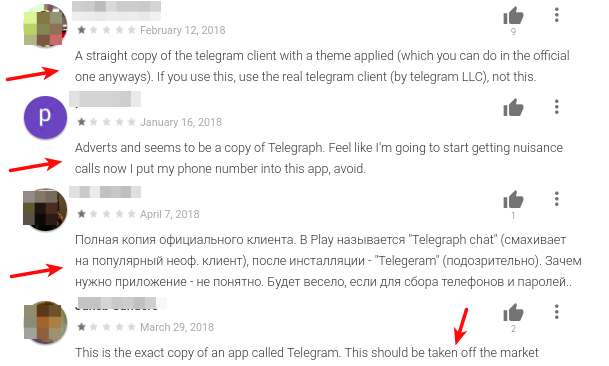

Les utilisateurs doivent toujours prendre les précautions requises avant d’installer une application, même depuis des magasins de confiance comme Google Play ou Apple App Store. Une précaution efficace consiste à lire les avis des autres utilisateurs avant l’installation.

|

| Illustration 6 : Avis sur Google Play concernant la fausse application Telegram |

ThreatLabZ continuera de suivre et d’assurer la couverture des fausses applications Android afin de protéger les clients de Zscaler.