Blog Zscaler

Recevez les dernières mises à jour du blog de Zscaler dans votre boîte de réception

Le rapport ThreatLabz 2023 fait état d’une croissance de 400 % des attaques de malwares visant l’IoT

Introduction

Ce blog est un bref résumé des points clés révélés dans le Rapport Zscaler ThreatLabz 2023 sur les menaces liées à l’IoT et à l’OT d’entreprise.

Notre rapport explore la croissance du trafic lié aux dispositifs de l'IoT (Internet des objets) et des attaques de malwares visant l’IoT, ainsi que la manière dont les vulnérabilités traditionnelles, les appareils ciblés et les secteurs spécifiques sont devenus des acteurs centraux en matière de sécurité de l’IoT et des technologies industrielles OT (operational technology). En outre, le rapport expose les bonnes pratiques de la sécurité IoT et propose des conseils pratiques pour prévenir les attaques de malwares visant l’IoT.

Le rapport propose également des stratégies de résilience pour les environnements OT, en mettant en lumière la convergence de l’IoT et de l’OT qui résulte de la transformation digitale dans des secteurs critiques tels que la production industrielle et les services publics.

Croissance du trafic des appareils connectés et des attaques de malwares visant l’IoT

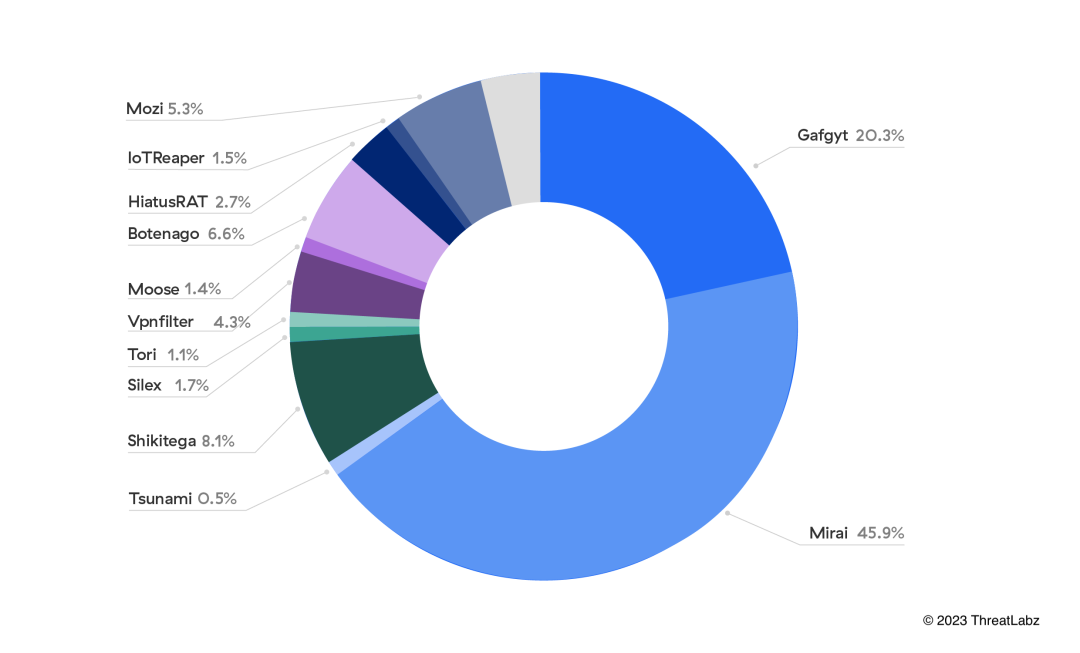

Les recherches de ThreatLabz indiquent clairement que l’adoption de l’IoT suit une trajectoire ascendante, comme en témoigne une augmentation de 18 % du trafic des dispositifs IoT par rapport aux évaluations précédentes de 2021. Cet écosystème IoT en expansion ne manque toutefois pas de poser des défis. L’équipe ThreatLabz a analysé environ 300 000 attaques bloquées menées contre des dispositifs IoT et a constaté une augmentation inquiétante des attaques de malwares visant l’IoT, 400 % pour être exact. L’activité des botnets domine toujours l’espace d’attaque de malwares, les familles de malwares Mirai et Gafgyt représentant 66 % des payloads d’attaques.

Illustration 1 : Principales familles de malwares visant l’IoT observées dans le cloud Zscaler, de janvier à juin 2023

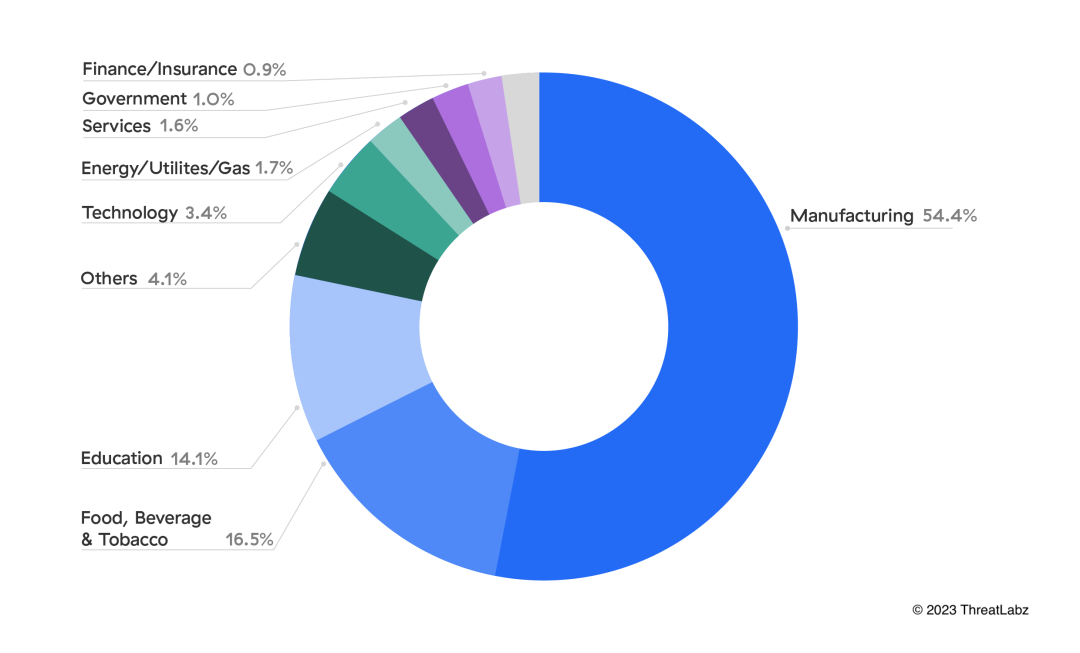

L’industrie manufacturière est le secteur qui génère le plus de trafic IoT et la première cible des attaques de malwares

L’industrie manufacturière est largement en tête pour ce qui est des dispositifs IoT uniques, avec un nombre presque trois fois supérieur à celui des autres secteurs. Cette vague d’adoption souligne la volonté du secteur à adopter l’automatisation et la numérisation avancées, ce qui la positionne comme une pionnière dans l’exploitation de l’IoT aux fins d’amélioration de l’efficacité de la production, de la qualité des produits et de l’innovation en cette ère connue sous le nom d’Industrie 4.0 ou quatrième révolution industrielle. L’Industrie 4.0 se caractérise par l’intégration des technologies numériques et des processus industriels. Les appareils IoT sont le pilier de l’Industrie 4.0, fournissant des données et une connectivité en temps réel tout au long de la chaîne de production. La convergence des appareils et des données IoT vers les systèmes OT existants transforme les opérations industrielles.

Le dynamisme de l’innovation technologique et la prolifération des appareils IoT chez les industriels en font une cible privilégiée pour les attaques de malwares.

Sur une semaine classique, les industriels subissent plus du triple d’attaques que leurs homologues des autres secteurs. Ils sont les plus touchés par les attaques de malwares, à hauteur de 54,5 %. Avec une faible tolérance aux perturbations opérationnelles, la production industrielle est une cible de choix pour les attaques de malwares. Les attaques contre les industriels peuvent avoir des répercussions sur d’autres secteurs :

- Chaîne d’approvisionnement et logistique

- Défense et sécurité nationale

- Finances

- Grande Distribution

- Technologies

- Construction et immobilier

Illustration 2 : Secteurs d’activité ciblés par les attaques de malwares visant l’IoT

Les volumes d’attaque élevés mettent en péril les systèmes IoT et constituent une menace sérieuse pour les processus OT. Les attaques contre les infrastructures OT peuvent lourdement perturber les chaînes de production et, dans certains cas, mettre en danger des vies humaines.

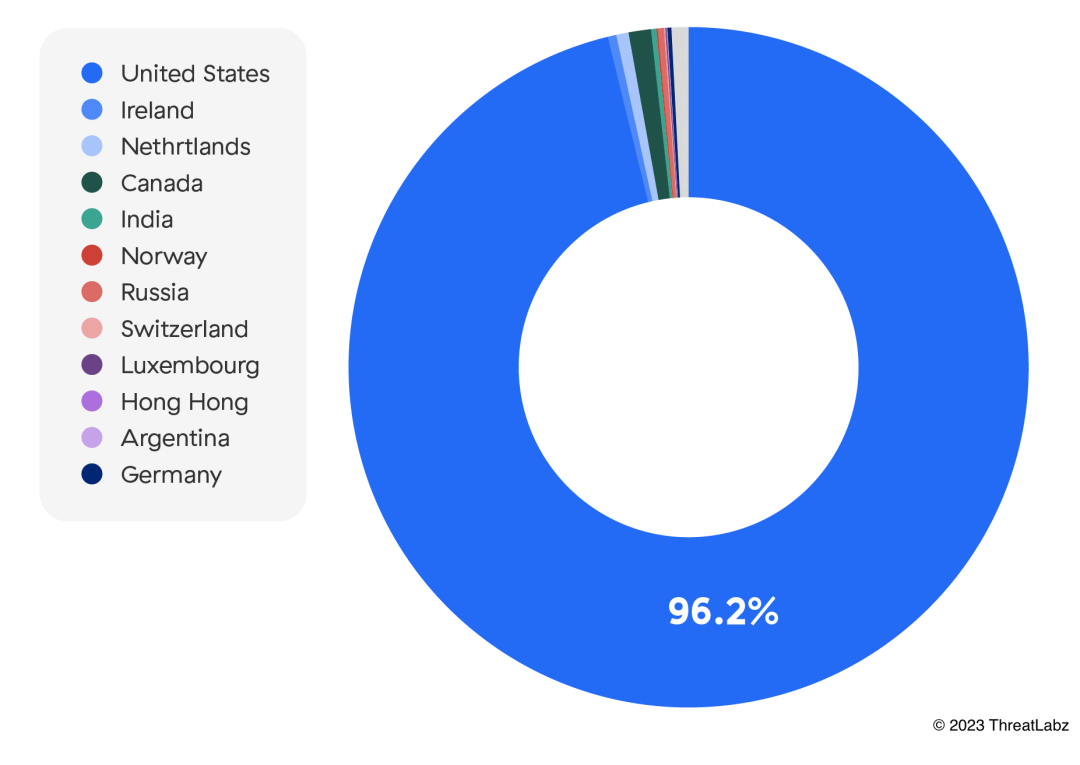

Les États-Unis attirent le plus grand nombre d’acteurs de malwares

Les États-Unis disposent d’une infrastructure digitale solide et interconnectée qui attire les auteurs de malwares du monde entier. Son vaste réseau et son écosystème technologique avancé offrent des possibilités inégalées permettant de diffuser des malwares, de causer des dommages avec un impact généralisé et, au final, de compromettre de nombreux systèmes pour en exploiter les vulnérabilités et propager des malwares.

Illustration 3 : Principaux pays ciblés par les malwares IoT

Bonnes pratiques en matière de sécurité IoT/OT

Voici un aperçu des bonnes pratiques IoT/OT compilées par notre équipe d’experts en cybersécurité. Pour obtenir la liste complète des meilleures pratiques, veuillez télécharger une copie gratuite du rapport 2023 de ThreatLabz sur les menaces liées à l’IoT et à l’OT.

Assurez une visibilité complète sur les dispositifs IoT.

La sécurisation des dispositifs IoT commence par l’identification des dispositifs connectés à votre réseau et de leur activité. Bénéficiez une visibilité sur tous les dispositifs IoT, y compris les appareils non gérés, grâce à des solutions qui analysent les logs réseau pour surveiller les communications et activités. Une visibilité et la connaissance permanente de ce qui est connecté au réseau sont essentielles, quel que soit l’endroit où se trouvent les dispositifs.

Protégez les informations d’identification de l’administrateur et activez la MFA.

L’authentification multifacteur (MFA) exige des utilisateurs un deuxième mode de vérification en plus de leur mot de passe. Cette couche de sécurité supplémentaire empêche les assaillants disposant d'identifiants d’accéder aux comptes utilisateurs et prévient le mouvement latéral des menaces provenant des appareils d’utilisateurs compromis.

Formez les collaborateurs à la sécurité des dispositifs IoT.

Sensibilisez les employés aux risques liés à la connexion d’appareils non autorisés au réseau. Encouragez-les à signaler tout nouvel appareil qu’ils connectent et organisez une formation à la sécurité pour aider les collaborateurs à identifier et éviter les attaques sur les dispositifs des utilisateurs.

Déployez une architecture de sécurité Zero Trust.

Supprimez la notion de confiance implicite, autant pour l’IoT que pour l’OT. Déployez une segmentation avec des accès à moindre privilège pour garantir que les utilisateurs et les appareils n'accéderont qu'à ce dont ils ont besoin. Tout appareil IoT fantôme non autorisé qui requiert un accès à Internet doit être soumis à une inspection du trafic. Dans l'idéal, son accès aux données d’entreprise doit être bloqué via un proxy.

Une approche Zero Trust est également essentielle pour éviter les indisponibilités non programmées et optimiser la productivité maximale des systèmes industriels. Le Zero Trust peut minimiser votre surface d’attaque, supprimer les déplacements latéraux et accélérer la convergence OT/IoT.

Conclusion

La convergence de l’IoT et de l’OT constitue une période charnière dans l’évolution de la technologie et de l’industrie, propulsée par l’adoption toujours croissante de l’IoT, de la connectivité et de l’innovation. Cependant, comme nous l’avons vu, cela ouvre également de nouvelles voies aux cybermenaces susceptibles de perturber les opérations critiques, comme décrit dans le Rapport Zscaler ThreatLabz 2023 sur les menaces liées à l’IoT et à l’OT d’entreprise.

À mesure que nous avançons, il est essentiel de rester vigilant et proactif dans la mise en œuvre de mesures de sécurité afin de garantir un monde numérique interconnecté sûr et sécurisé. Zscaler ThreatLabz publie chaque année ce rapport afin d’aider les entreprises à reconnaître l’importance de mesures de sécurité robustes et de protéger notre avenir interconnecté.

Cet article a-t-il été utile ?

Clause de non-responsabilité : Cet article de blog a été créé par Zscaler à des fins d’information uniquement et est fourni « en l’état » sans aucune garantie d’exactitude, d’exhaustivité ou de fiabilité. Zscaler n’assume aucune responsabilité pour toute erreur ou omission ou pour toute action prise sur la base des informations fournies. Tous les sites Web ou ressources de tiers liés à cet artcile de blog sont fournis pour des raisons de commodité uniquement, et Zscaler n’est pas responsable de leur contenu ni de leurs pratiques. Tout le contenu peut être modifié sans préavis. En accédant à ce blog, vous acceptez ces conditions et reconnaissez qu’il est de votre responsabilité de vérifier et d’utiliser les informations en fonction de vos besoins.

Recevez les dernières mises à jour du blog de Zscaler dans votre boîte de réception

En envoyant le formulaire, vous acceptez notre politique de confidentialité.