Blog Zscaler

Recevez les dernières mises à jour du blog de Zscaler dans votre boîte de réception

Contrôle d’accès DeepSeek : renforcer la sécurité grâce au blocage de l’application DeepSeek

DeepSeek est un nouvel ajout au paysage des applications d’IA générative. Bien qu’elle offre de puissantes fonctionnalités similaires aux autres applications d’IA générative, son utilisation peut présenter d’importants risques si elle n’est pas correctement encadrée ou restreinte. Ces risques sont notamment :

- Fuites de données : exposition de la propriété intellectuelle sensible de l’entreprise, telles que le code source

- Risques de non-conformité : recherche ou récupération non autorisée d’informations réglementées, potentiellement en violation des exigences de conformité

Pour faire face à ces risques, les entreprises qui utilisent Zscaler peuvent créer et appliquer une politique d’URL qui bloque l’accès à DeepSeek.

Étapes à suivre pour bloquer DeepSeek à l’aide de la politique d’URL de Zscaler

1. Identifier les URL et les domaines DeepSeek

- DeepSeek fonctionne généralement par le biais d’URL spécifiques. Assurez-vous de collecter et de valider les domaines principaux et les sous-domaines associés à l’application (par exemple, www.deepseek.com, chat.deepseek.com, cdn.deepseek.com).

- Servez-vous des journaux et des analyses de Zscaler pour surveiller les schémas de trafic existants et vérifier les tentatives d’accès des utilisateurs aux URL liées à DeepSeek.

2. Créer une URL personnalisée pour l’application

Créez une URL personnalisée pour l’application DeepSeek. Veuillez consulter cet article d’aide pour apprendre comment configurer une URL personnalisée.

3. Créer une politique de filtrage d’URL

- Créez des paramètres de contrôle de l’URL et de l’application cloud. Veuillez consulter cet article d’aide pour découvrir comment configurer la politique d’URL.

4. Appliquer la politique

- Enregistrez et activez la politique. Cela garantit une application immédiate de la politique pour tous les utilisateurs acheminés via la plateforme Zero Trust Exchange de Zscaler.

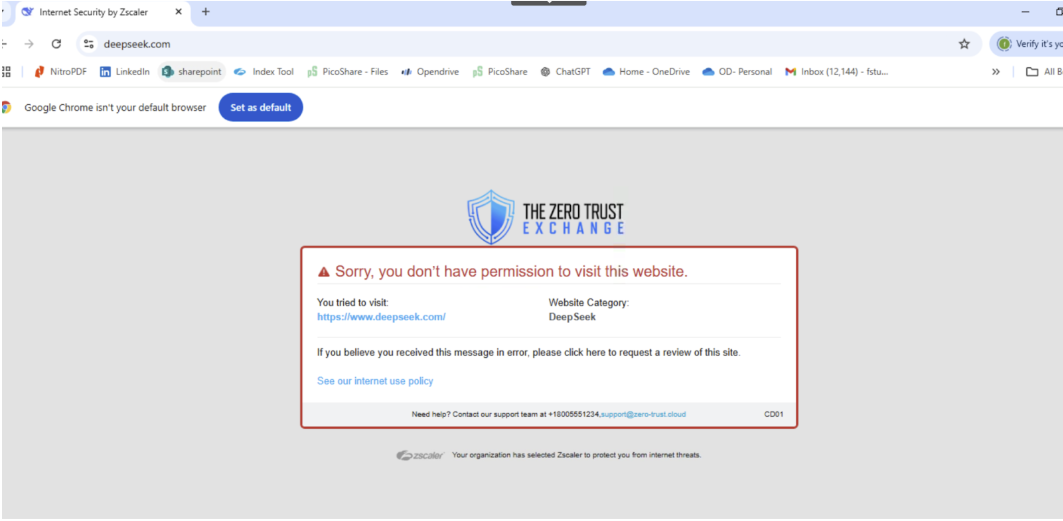

5. Tester la politique

- Validez le déploiement en tentant d’accéder aux URL DeepSeek à partir de terminaux dont le trafic est acheminé via Zscaler Zero Trust Exchange. Les demandes doivent être bloquées, accompagnées d’une notification.

- Consultez les journaux Zscaler pour confirmer l’efficacité de la politique.

6. Activer les alertes et les rapports

- Configurez les alertes de manière à avertir les administrateurs lorsque des utilisateurs tentent d’accéder aux URL DeepSeek bloquées.

- Utilisez l’outil d’analyse et de création de rapports de Zscaler pour surveiller les tendances, telles que des tentatives répétées de contournement de la politique.

Recommandations supplémentaires

- Sensibilisez les utilisateurs : communiquez la raison du blocage de DeepSeek aux employés, en mettant l’accent sur la protection des données et la conformité.

- Surveillez les exceptions : révisez et mettez à jour régulièrement les politiques pour tenir compte des exceptions ou des nouveaux risques à mesure de l’évolution de DeepSeek.

- Intégrez avec Zscaler DLP : renforcez la protection en intégrant l’application des politiques de Zscaler aux solutions de prévention de la perte de données (DLP) afin de contrôler les interactions de données sensibles.

En s’appuyant sur la robustesse de l’application des politiques d’URL de Zscaler, les entreprises peuvent atténuer les risques associés à DeepSeek tout en maintenant la conformité et en protégeant leurs informations sensibles.

Cet article a-t-il été utile ?

Clause de non-responsabilité : Cet article de blog a été créé par Zscaler à des fins d’information uniquement et est fourni « en l’état » sans aucune garantie d’exactitude, d’exhaustivité ou de fiabilité. Zscaler n’assume aucune responsabilité pour toute erreur ou omission ou pour toute action prise sur la base des informations fournies. Tous les sites Web ou ressources de tiers liés à cet artcile de blog sont fournis pour des raisons de commodité uniquement, et Zscaler n’est pas responsable de leur contenu ni de leurs pratiques. Tout le contenu peut être modifié sans préavis. En accédant à ce blog, vous acceptez ces conditions et reconnaissez qu’il est de votre responsabilité de vérifier et d’utiliser les informations en fonction de vos besoins.

Recevez les dernières mises à jour du blog de Zscaler dans votre boîte de réception

En envoyant le formulaire, vous acceptez notre politique de confidentialité.