Cero movimientos laterales. Cero superficies de ataque.

La segmentación zero trust sin agente elimina el riesgo de movimiento lateral dentro de su fábrica al aislar las líneas de producción y los terminales individuales sin agregar software.

Segmente fácilmente TI de OT e IoT

Elimina los cortafuegos este-oeste y NAC

Realice la implementación sin interrupciones, agentes ni redireccionamiento de VLAN

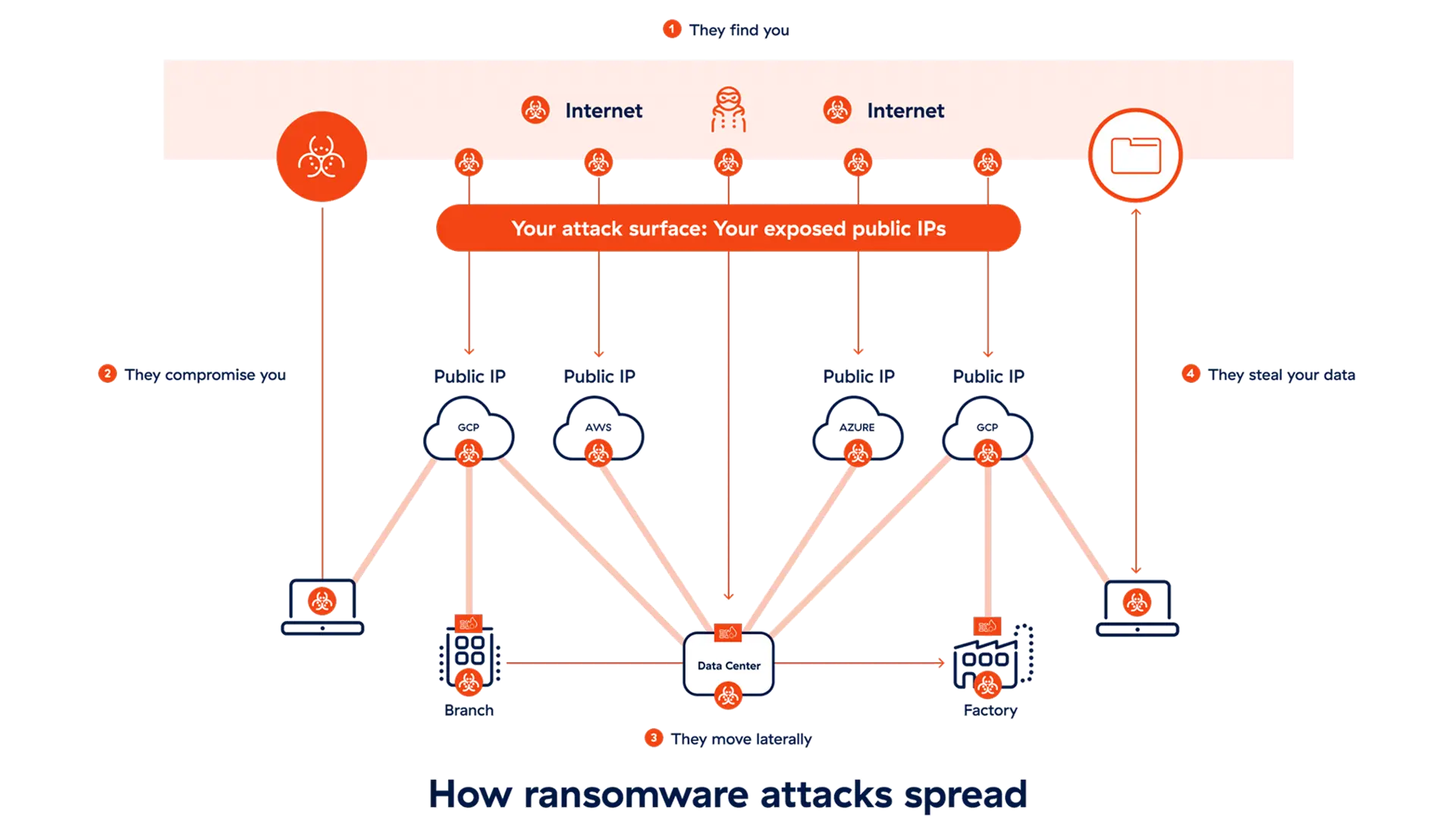

El problema

Arquitecturas heredadas, riesgos heredados

Los proyectos de segmentación manual de VLAN, NAC y ACL nunca finalizan.

Infraestructura heredada combinada con sistemas modernos

Los dispositivos OT con décadas de antigüedad no se pueden revisar ni actualizar, por lo que quedan vulnerabilidades críticas.

Más acceso de terceros

Los socios, proveedores y soporte subcontratado exigen comunicaciones seguras y fluidas.

Redes planas y complejas

Las arquitecturas tradicionales facilitan que las amenazas se propaguen una vez dentro.

Aumento de los ciberataques

Los sectores industriales, incluida el manufacturero, fueron objeto del 22 % de los ataques de ransomware el año pasado.

Descripción general de las soluciones

La segmentación OT/IoT de Zscaler es una solución sin agente que reemplaza los cortafuegos, NAC y VLAN manuales. Aísle completamente sus dispositivos sin agentes, actualizaciones ni tiempo de inactividad. Mantenga las máquinas heredadas y los sistemas sin cabeza seguros y operativos. Con políticas automatizadas, obtiene una seguridad sencilla y que funciona sin problemas, sin ralentizar la producción.

Detalles de la solución

Mejore el tiempo de actividad y simplifique las operaciones

Elimine errores de configuración manual. Capacite a los equipos OT locales para manejar problemas rutinarios, aliviando la presión de los tickets de problemas en su equipo de TI.

Capacidad

Aísle cada dispositivo en un segmento individual (usando /32).

Agrupe dispositivos, usuarios y aplicaciones para la aplicación de políticas automáticamente.

Aplique una política dinámica para el tráfico este-oeste e IT/OT, y separación de capas de Purdue.

Elimine los cortafuegos de este a oeste, los dispositivos NAC y el software basado en agentes.

Interruptor de seguridad contra ransomware

Automatice la respuesta a incidentes con una reducción de la superficie de ataque simple y seleccionable por el usuario. Simplemente elija un nivel de gravedad preestablecido para bloquear progresivamente los protocolos y puertos vulnerables conocidos.

Capacidad

Alinee la protección con el riesgo en tiempo real con cuatro niveles de política seleccionables según la gravedad.

Limite el acceso a las infraestructuras esenciales únicamente a direcciones MAC conocidas.

Integre perfectamente sus sistemas SIEM y SOAR existentes para obtener una respuesta automatizada.

Bloquee instantáneamente los protocolos más favorecidos por el ransomware, como RDP/SMB y SSH.

Comience por descubrir todos los dispositivos OT

Descubra y clasifique todos los activos del dispositivo en tiempo real, con total visibilidad y control de este a oeste. Recupere el control sin necesidad de implementar ni administrar agentes de puntos finales.

Capacidad

Descubra y clasifique automáticamente los dispositivos en el tráfico LAN este-oeste.

Establezca una base de datos de sus patrones de tráfico y comportamientos de dispositivos, e identifique el acceso autorizado y no autorizado.

Obtenga información precisa sobre la red para respaldar la gestión del rendimiento y la asignación de amenazas.

Aproveche las integraciones de terceros para la realización de consultas y el etiquetado y la supervisión de alertas.

Ventajas

¿Qué distingue nuestra solución de segmentación OT/IoT del resto?

Sin agentes de terminal

Segmente completamente los servidores heredados, las máquinas sin cabeza y los dispositivos IoT/IoMT que no pueden aceptar agentes.

Una solución unificada

Implemente sin problemas la segmentación OT/IoT integrada, Zero Trust SD-WAN y acceso remoto privilegiado (PRA).

Máximo tiempo de actividad

Implemente rápidamente y sin actualizaciones de hardware ni redireccionamiento de VLAN. Prolongue la vida útil de los equipos heredados.

Solicitar una demo

Vea y proteja todo su segmentación OT/IoT esencial con Zero Trust Device Segmentation. Deje que nuestros expertos le muestren cómo hacerlo.