Zscaler Blog

Erhalten Sie die neuesten Zscaler Blog-Updates in Ihrem Posteingang

Abonnieren

Zero Trust für Zweigstellen: Schluss mit der lateralen Ausbreitung von Bewegungen

Wachsende Netzwerke mit disparaten Sicherheitsprodukten

Legacy-Netzwerkarchitekturen wurden für eine Geschäftswelt entwickelt, in der die Mitarbeiter in Büros und alle Anwendungen in Rechenzentren untergebracht waren. Wir haben private Netzwerke erstellt und optimiert, um Zweigstellen und Rechenzentren mithilfe von Technologien wie MPLS und Site-to-Site-VPNs sowie neuerdings SD-WAN zu verbinden, und den Perimeter mit Firewalls gesichert – alle Entitäten innerhalb des Netzwerks wurden automatisch als vertrauenswürdig eingestuft, alle Entitäten außerhalb des Netzwerks als potenziell bedrohlich.

Als Anwendungen in die Cloud verlagert wurden und Unternehmen stärker dezentral arbeiteten, wurde dieses Netzwerk einfach auf Remote-Standorte, Geschäftspartner und die Cloud ausgeweitet. In diesen Netzwerken herrschte weiterhin zu viel blindes Vertrauen. Versuche, diese Netzwerke mithilfe von Firewalls zu segmentieren, haben lediglich zu einer endlosen Ausbreitung von Firewalls, Segmentierungsprojekten und einer Explosion der Kosten und Komplexität geführt, wodurch die Ressourcen der Infrastrukturteams knapp wurden.

Herkömmliches SD-WAN erleichtert Ransomware-Angriffe

Diese älteren Netzwerkarchitekturen haben zwar die Kommunikation zwischen Usern, Geräten und Workloads vereinfacht, erleichtern jedoch auch die laterale Ausbreitung von Bedrohungen. Ein einziges infiziertes Gerät in einer Filiale kann Ihre wichtigsten Apps im Rechenzentrum oder in der Cloud erreichen und infizieren. Dies ist einer der Hauptwege, auf denen sich Ransomware-Angriffe verbreiten. Laut dem ThreatLabz-Report zu Ransomware 2024ist die Zahl der erpressten Unternehmen allein im vergangenen Jahr um 58 % gestiegen, wobei die Auszahlungssummen Rekordhöhen von 75 Mio. USD erreichten. Ransomware-Angriffe nehmen aus einem einfachen Grund weiterhin zu: Ältere SD-WANs vergrößern Ihre Angriffsfläche und ermöglichen die laterale Ausbreitung von Bedrohungen.

Die weitere Verwendung von Legacy-Architekturen unter heutigen Bedingungen führt nicht nur zu höheren Kosten und höherer Komplexität, sondern macht Sie auch angreifbar.

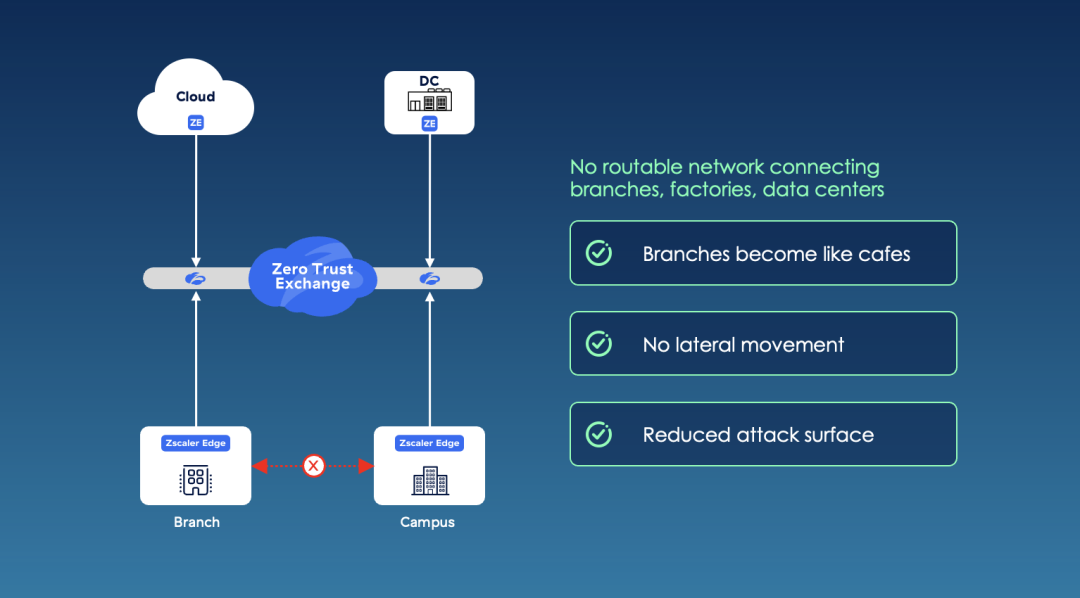

Zero Trust für Zweigstellen – keine lateralen Bewegungen, keine Firewalls

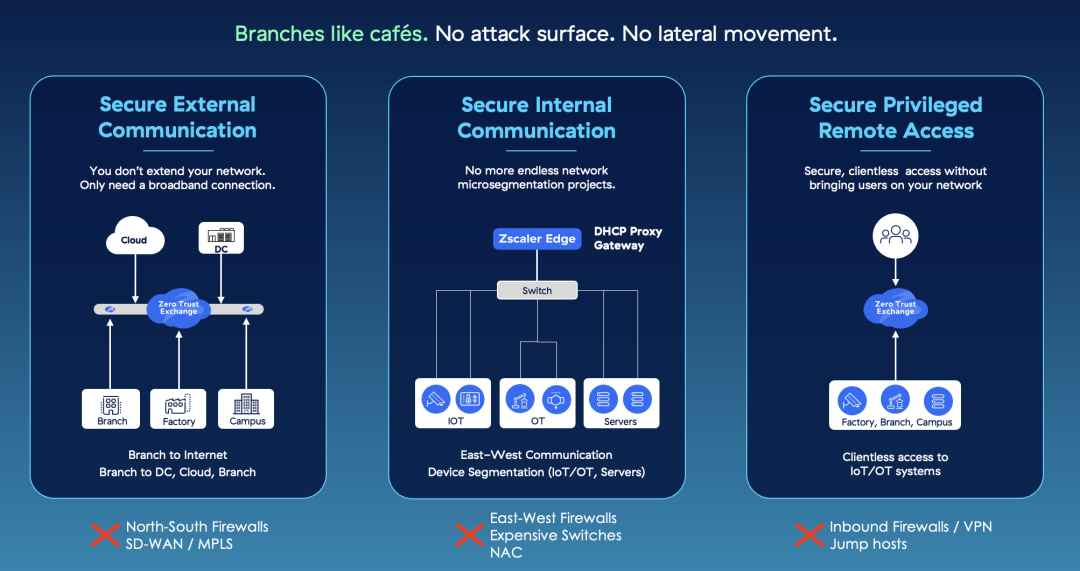

Mit einer Zero-Trust-Architektur für Zweigstellen müssen Sie Ihr Netzwerk nicht auf Filialen ausweiten. Stattdessen kommunizieren User, Geräte und Apps über die Zero Trust Exchange über Breitband- oder Mobilfunkverbindungen. Es gibt keine offenen Ports, die auf VPN-Verbindungen warten und von Angreifern ausgenutzt werden könnten. Ein Gerät an einem Standort kann das Netzwerk nicht durchsuchen, um Geräte und Apps an anderen Standorten zu finden. Da es kein flaches, routingfähiges Netzwerk gibt, benötigen Sie nicht in jeder Filiale eine Firewall.

Zero Trust Branch wird durch drei wichtige Innovationen von Zscaler ermöglicht. Erstens ersetzt Zscaler Zero Trust SD-WAN Ihr herkömmliches SD-WAN, MPLS oder Site-to-Site-VPNs und ermöglicht sichere ein- und ausgehende Kommunikation von allen Zweigstellen. Mithilfe einer Zscaler Edge Appliance, die Ihre ISP-Verbindungen direkt beendet und verwaltet, optimiert Zero Trust SD-WAN die App-Leistung und bietet umfassenden Schutz vor Cyberbedrohungen und Data Protection für den gesamten User-, Geräte- und Server-Traffic der Zweigstelle. Mit drei physischen Appliances (ZT 400, ZT 600 und ZT 800) und einer virtuellen Appliance (ZT VM) können Unternehmen eine Vielzahl von Zweigstellen, Campusgeländen, Fabriken und Rechenzentren mit der Zero Trust Exchange verbinden.

Mit neuen Zscaler-Edge-Geräte mit 5G-Mobilfunkunterstützung als primäre oder Backup-ISP-Verbindung können zusätzliche Standorte wie Geldautomaten, Außenstellen und Einzelhandelsgeschäfte gesichert werden. Darüber hinaus stellen wir demnächst Geräte mit höherem Durchsatz bereit, die einen verschlüsselten Durchsatz von bis zu 5 Gbit/s unterstützen, um mehrere Gigabit-Glasfaserverbindungen im Aktiv-Aktiv-Modus zu ermöglichen.

Zero Trust SD-WAN stellt sicher, dass sich Bedrohungen nicht lateral zwischen Standorten ausbreiten können. Innerhalb der Standorte helfen Ihnen die Innovationen von Zscaler bei derZero Trust Device Segmentation, jedes Gerät weiter auf ein Netzwerk von einem Gerät zu segmentieren – wodurch interne Firewalls, NAC und teure proprietäre Switches überflüssig werden. Diese innovative Lösung ist innerhalb weniger Stunden einsatzbereit, erkennt, identifiziert und segmentiert jedes Gerät – sogar ältere OT-Systeme – und eliminiert alle lateralen Bewegungen innerhalb des Netzwerks.

Ein weiterer wesentlicher Risikofaktor für die laterale Ausbreitung von Bedrohungen sind Drittanbieter und Auftragnehmer, die auf OT-Systeme und -Server zugreifen. Traditionell war hierfür eine Netzwerkverbindung oder ein VPN erforderlich, dasunmanaged/unknown Geräte in Ihr Netzwerk mit direktem Zugriff auf Ihre kritischen Anlagen.Zscaler Privileged Remote Access bietet einen sichereren Ansatz, der keine Netzwerkverbindung zwischen Drittanbietern und Ihrer Infrastruktur erfordert. Mithilfe von clientlosem browserbasiertem Zugriff und Pixel-Streaming-Technologie mit Tastatur- und Maussteuerung können Sie Remote-Technikern den sicheren Zugriff auf Ihre OT-Systeme ermöglichen, mit vollständiger Überwachung, Sitzungsaufzeichnung und Datei-Sandboxing-Kontrollen, um das Risiko für Ihre Fabriken zu minimieren und die Sicherheit des Personals zu gewährleisten.

Kosten senken, Sicherheit verbessern

Eine Zero-Trust-basierte Anbindung von Zweigstellen bietet Infrastrukturteams und End-Usern viele Vorteile.

Geringere Kosten:Da Sie Ihr Netzwerk nicht überall ausdehnen, verringern sich der Platzbedarf und die Kosten Ihrer Infrastruktur erheblich. Sie müssen nicht jede Zweigstelle mit Firewalls sichern, genauso wenig wie Sie das Heimnetzwerk jedes Mitarbeiters sichern. Sie eliminieren die Routing-Komplexität und die Verwaltung der Firewall-Richtlinien.

Bessere Sicherheit:Ransomware kann sich nicht lateral zwischen Standorten oder zwischen Geräten am selben Standort bewegen. Außerdem schrumpft Ihre Angriffsfläche – Zweigstellen sind keine effektiven Ziele mehr. Die Zero Trust Exchange bietet umfassenden Schutz vor Cyberbedrohungen sowie Data Protection und stellt sicher, dass Geräte nicht mit bekannten Befehls- und Kontrollstandorten kommunizieren oder Daten über Kanäle wie DNS exfiltrieren.

Bessere User Experience:Da Sie den Traffic nicht mehr für die Sicherheitsüberprüfung im Backhauling-Verfahren durch Ihr Rechenzentrum zurückleiten müssen, laufen Anwendungen schneller und User profitieren im Büro und zu Hause von einem besseren, konsistenteren Erlebnis. Außerdem vermeiden Sie Leistungs- und Sicherheitskompromisse – der gesamte Traffic, einschließlich TLS-verschlüsselter Traffic, kann ohne Leistungseinbußen am Zero Trust Exchange überprüft werden.

Zscaler Zero Trust für Zweigstellen vereinfacht nicht nur Ihre Zweigstellenarchitektur – undsenkt die Infrastrukturkosten um bis zu 50 % –, sondern verbessert auch die Leistung und gewährleistet eine erstklassige User Experience. Und das Beste: Mit einer Zero-Trust-Architektur verhindert sie die laterale Ausbreitung von Bedrohungen und stoppt Ransomware-Angriffe im Keim.

Weitere Informationen bei Zero Trust für Zweigstellen finden Sie auf der Produktseite.

War dieser Beitrag nützlich?

Erhalten Sie die neuesten Zscaler Blog-Updates in Ihrem Posteingang

Mit dem Absenden des Formulars stimmen Sie unserer Datenschutzrichtlinie zu.