Zscaler Blog

Erhalten Sie die neuesten Zscaler Blog-Updates in Ihrem Posteingang

Abonnieren

Jetzt neu: Zero Trust SASE

Transformation der Arbeitswelt und der IT

Die Arbeitswelt entwickelt sich rasant weiter, und hybride Arbeitsformen sind inzwischen die neue Normalität. Legacy-Netzwerkarchitekturen wurden für ein statisches Arbeitsmodell konzipiert, bei dem sich die User an festen Standorten befanden. Die Zweigstellen von heute sehen ganz anders aus — mit Desk Hoteling, Co-Working-Spaces, mobilen Mitarbeitern und internetzentrierter Konnektivität. So wie sich die Zweigstellen entwickeln, muss auch die Netzwerkinfrastruktur, über die sie verbunden sind, angepasst werden.

Legacy-Netzwerke bringen Risiken & Komplexität mit sich

Das herkömmliche Konnektivitätsmodell ist sehr netzwerkzentriert — User, Geräte und Server verbinden sich mit einem Netzwerk, und dieses stellt den Zugriff auf jedes andere Gerät im selben Netzwerk sicher. Dieses Modell beinhaltet zu viel implizites Vertrauen. Jedes Gerät kann standardmäßig mit jedem anderen Gerät oder Server kommunizieren, was die laterale Ausbreitung von Bedrohungen und Angriffen wie Ransomware begünstigt.

Darüber hinaus muss bei netzwerkzentrierter Konnektivität das Netzwerk über VPN-Tunnel auf öffentliche Clouds und externe User ausgedehnt werden, wodurch sich die Angriffsfläche auf Infrastrukturen ausweiten kann, die Sie nicht direkt kontrollieren. Mit der zunehmenden Verbreitung von IoT-Geräten in Unternehmen wird auch das Management der Angriffsfläche immer komplexer. Der Einsatz von Routing-Overlays und herkömmlichen Routing-Protokollen führt zu zusätzlicher Komplexität in den Netzwerken.

Herkömmliches SD-WAN ist kein Zero Trust

SD-WANs verfolgen ebenfalls einen netzwerkzentrierten Ansatz und nutzen Routing-Overlays mit Site-to-Site-VPN-Tunneln und Routing-Protokollen. Somit können Unternehmen zwar teure MPLS-Netzwerke abschaffen und viele betriebliche Herausforderungen lösen, aber SD-WANs führen auch zu Sicherheitsrisiken, da sie laterale Bewegungen zulassen. Um diese Risiken unter Kontrolle zu halten, ist eine netzwerkbasierte Segmentierung erforderlich, die oft zusätzliche Firewall-Appliances in Zweigstellen und komplexe netzwerkbasierte Sicherheitsrichtlinien voraussetzt.

Zero Trust ist eine Cybersicherheitsstrategie, die davon ausgeht, dass keine Entität automatisch als vertrauenswürdig eingestuft werden sollte, und die den Zugriff auf bestimmte Ressourcen nur auf Grundlage von Identität, Kontext und Status erlaubt. Dies widerspricht grundlegend der Funktionsweise herkömmlicher Netzwerke. Zwar lässt sich das Vertrauen in herkömmlichen Netzwerken durch Techniken wie Segmentierung und Zugriffskontrolle einschränken, doch können diese Ansätze die Komplexität erheblich erhöhen.

Die Zeit ist reif für einen neuen Ansatz – basierend auf Zero-Trust-Prinzipien

Jetzt neu: Zero Trust SD-WAN

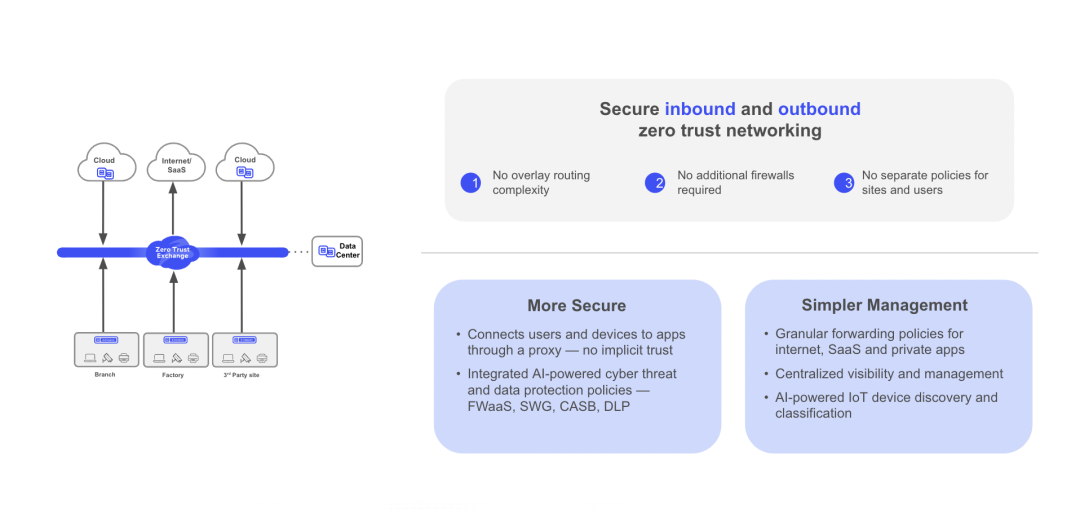

Ich habe bereits unsere Branch-Connector-Appliances für die Verbindung von Zweigstellen über die Zero Trust Exchange angekündigt. Heute darf ich Ihnen Zero Trust SD-WANpräsentieren – die branchenweit erste Zero-Trust-Lösung für die sichere Verbindung von Zweigstellen, Fabriken, Krankenhäusern, Einzelhandelsstandorten und Rechenzentren, die die Sicherheitsrisiken herkömmlicher SD-WANs beseitigt. Durch den Einsatz schlanker virtueller Maschinen oder Plug-&-Play-Appliances in Kombination mit der Zscaler Zero Trust Exchange bietet Zero Trust SD-WAN sichere Inbound- und Outbound-Zero-Trust-Netzwerke für Standorte, ohne Overlay-Routing, zusätzliche Firewall-Appliances oder Richtlinieninkonsistenzen. Zero Trust SD-WAN ist vollständig in unsere branchenführende SSE-Plattform integriert, ermöglicht robuste Sicherheit und vereinfacht das Management von Zweigstellennetzwerken.

Außerdem geben wir die allgemeine Verfügbarkeit unserer Z-Connector-Plug-&-Play-Appliances — ZT 400, ZT 600 und ZT 800 — bekannt. Zusammen mit einem schlanken Formfaktor für virtuelle Maschinen können diese Appliances eine breite Palette von Kundenanforderungen unterstützen, die von 200 Mbit/s bis zu Multi-Gigabit reichen. Mit vordefinierten Konfigurationsvorlagen und Zero-Touch-Provisioning kann die Bereitstellung einer neuen Zweigstelle so einfach sein wie das Herstellen einer Internetverbindung.

Neue Gateway-Funktionen

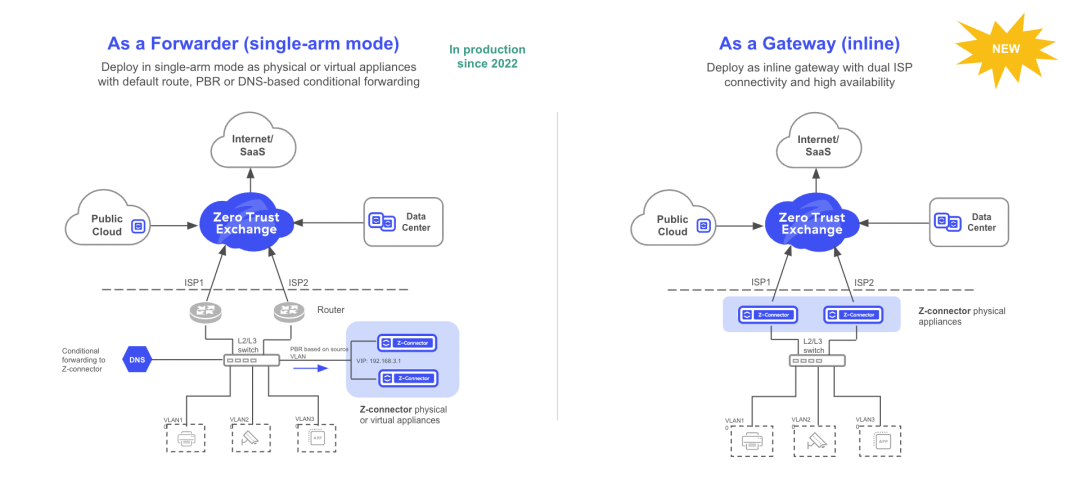

Die Zero-Trust-SD-WAN-Lösung kann in zwei Modi bereitgestellt werden: als Forwarder oder als Gateway. Mit dem Forwarder-Modus können Kunden mit bestehenden WAN-Lösungen ein Zero-Trust-Overlay implementieren, indem sie die Z-Connector-Appliances neben ihren bestehenden Routern und Switches einsetzen. Relevanter Traffic kann durch bedingte DNS-Auflösung oder richtlinienbasiertes Routing an die Z-Connector-Appliances weitergeleitet werden.

Der Gateway-Modus beendet die ISP-Verbindung direkt auf der Z-Connector-Appliance, wodurch keine zusätzlichen Router oder Firewalls erforderlich sind. Der Z-Connector fungiert als Standard-Gateway für den Standort und leitet den gesamten Traffic an die Zscaler Zero Trust Exchange weiter, die sichere Konnektivität zu Internet, SaaS und privaten Anwendungen bereitstellt.

Der Gateway-Modus unterstützt umfangreiche WAN- und LAN-Verwaltungsfunktionen, einschließlich dualer ISP-Terminierung, anwendungsorientierter Pfadauswahl mit ISP-Überwachung, hoher Verfügbarkeit (aktiv-aktiv, aktiv-passiv), mehrerer LAN-Subnetzwerke, lokaler Firewall, integriertem DHCP-Server und DNS-Gateway.

Die Funktionen des Zero-Trust-SD-WAN-Gateways sind ab Februar 2024 verfügbar.

Zero Trust SD-WAN reduziert Komplexität und Risiken

Zero Trust SD-WAN bewältigt viele zentrale Herausforderungen unserer Kunden. Hier sind einige wichtige Anwendungsfälle:

- Ersatz für Site-to-Site-VPNs: Vermeiden Sie komplexe VPN-Konfigurationen und die Verwaltung von Routingtabellen und unterbinden Sie die laterale Ausbreitung von Bedrohungen.

- Schnellere Integrationen bei Fusionen und Übernahmen: Verbinden Sie User mit Anwendungen in verschiedenen Unternehmen, ohne Routing-Domains zusammenführen oder NAT-Gateways einsetzen zu müssen. Verkürzen Sie die Integrationszeit von Monaten auf Tage.

- Sichere OT-Konnektivität: Verzichten Sie auf VPNs und ungeschützte Ports für den Remote-Zugriff von Anbietern auf OT-Ressourcen.

- IoT-Erkennung und -Klassifizierung: Erkennen und schützen Sie IoT-Geräte im Netzwerk mit KI-gestützten Klassifizierungs-Engines.

Weitere Informationen zu diesen Anwendungsfällen finden Sie in unserem Blog zur Einführung von Zero Trust in Zweigstellen.

Branchenweit erste SASE-Plattform, die auf Zero Trust basiert

Secure Access Service Edge (SASE) ist ein von Gartner geprägter Begriff, der die Zusammenführung von Networking und Sicherheit zur Anpassung an moderne IT-Infrastrukturen und Arbeitsstrukturen beschreibt. Obwohl SASE die Zero-Trust-Prinzipien einbezieht, werden bei vielen SASE-Lösungen auf dem Markt einfach herkömmliches SD-WAN mit einem SSE-Service verbunden, wobei die Zero-Trust-Prinzipien lediglich für den Zugriff von Usern auf Anwendungen gelten. Dadurch bleiben Standorte durch übermäßiges implizites Vertrauen weiterhin ungeschützt.

Zero Trust SD-WAN von Zscaler ist die branchenweit erste SASE-Plattform aus einer Hand, die auf Zero Trust und KI basiert. Mithilfe von Zero Trust SASE können Unternehmen Zero Trust nicht nur auf User, sondern auch auf Zweigstellen, Fabriken und Rechenzentren ausweiten. Auf Grundlage der Leistungsfähigkeit unserer SSE-Plattform — der Zero Trust Exchange — reduziert Zero Trust SASE Kosten und Komplexität, da herkömmliche Sicherheits- und Netzwerklösungen nicht mehr benötigt werden.

Transformation der Zweigstellennetzwerke

Veraltete WAN-Architekturen haben ausgedient. Die branchenweiten Veränderungen rund um hybrides Arbeiten und Zero-Trust-Sicherheit bieten eine einzigartige Gelegenheit, Ihre Netzwerkarchitektur zu überdenken und umzugestalten. Zero Trust SD-WAN und SASE verfolgen einen völlig neuen Ansatz für die Verbindung von Usern, Geräten und Anwendungen ohne das Risiko lateraler Bedrohungsbewegungen.

Auf unserer Seite mit Informationen zu SASE finden Sie weitere Produktdetails, Whitepapers und Videos. Mehr über die Funktionen von Zero Trust SD-WAN erfahren Sie hier.

War dieser Beitrag nützlich?

Erhalten Sie die neuesten Zscaler Blog-Updates in Ihrem Posteingang

Mit dem Absenden des Formulars stimmen Sie unserer Datenschutzrichtlinie zu.