Hands-on Lab

Zero Trust für Cloud-Workloads

Mit Zscaler Workload Communications können Sie eine Zero-Trust-Architektur für effektive Workload-Sicherheit etablieren und so Anwendungen überall sicher verbinden, um die Angriffsfläche zu minimieren, laterale Bewegungen zu unterbinden und das Risiko zu verringern, dass Angreifer Zugriff auf Ihre Daten erhalten.

Unsere Plattform

Die Verbindung von Workloads mit dem Internet über verschiedene Netzwerke hinweg muss nicht schwierig sein.

Dank Zscaler Workload Communications profitieren Sie von einem cloudnativen Zugriffsservice, der einen schnellen, einfachen und sicheren Ansatz für App-to-App- und App-to-Internet-Konnektivität in Multicloud-Umgebungen bietet.

Die integrierte, automatisierte Konnektivität und Sicherheit von Zscaler reduziert die Komplexität und Kosten mit einer intelligenteren, effizienteren und sichereren Alternative zu herkömmlichen Netzwerklösungen.

Überblick

Übersicht über Workload Communications

Erfahren Sie, wie Sie Zscaler Workload Communications einrichten, um Workloads zu schützen.

Lernen Sie das Cloud Connector Portal kennen, über das Sie auf Ihre Cloud Connectors und Richtlinien zugreifen und diese verwalten können.

Finden Sie heraus, wie Sie Standort- und Bereitstellungsvorlagen verwenden können, um Ihre Cloud Connectors zu registrieren und Ihre Cloud-Workloads abzusichern.

Erfahren Sie, wie Sie Richtlinien für Workload-Traffic einfach konfigurieren können.

Verschaffen Sie sich einen besseren Einblick in den Traffic Ihrer Workloads.

In Aktion

Workload Communications in Aktion

Finden Sie heraus, wie Sie Zscaler Workload Communications zur Abwehr von Cyberbedrohungen nutzen.

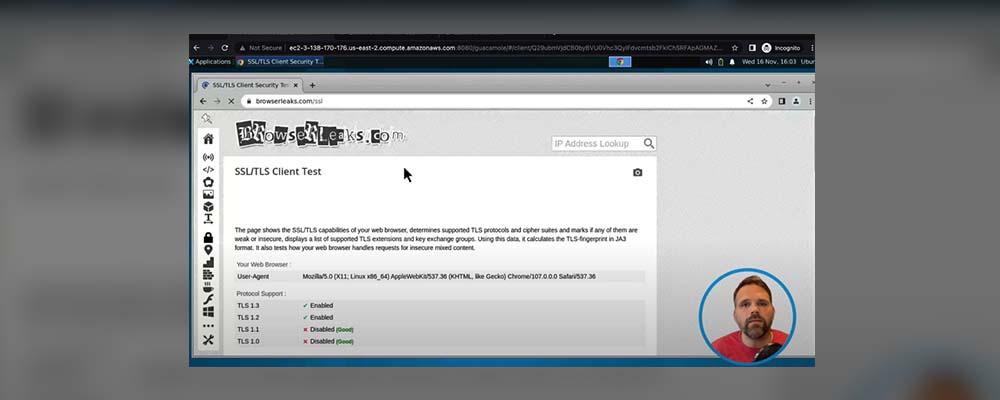

Erfahren Sie, wie Sie Richtlinien einrichten, um TLS-Mindestversionen zur Absicherung von Cloud-Workloads zu durchzusetzen.

Überzeugen Sie sich von dem umfassenden Schutz, den Zscaler Workload Communications direkt nach Inbetriebnahme bietet.

Entdecken Sie die Leistungsfähigkeit von Zscaler Data Loss Prevention zum Schutz vor Datenexfiltration.

Erfahren Sie, wie Sie den Zugriff auf bestimmte Websites präzise kontrollieren können.

Finden Sie heraus, wie Sie Richtlinien mithilfe von AWS-Tagging für Workload Communications implementieren können.

Lernen Sie den VDI-Agent für Workload Communications kennen.

Sehen Sie, wie die automatische Skalierungsfunktion von AWS Zscaler Workload Communications optimiert.

Zero Trust in AWS testen

Bitte füllen Sie dieses Formular aus, um Zugang zu einer Live-Umgebung anzufordern, in der Sie unsere Video-Demos in Ihrem eigenen Tempo ansehen können. In der Regel erhalten Sie Ihre Zugangsdaten innerhalb von 72 Stunden nach Ausfüllen des Formulars.